Il leak di Claude Code è avvenuto il 31 marzo 2026 quando un file .map da 59.8 MB con l’intero sorgente è stato pubblicato per errore nel pacchetto npm di Anthropic. In poche ore il codice è stato scaricato, mirrorato e forkato su GitHub da migliaia di sviluppatori e threat actor. Alcuni mirror sono stati usati per distribuire malware come Vidar e GhostSocks. Il caso evidenzia rischi reali per la sicurezza dello sviluppo software.

Il codice sorgente di Claude Code, come abbiamo riportato in un nostro precedente articolo, è stato esposto il 31 marzo 2026 a causa di un file .map completo che è stato incluso per errore nel pacchetto npm pubblico. In poche ore, moltissimi sviluppatori e anche threat actor, hanno scaricato il pacchetto e pubblicato su specifici mirror, trasformando questa fuga, in un “terreno di caccia” per attacchi alla supply.

La fuga di Claude è avvenuta quando un file di 59.8 MB, contenente codice sorgente in TypeScript è stato incluso per errore in un pacchetto pubblico npm @anthropic-ai/claude-code versione 2.1.88.

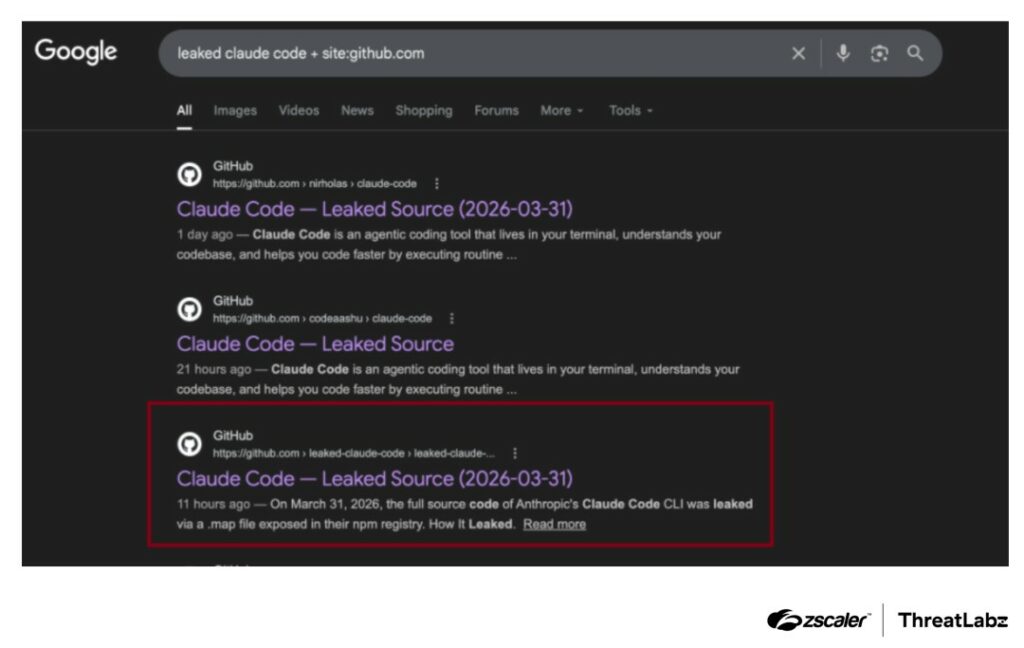

La scoperta è stata resa pubblica da un ricercatore di sicurezza sul social network X provocando un effetto molto virale, che ha portato alla diffusione di una serie di fork su decine di repository pubblici.

Solo dopo poche ore la pubblicazione del codice, migliaia di copie erano già disponibili su GitHub con centinaia di stelle, attirando una grande attenzione tra gli sviluppatori vista la larga diffusione del software di Anthropic.

Ma anche i criminali informatici erano pronti a sfruttarne questa viralità.

Il file conteneva 513 000 righe di codice non offuscate ed era distribuito in 2 000 file, inclusi file di orchestrazione dell’agente, logica di esecuzione di comandi shell, gestione delle variabili d’ambiente, delle memorie persistenti e di altri progetti interni non ancora rilasciati.

Parti sensibili, come ad esempio la gestione dei pesi dei modelli e la sua pipeline di sicurezza non sono risultati esposti. Tuttavia, la presenza di logiche di hook e dei permessi hanno fornito ai malintenzionati materiale per individuare vulnerabilità note, come ad esempio il CVE‑2025‑59536 e il CVE‑2026‑21852 che possono consentire potenziali attacchi RCE, attraverso delle configurazioni particolari.

In risposta, Anthropic ha inviato specifiche notifiche DMCA su alcuni mirror, per poter cercare di rimuovere le versioni non autorizzate. La misura ha anche avuto un effetto limitato, in quanto il codice si era già diffuso su moltissimi repository pubblici.

Infatti, essendo questi fork non ufficiali, hanno incluso al loro interno delle backdoor, dei malware per esfiltrazione di dati o dei miner di criptovalute. Per un utente che clona il repository, c’è il forte rischio di compromissione soprattutto quando il codice viene eseguito senza le necessarie verifiche.

Parallelamente a questo gravissimo data leak, un repository GitHub ha tentato di sfruttare la situazione distribuendo malware. Il pacchetto presente nella sezione release aveva incluso un dropper Rust che rilascia il malware Vidar v18.7. Si tratta di un infostealer, oltre che a GhostSocks per il proxying di tutto il traffico di rete. Questo esempio ha dimostrato ampiamente come i threat actors possano usare una notizia e una notorietà di un leak per convincere sviluppatori a scaricare e eseguire file pericolosi.

Altri repository simili hanno fatto leva sull’interesse per questo data leak, mostrando alcuni pulsanti di download, i quali portano a scaricare dei binari reali che servono a generare traffico e potenziali altri download di codice compromesso. La rapidità con cui queste campagne si sono diffuse indica che gli attori opportunistici sono sempre pronti a capitalizzare questi incidenti di divulgazione pubblica.

Per mitigare i rischi, gli esperti di Zscaler che hanno svolto l’analisi, raccomandano di implementare specifiche architetture Zero Trust, segmentare l’accesso alle applicazioni critiche e non scaricare mai, buildare o eseguire codice da repository che non sono stati opportunamente verificati.

Risulta necessario educare gli sviluppatori a poter distinguere tra i sorgenti ufficiali e i leak non autorizzati, in quanto il codice rilasciato in modo accidentale e non è open source “verificato”, può comportare esecuzioni improprie di codice non sicuro, dipendenze malevole o processi inattesi su workstation di sviluppo.