Alle volte i criminali informatici non sono d’accordo, per questo non sono isolati casi come quello del quale vi parleremo oggi. Si tratta di un attacco informatico tra bande criminali, che ha portato alla fuoriuscita del codice sorgente di un famoso Ransomware: Paradise.

Il codice sorgente della versione .NET del ransomware Paradise è trapelato nei forum di hacking il 15 di giugno, ha detto a The Record Tom Malka, un analista senior di intelligence della società di sicurezza Security Joes.

Il codice sorgente, è trapelato sul forum di lingua russa XSS.is, e rappresenta il secondo grande ceppo di ransomware fuoriuscito negli ultimi anni, dopo del codice di Dharma di inizio del 2020. L’autenticità dei file è stata verificata e confermata da una serie di analisti di malware come Bart Blaze e MalwareHunterTeam, che in precedenza avevano analizzato diverse campagne di questo specifico malware.

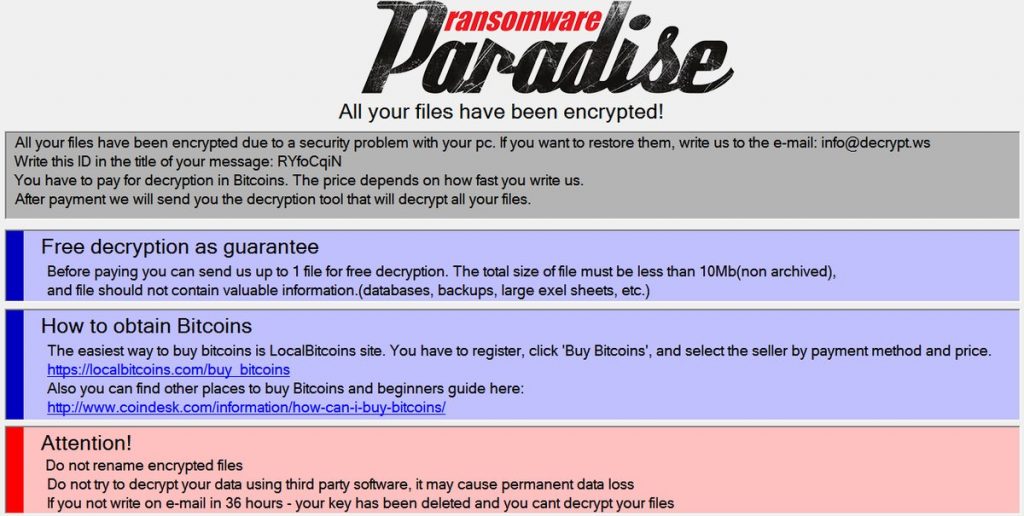

il ransomware Paradise è stato Individuato per la prima volta nel settembre 2017 e messo in “affitto” online a bande di criminali affiliate, tramite una classica offerta di Ransomware-as-a-Service (RaaS), della quale abbiamo parlato a lungo nelle pagine di RedHotCyber con degli articoli puntuali dal titolo “I ransomware cosa sono (prima parte)” e “I ransomware cosa sono (seconda parte)“.

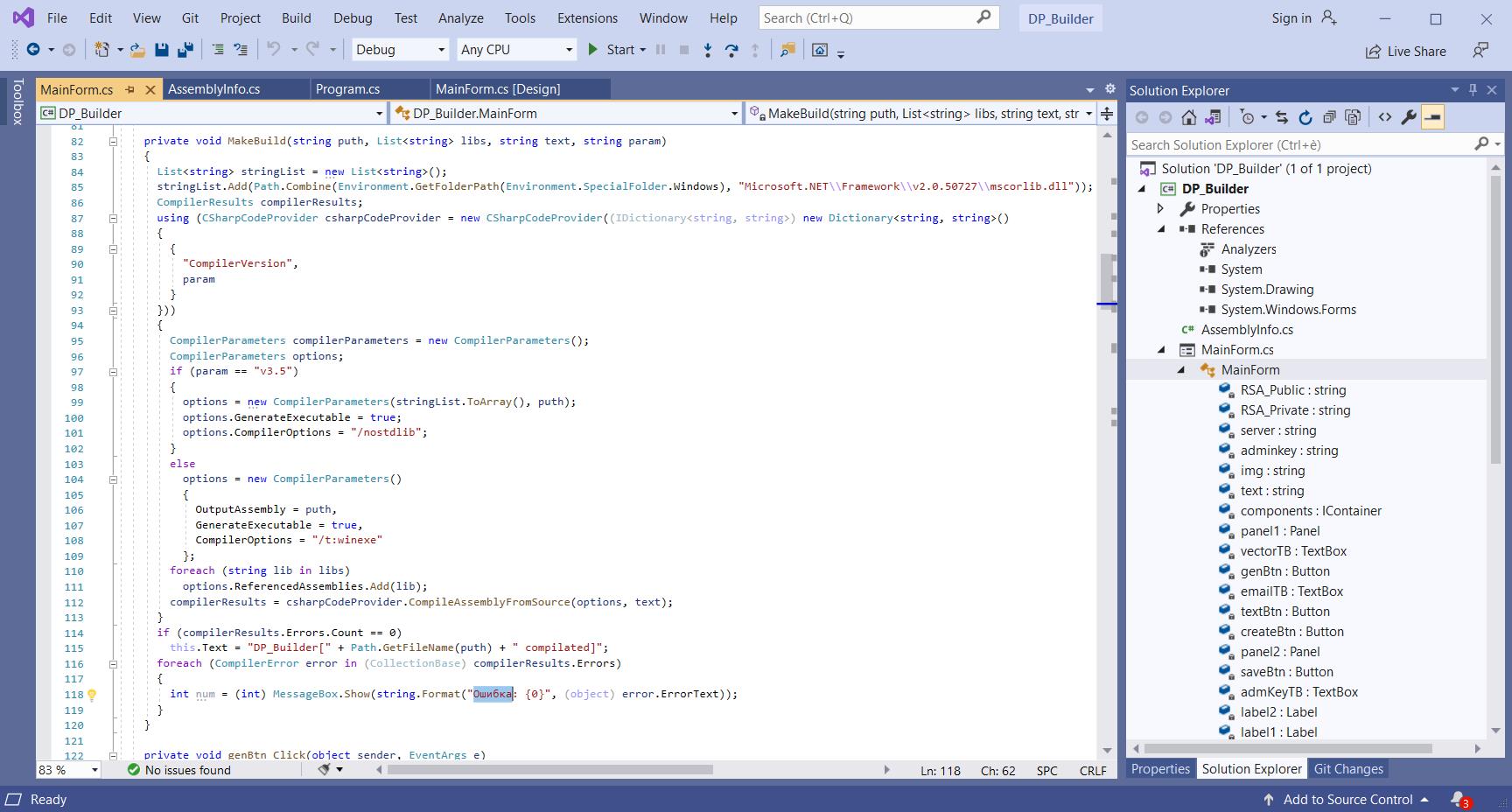

Gli Affiliati si sarebbero iscritti al Paradise RaaS e avrebbero ricevuto un’app specializzata, chiamata builder, che avrebbero usato per creare versioni personalizzate del ransomware Paradise, da diffondere successivamente alle vittime tramite e-mail di spam e altri metodi.

Mentre negli ultimi anni ci siamo abituati alle bande di ransomware che inseguono aziende di alto profilo, alla ricerca di grandi pagamenti, il ransomware Paradise è stato utilizzato principalmente per colpire i consumatori domestici e le aziende più piccole.

Alla ricerca di piccoli riscatti, Paradise RaaS è stato considerato un punto di ingresso nella scena del ransomware per le bande criminali, che avrebbero iniziato la loro carriera prendendo di mira i consumatori finali e le piccole imprese, per poi passare alle offerte RaaS più professionali rivolte alle grandi aziende.

Il Paradise RaaS ha operato per anni, rilasciando costantemente nuove versioni, inclusa una versione .NET, che ha visto un uso limitato nel 2019 e nel 2020. Questa organizzazione criminale però ha avuto un problema nell’ottobre del 2019, quando la società di sicurezza Emsisoft ha rilasciato un’utilità di decrittazione gratuita che consentiva alle vittime di decrittografare i file crittografati dal ransomware Paradise senza pagare la richiesta di riscatto.

Gli operatori Paradise hanno rilasciato quindi nuove versioni, ma la società di sicurezza Bitdefender ha rilasciato un secondo decrypter pochi mesi dopo, nel gennaio 2020.

Da allora, le operazioni del RaaS hanno perso il controllo da parte dei ricercatori di sicurezza, diventando oggi una tra le piaghe più imponenti del mondo del cybercrime.

Uno degli affiliati di Paradise ha attirato l’attenzione su se stesso nel marzo 2020 quando ha utilizzato una nuova campagna di spam che utilizzava i file IQY per diffondere il ransomware, ma da allora i payload di Paradise sono stati rari, con l’ultimo campione pubblico visto a gennaio di quest’anno.

La società di sicurezza SonicWall ha anche riferito di aver individuato una nuova versione ransomware denominata Cukiesi, che ha concluso fosse un fork del vecchio Paradise, ma anche questa variante non è sopravvissuta a lungo.

Oggi, la versione nativa del ransomware Paradise sta ancora facendo una manciata di vittime su base settimanale. Secondo MalwareHunterTeam, il servizio ID-Ransomware (ideato da Micheal Gillespie, del quale abbiamo parlato con un video sul canale di RedHotCyber su YouTube), ha visto solo due invii negli ultimi 30 giorni, suggerendo che il progetto è stato abbandonato o sta vedendo un uso minore a favore della sua versione nativa, nota per essere più veloce nella crittografia dei file rispetto alle alternative .NET.

Il codice Paradise trapelato durante il fine settimana è il codice sorgente per la versione .NET del ransomware Paradise e più precisamente per la sua utility di creazione e decrittazione, hanno dichiarato i ricercatori di sicurezza informatica.

La perdita del generatore di ransomware Paradise è un legittimo motivo di preoccupazione, anche se riguarda la versione .NET meno utilizzata.

I ceppi di ransomware di esempio creati da Blaze in precedenza oggi sono stati classificati come non decifrabili quando caricati e verificati tramite il servizio ID-Ransomware.

Con il codice sorgente prontamente disponibile e di pubblico dominio e noto per essere indecifrabile , non possiamo escludere che altri autori di minacce colgano l’opportunità di usarlo, anche se non è raffinato come la versione nativa di Paradise RaaS.

Fonti

https://github.com/vxunderground/MalwareSourceCode/tree/main/Leaks/Win32

https://therecord.media/source-code-for-paradise-ransomware-leaked-on-hacking-forums/

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…