Come abbiamo già riportato recentemente, tre nuove vulnerabilità 0day sono state isolate sui dispositivi Apple. Gli scienziati di Citizen Lab e Google Threat Analysis Group (TAG) riferiscono che da maggio a settembre 2023, queste 3 vulnerabilità zero-day corrette da Apple la scorsa settimana sono state utilizzate come parte di una catena di exploit per distribuire anche lo spyware Predator di Cytrox.

Ricordiamo che è stato riscontrato un problema nel motore del browser WebKit (CVE-2023-41993) e un altro nel Security Framework (CVE-2023-41991), che consentivano agli aggressori di aggirare la verifica della firma utilizzando applicazioni dannose, nonché di eseguire codice arbitrario attraverso delle pagine Web dannose appositamente preparate.

La terza vulnerabilità, il CVE-2023-41992 invece fornisce l’API, nonché il supporto per le estensioni del kernel e i driver di dispositivo residenti nel kernel. Gli aggressori locali potrebbero utilizzare questo bug per aumentare i loro privilegi.

Come dicono ora gli esperti, i problemi relativi alle 3 CVE, quindi CVE-2023-41991, CVE-2023-41992 e CVE-2023-41993 sono stati utilizzati in attacchi mirati attraverso messaggi WhatsApp falsi (con il loro aiuto hanno cercato di attirare la vittima su siti dannosi) al giornalista e politico egiziano Ahmed Tantawi, dopo aver annunciato l’intenzione di candidarsi alla presidenza nel 2024.

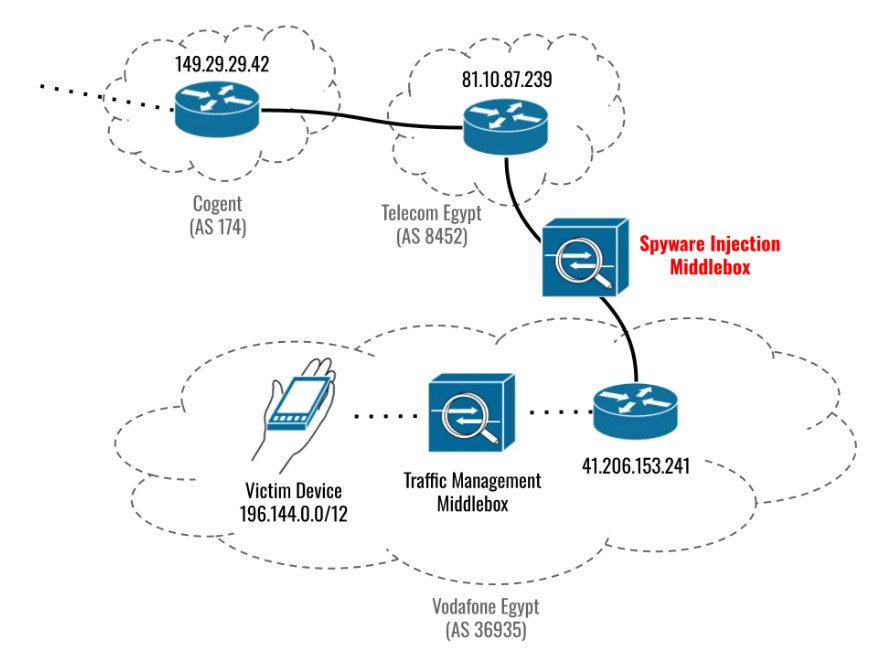

“Nei mesi di agosto e settembre 2023, la connessione mobile Tantawi di Vodafone Egypt è stata continuamente utilizzata per attacchi mirati di iniezione di rete. Quando Tantawi visitava determinati siti che non utilizzavano HTTPS, un dispositivo installato sul perimetro della rete di Vodafone Egypt lo reindirizzava automaticamente a un sito dannoso per infettare il telefono con lo spyware Predator di Cytrox”, hanno scritto i ricercatori di Citizen Lab.

Secondo gli esperti, l’attacco ha coinvolto delle apparecchiature prodotte dalla Sandvine. L’hardware, venduto con il marchio PacketLogic, si trovava sulla rete cellulare a cui accedeva l’iPhone preso di mira e ne monitorava il traffico.

Tuttavia, i ricercatori non sono stati in grado di determinare con precisione se il dispositivo fosse situato all’estremità esterna della rete Telecom Egypt, che è interamente di proprietà dello Stato, o sulla rete Vodafone Egypt, di cui la maggioranza è posseduta da Vodacom.

Sul dispositivo iOS del bersaglio, l’exploit utilizzava il CVE-2023-41993 per l’esecuzione di codice remoto in Safari tramite pagine Web dannose, mentre usata il CVE-2023-41991 per aggirare la verifica della firma e il CVE-2023-41992 per effettuare l’escalation dei privilegi.

La catena di exploit verrebbe eseguita automaticamente dopo il reindirizzamento, distribuendo ed eseguendo un banner dannoso che determinava se lo spyware dovesse essere installato sul dispositivo compromesso.

Inoltre, gli analisti di Google TAG notano che gli aggressori hanno utilizzato una catena separata di exploit per installare lo spyware Predator sui dispositivi Android in Egitto, utilizzando la vulnerabilità CVE-2023-4762 in Chrome (con patch del 5 settembre 2023) per l’esecuzione di codice in modalità remota.

“Un ricercatore di sicurezza ha segnalato questo bug tramite il programma Chrome Vulnerability Rewards ed è stato risolto il 5 settembre. Secondo i nostri dati, anche la società Intellexa, ha già utilizzato questa vulnerabilità come zero-day”, scrive Maddie Stone, specialista di Google TAG.

Citizen Lab esorta tutti gli utenti Apple a rischio a installare le patch di emergenza Apple e ad abilitare la modalità Lockdown per prevenire possibili attacchi.

“Dato che l’Egitto è un noto cliente di Cytrox e utilizza lo spyware Predator, e lo spyware è stato distribuito tramite iniezione di rete da un dispositivo fisicamente situato in Egitto, abbiamo un alto grado di fiducia nell’attribuire questo attacco alle autorità egiziane”, aggiunge Citizen Lab. .