Il gruppo RansomHub ha iniziato a utilizzare un nuovo software dannoso che disabilita le soluzioni EDR sui dispositivi per aggirare i meccanismi di sicurezza e ottenere il pieno controllo del sistema. Lo strumento, chiamato EDRKillShifter, è stato scoperto da Sophos dopo un attacco fallito nel maggio 2024.

EDRKillShifter è un malware che consente di condurre un attacco Bring Your Own Vulnerable Driver ( BYOVD ), utilizzando un driver legittimo ma vulnerabile per aumentare i privilegi, disabilitare i controlli di sicurezza e ottenere il controllo completo del sistema.

Sophos ha scoperto 2 diversi campioni EDRKillShifter, entrambi i quali utilizzano exploit PoC disponibili pubblicamente da GitHub. Uno degli esempi sfrutta il driver vulnerabile RentDrv2 e l’altro sfrutta il driver ThreatFireMonitor, che è un componente di un pacchetto di monitoraggio del sistema obsoleto.

EDRKillShifter è anche in grado di caricare driver diversi a seconda delle esigenze degli aggressori.

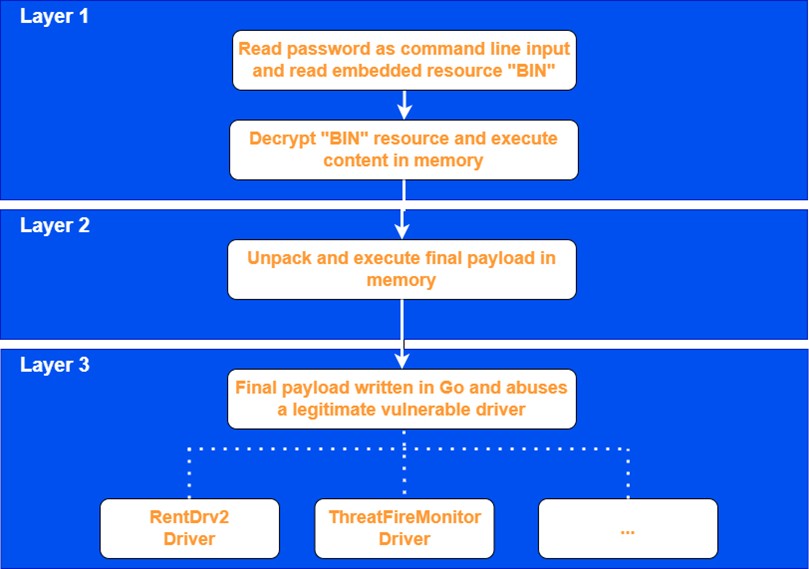

Il processo di esecuzione di EDRKillShifter è composto da tre passaggi. Innanzitutto, l’aggressore esegue un file binario con una password per decrittografare ed eseguire la risorsa BIN incorporata in memoria. Il codice quindi decomprime ed esegue il payload finale, che carica il driver vulnerabile per aumentare i privilegi ed uccidere i processi attivi dei sistemi EDR.

Il malware crea un nuovo servizio per il driver, lo avvia e carica il driver, quindi entra in un ciclo infinito, controllando continuamente i processi in esecuzione e terminandoli se i nomi dei processi corrispondono all’elenco crittografato di obiettivi.

Sophos consiglia di abilitare la protezione anti-manomissione nei prodotti per la sicurezza degli endpoint, di mantenere la separazione tra diritti utente e amministrativi per impedire agli aggressori di scaricare driver vulnerabili e di aggiornare regolarmente i sistemi, dato che Microsoft revoca regolarmente i certificati per i driver firmati che sono stati utilizzati in attacchi precedenti.