Come abbiamo riportato nella giornata di sabato scorso, la famigerata cyber-gang ransomware Conti, nota per aver aggredito molte realtà italiane sia private che pubbliche, dopo aver subito un incidente informatico lo scorso fine settimana da una azienda di sicurezza informatica, ha pubblicato una dichiarazione.

In effetti si è trattato di un clamoroso APT contro a chi di APT ne fa un mestiere e sembra quantomeno paradossale. Ma è anche questo è il bello della cybersecurity, in quanto tutti sono violabili, piccoli e grandi, preparati e non preparati, basta sempre la relativa “Motivazione”.

La cosa che ritorna sempre, è il concetto di “scimpanzé”, che abbiamo già incontrato in precedenza in un post su RaidForums quando un utente paragonava questo primate agli sviluppatori italiani.

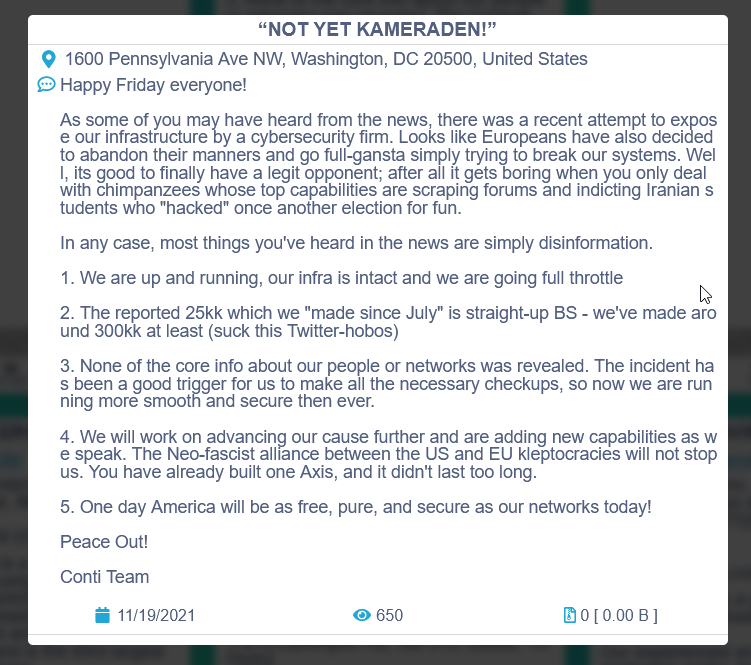

Il post inizia dicendo:

“Buon venerdì a tutti! Come alcuni di voi potrebbero aver sentito dalle notizie, c’è stato un recente tentativo di esporre la nostra infrastruttura da parte di una società di sicurezza informatica. Sembra che anche gli europei abbiano deciso di abbandonare le loro buone maniere e di andare a tutto gas semplicemente cercando di rompere i nostri sistemi. Bene, è bello avere finalmente un avversario legittimo; dopotutto diventa noioso quando hai a che fare solo con scimpanzé le cui capacità principali sono raschiare forum e incriminare studenti iraniani che hanno “hackerato” una volta un’altra elezione per divertimento.”

E la cyber-gang, in regime di “comunicato stampa” riporta:

“Siamo operativi, i nostri infrarossi sono intatti e stiamo andando a tutto gas”

Riportando che l’attacco subito al portale di pagamento o sito di recupero, ovvero quel luogo nella rete onion dove le vittime violate dal ransomware devono accedere per il pagamento del riscatto, non ha portato a conseguenze particolari:

“Nessuna delle informazioni principali sulle nostre persone o reti è stata rivelata. L’incidente è stato per noi un buon innesco per fare tutti i controlli necessari, quindi ora stiamo correndo più agevolmente e al sicuro che mai.”

E riportano che stanno lavorando duramente per portare avanti con successo la loro causa contro le alleanze neofascite e le cleptocrazie statunitensi:

“Lavoreremo per far avanzare ulteriormente la nostra causa e stiamo aggiungendo nuove capacità mentre parliamo. L’alleanza neofascista tra le cleptocrazie statunitensi ed europee non ci fermerà. Hai già costruito un asse e non è durato troppo a lungo.”

Ed infine concludono dicendo:

“Un giorno l’America sarà libera, pura e sicura come le nostre reti di oggi!”