Si dice, chi la fa la aspetti?

In effetti non è nulla di più sensato da dire in questa news che vede il gruppo ransomware Conti, aver subito un’imbarazzante violazione dei dati, dopo che una società di sicurezza è stata in grado di intrufolarsi nelle loro infrastrutture ed identificare il vero indirizzo IP di uno dei server più sensibili e ottenere l’accesso alla console per più di un mese.

Di fatto possiamo definirlo un attacco APT al contrario. Il server esposto, chiamato portale di pagamento o sito di recupero, è il luogo in cui la banda Conti dice alle vittime di accedere per negoziare il pagamento del riscatto.

“Il nostro team ha rilevato una vulnerabilità nei server di ripristino utilizzati da Conti e ha sfruttato tale vulnerabilità per scoprire i veri indirizzi IP del servizio nascosto che ospita il sito Web di ripristino del gruppo”

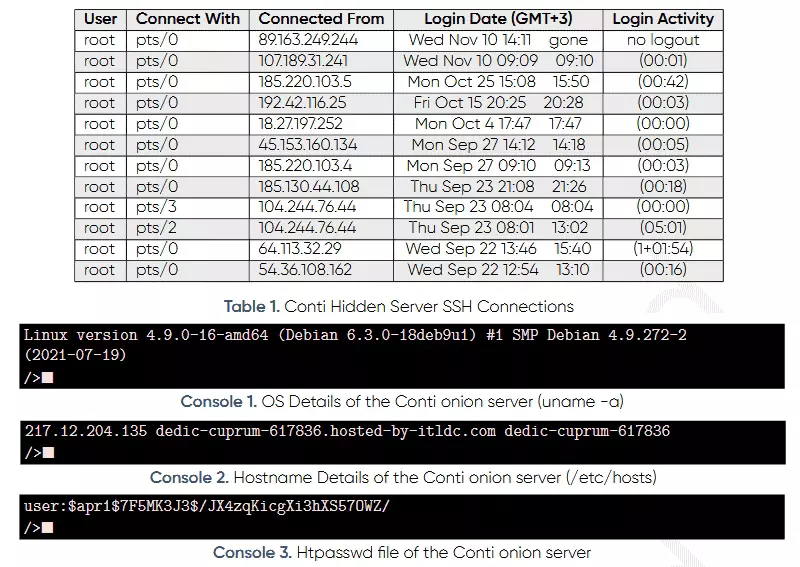

ha affermato la società di sicurezza svizzera Prodaft in un rapporto di 37 pagine pubblicato giovedì, identificando il server come ospitato sull’indirizzo IP 217.12.204.135.

Si tratta di un indirizzo IP, di proprietà della società di hosting web ucraina ITL LLC.

Inoltre, Prodaft ha affermato che i suoi ricercatori hanno mantenuto l’accesso al server per settimane, durante le quali hanno monitorato il traffico di rete per gli indirizzi IP collegati al server.

Mentre alcune connessioni appartenevano alle vittime e ai loro negoziatori, Prodaft ha anche monitorato le connessioni SSH, che molto probabilmente appartengono alla stessa banda Conti.

Tuttavia, la fortuna non è stata dalla parte dei ricercatori, poiché tutti gli indirizzi IP SSH appartenevano ai nodi di uscita Tor, il che significa che non potevano essere utilizzati per identificare gli operatori di Conti.

Altre preziose informazioni condivise nel rapporto Prodaft includono anche dettagli sul sistema operativo del server Conti e il suo file htpasswd che conteneva una versione con hash della password del server.

Una volta pubblicato, il rapporto non è passato inosservato alla banda Conti e in particolare le parti sulla violazione del suo portale di pagamento, la perdita di IP e la condivisione della password con hash del loro server, dettagli che hanno aperto la banda al dirottamento del suo server da gruppi ransomware rivali.

In una conversazione di giovedì sera, poche ore dopo la pubblicazione dei risultati di Prodaft, il ricercatore di sicurezza MalwareHunterTeam ha riportato che la banda Conti ha messo offline il suo portale di pagamento.

Venerdì, il ricercatore ha affermato che l’improvviso tempo di inattività ha impedito a tutte le recenti vittime di Conti di negoziare e pagare riscatti, estendendo tali tempi di inattività alle aziende di tutto il mondo.

MalwareHunterTeam, che ha monitorato i gruppi di ransomware dalla metà degli anni 2010, ha descritto l’improvviso tempo di inattività come insolito per un gruppo di ransomware che generalmente disponeva di un’infrastruttura più stabile e gestita in modo professionale.

Tuttavia, il portale di pagamento Conti alla fine è tornato online venerdì sera, più di 24 ore dopo che era stato rimosso per la prima volta.

Fonte