Abbiamo già affrontato questo incidente informatico, iniziato il 15 novembre scorso, quando i criminali informatici hanno violato le infrastrutture del comune di Torino cifrando i contenuti all’interno dei loro server.

Venne annunciato dall’assessore comunale per la sicurezza Gianna Pentenero, che ha raccontato cosa è successo, partendo dalla notte tra il 12 e il 13 novembre:

“Le prime tracce del malware classificato come Conti, sono dell’11 novembre: la sua diffusione è iniziata tra la notte del 12 e 13 novembre”.

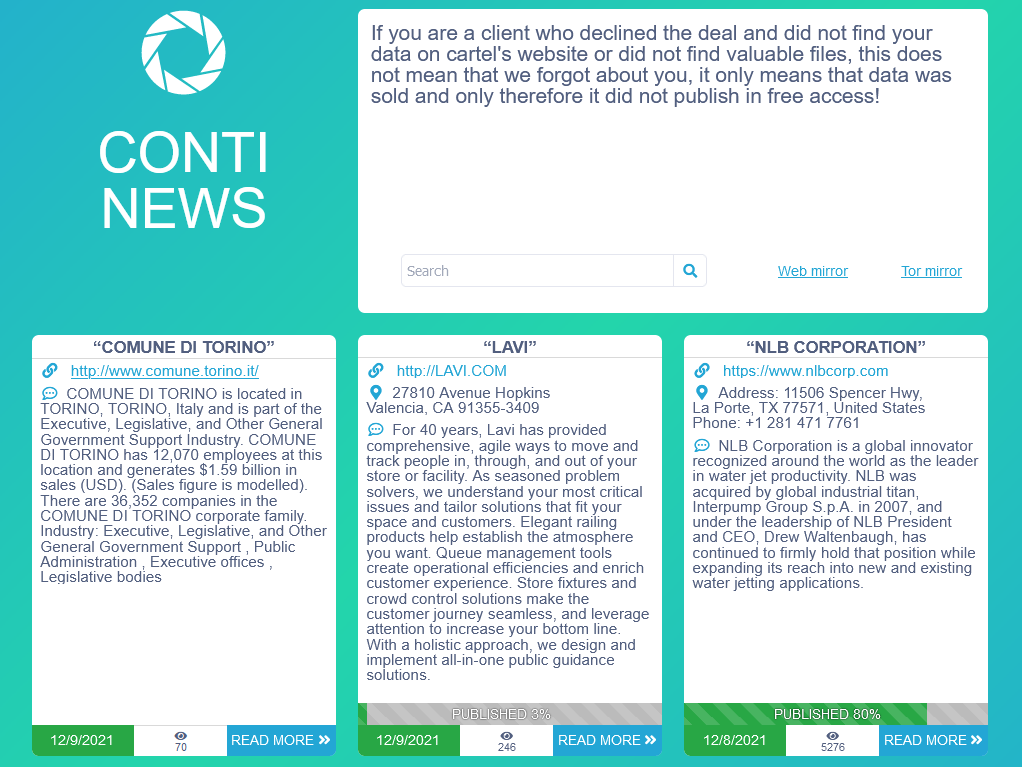

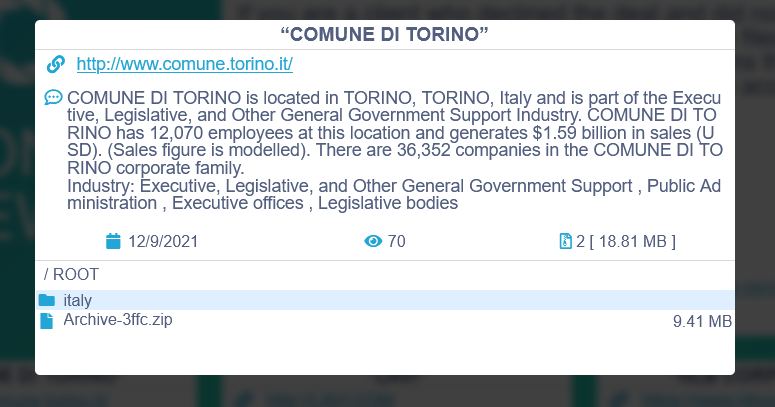

Ma probabilmente, visto che non si è trovato un accordo “commerciale” tra la cyber gang e il comune di Torino, ecco che spuntano sul DLS di Conti i primi documenti online esfiltrati dalle infrastrutture IT del comune.

Si tratta di un sample molto piccolo, pari a circa 10 mega byte, sinonimo che ancora le trattative sono in corso e che il grosso dei dati esfiltrati verranno pubblicati successivamente.

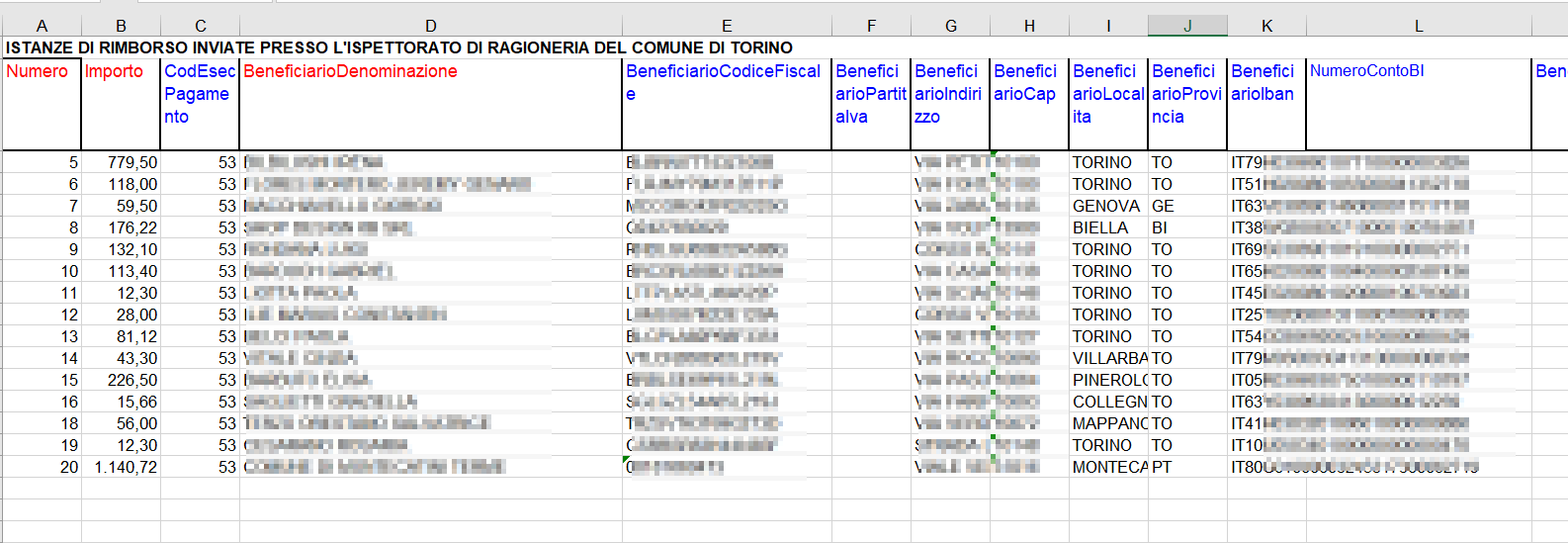

Ma sono presenti moltissimi file al suo interno contenenti una serie di informazioni sensibili, come gli indirizzi di residenza di persone del comune di Torino, oltre ad una serie di richieste di rimborso.