I computer vintage sono una passione per molte persone, soprattutto quelli che hanno avuto un grande “eco” ai loro tempi e che sono stati distribuiti con tirature molto limitate.

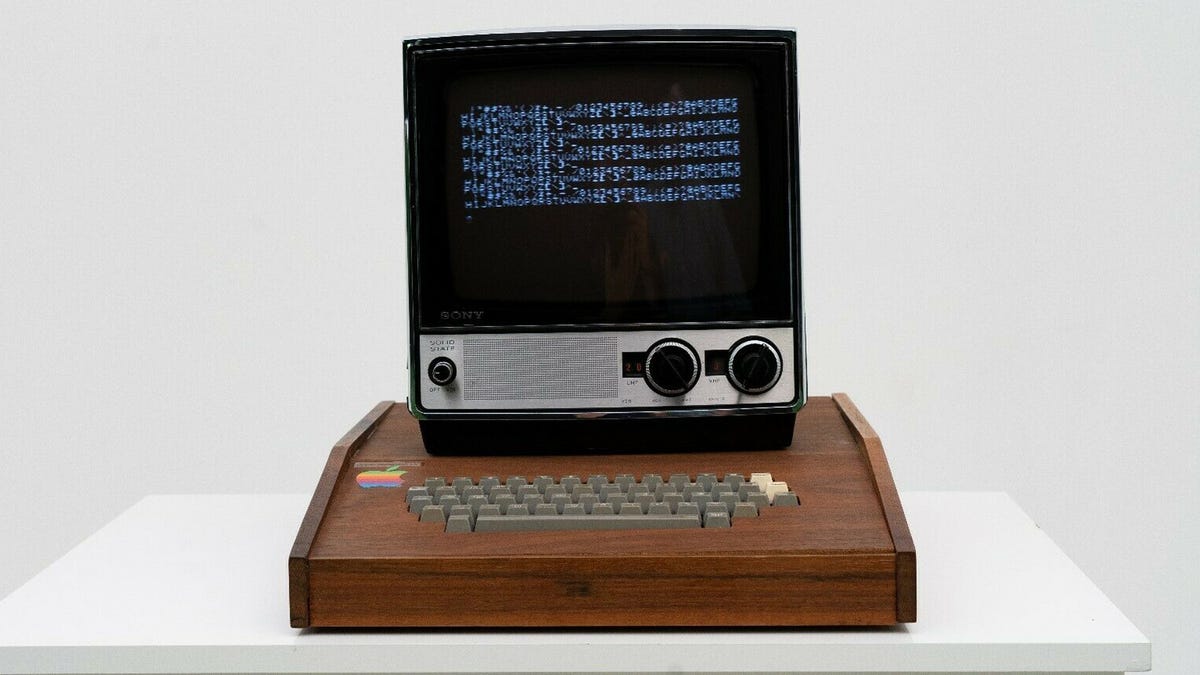

Avevamo già parlato qualche tempo fa del prezzo messo in vendita di un vecchi (ma ben tenuto) Apple I, il primogenito della famiglia Apple direttamente progettato e saldato da Steve Wozniak ai tempi del garage di Steve Jobs.

Venne rilasciato nel 1976, costava 666,66 dollari (circa 3.000 dollari di oggi) ed è stato l’inizio della storia dell’azienda che oggi vale trilioni di dollari.

Dotato di CPU MOS 6502 da 1 MHz, 4 KB di memoria e 456 kb di spazio di archiviazione, Apple I è diventato un oggetto prezioso da collezione, non per le sue impressionanti capacità di elaborazione.

Apple ne produsse (con molta fatica del team dell’epoca) 500 unità complessive e fino ad oggi ne rimangono meno di 100, di cui meno di dieci operativi.

Tra i pezzi più costosi, uno è stato venduto in un’asta nel 2014 all’Henry Ford Museum con un prezzo elevato di 905.000 dollari. La copia del museo ricevuta è stata tra i primi 50 computer realizzati. Questo è davvero un pezzo storico, dato che è stato tra i primi dispositivi preassemblati mai venduti.

I dispositivi Apple I non funzionanti possono costare più volte il prezzo pagato dall’Henry Ford Museum. Tuttavia, è improbabile che ne acquisti uno per meno di una somma di denaro a sei cifre.

Quindi se lo trovi buttato ad un angolo della tua cantina, puoi dire: “sono ricco!”

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…