La rivalità tra gang ransomware alle volte porta a danni collaterali, come in questo caso che una gang colpisce un’altra gang per non aver rispettato i patti.

Le rivalità tra le cybergang nel mercato underground possono essere dovute a molteplici fattori, come la competizione per il controllo di determinati settori del mercato, l’acquisizione di nuovi clienti o la protezione delle proprie attività da intrusioni esterne.

Inoltre, alcune cybergang possono avere obiettivi diversi o possono essere impegnate in attività illegali diverse, come il furto di dati, la frode informatica o la distribuzione di malware, il che può portare a conflitti tra di loro. Altre volte, le rivalità possono nascere a causa di dispute personali o di differenze ideologiche tra i membri delle gang oppure sulla suddivisione dei profitti.

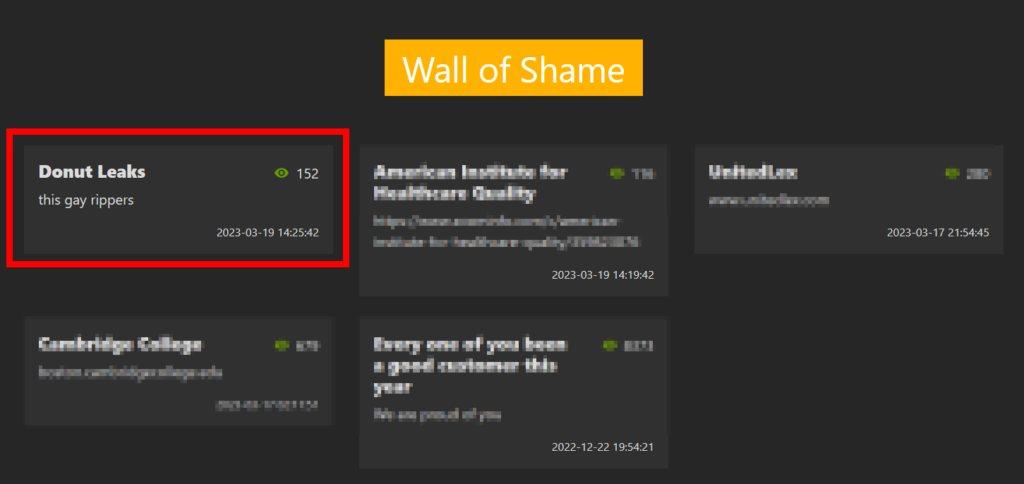

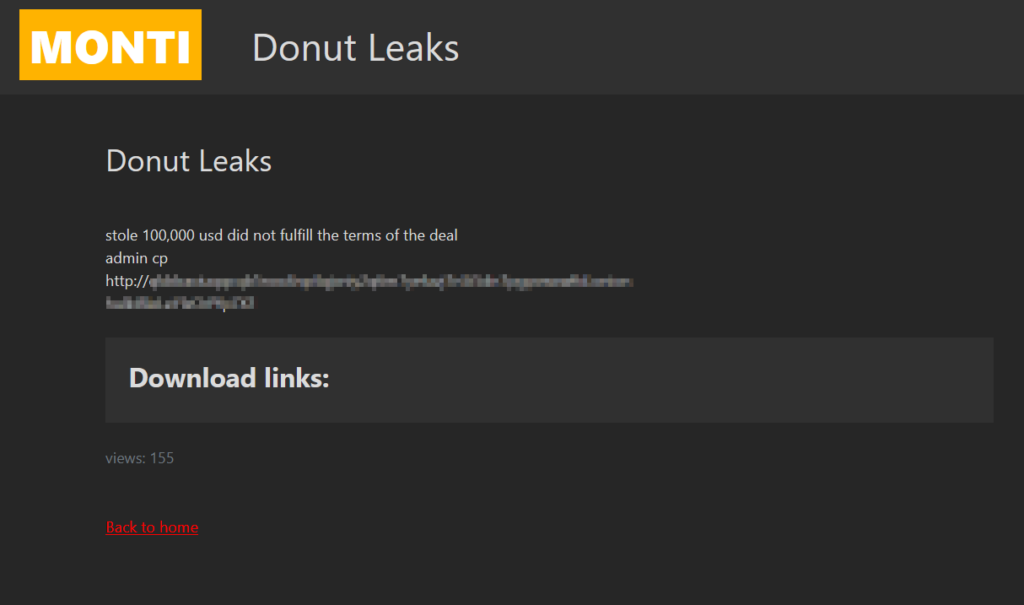

Come riportato dal ricercatore di sicurezza Pietro Melillo, Monti ransomware pubblica all’interno del suo Data leak Site (DLS) un post nel quale riporta che un’altra cyber gang è stata compromessa. Si tratta di Donut leaks.

Accedendo al post specifico, la cyber gang riporta quanto segue:

Ha rubato 100.000 dollari non rispettando i termini dell'accordo

amministratore cp

Indipendentemente dalla ragione, le rivalità tra le cybergang possono essere molto intense e portare a azioni aggressive come attacchi DDoS, furto di informazioni sensibili o tentativi di compromettere i sistemi informatici degli avversari, come in questo caso.