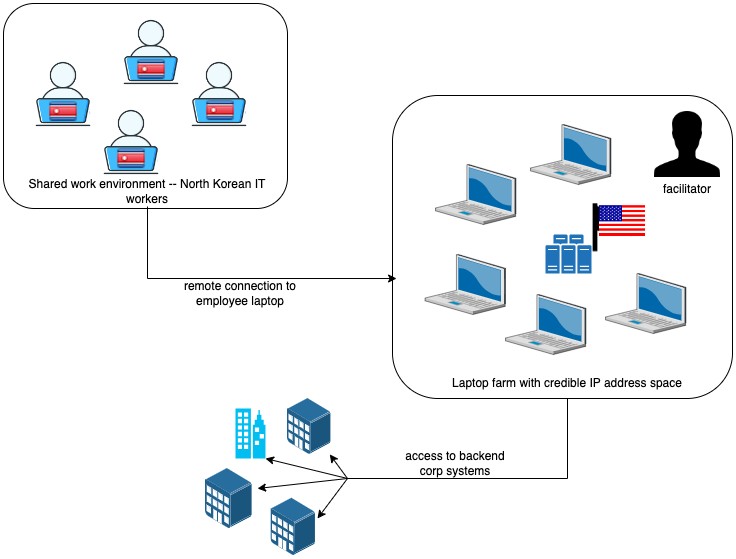

Un’azienda, senza rendersene conto, ha assunto un dipendente IT per una posizione remota, solo per scoprire in seguito di essere diventata una vittima di un attacco informatico orchestrato da un criminale nordcoreano. Secondo un rapporto della società di sicurezza informatica Secureworks, l’incidente ha rivelato come gli hacker nordcoreani possano infiltrarsi nelle aziende occidentali registrandosi con identità false.

L’hacker in questione ha fornito informazioni personali e dettagli sulla propria esperienza lavorativa falsificati, riuscendo così a ottenere un impiego presso un’azienda operante nel Regno Unito, negli Stati Uniti e in Australia. Per mantenere la propria copertura, l’individuo ha scelto di rimanere anonimo. Dopo essere stato assunto durante l’estate, l’hacker ha ricevuto accesso agli strumenti necessari per lavorare da casa. Secureworks ha riportato che l’infiltrato ha utilizzato le credenziali aziendali per scaricare silenziosamente un volume significativo di dati sensibili. In soli quattro mesi, è riuscito a rubare informazioni vitali senza che l’azienda si accorgesse di nulla, continuando a percepire uno stipendio per il suo “lavoro”.

Per evitare sanzioni internazionali, l’hacker ha trasferito i fondi guadagnati in Corea del Nord attraverso una rete complessa di riciclaggio di denaro. Quando l’azienda ha infine deciso di licenziarlo a causa di una scarsa performance durante la revisione delle prestazioni, l’hacker ha reagito inviando un’e-mail di riscatto. Ha minacciato di causare perdite all’azienda se non fosse stato pagato in criptovaluta per i dati rubati. Non è chiaro se l’azienda abbia ceduto a queste richieste.

Questo caso ha sollevato serie preoccupazioni nel mondo degli affari, con esperti che avvertono che le operazioni informatiche nordcoreane sono in aumento.

È fondamentale che le aziende adottino misure di sicurezza rigorose per proteggersi da tali minacce. Inoltre, i dipendenti assunti per posizioni remote dovrebbero sempre essere cauti nel fornire informazioni riservate e identificative alle aziende.