Gli aggressori hanno iniziato a utilizzare un trucco insolito per mascherare i link di phishing, facendoli apparire come indirizzi di Booking.com. La nuova campagna malware utilizza il carattere hiragana giapponese “ん” (U+3093). In alcuni font e interfacce, assomiglia visivamente a una barra, facendo apparire l’URL come un normale percorso sul sito, sebbene in realtà conduca a un dominio falso.

Il ricercatore JAMESWT ha scoperto che nelle e-mail di phishing il collegamento si presenta così:

https://admin.booking.com/hotel/hoteladmin/…

ma in realtà indirizza l’utente a un indirizzo del tipo

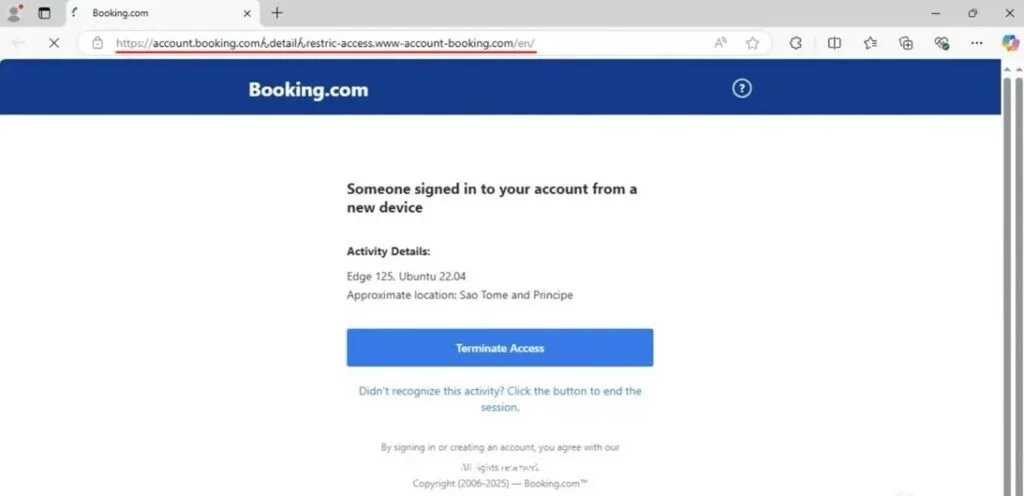

https://account.booking.comんdetailんrestric-access.www-account-booking.com/en/.

Tutto ciò che precede “www-account-booking[.]com” è solo un sottodominio che imita la struttura del sito reale. Il vero dominio registrato appartiene agli aggressori. Cliccandoci sopra, la vittima finisce sulla pagina

www-account-booking[.]com/c.php?a=0

da cui viene scaricato un file MSI dannoso dal nodo CDN updatessoftware.b-cdn[.]net.

Secondo l’analisi di MalwareBazaar e ANY.RUN , il programma di installazione distribuisce componenti aggiuntivi, probabilmente infostealer o strumenti di accesso remoto.

La tecnica si basa sull’uso di omoglifi ovvero simboli che sembrano altri ma appartengono ad altri alfabeti o set Unicode. Tali simboli sono spesso utilizzati in attacchi omografi e phishing. Un esempio è la “O” cirillica (U+041E), che è quasi indistinguibile dalla “O” latina (U+004F). Nonostante gli sviluppatori di browser e servizi aggiungano protezioni contro tali sostituzioni, gli attacchi continuano a verificarsi.

Non è la prima volta che Booking.com diventa un’esca per il phishing. A marzo, Microsoft Threat Intelligence ha segnalato email mascherate da servizio di prenotazione che utilizzavano la tecnica ClickFix per infettare i computer dei dipendenti degli hotel. E ad aprile, i ricercatori di Malwarebytes hanno segnalato uno schema simile.

Tuttavia, l’uso di omoglifi come “ん” può ingannare anche gli utenti più attenti, quindi è importante integrare la cautela con un software antivirus aggiornato in grado di bloccare il download di contenuti dannosi.