Negli ultimi mesi due episodi apparentemente scollegati tra loro hanno messo in luce una verità scomoda: l’Europa non controlla più la propria infrastruttura digitale. E questa dipendenza, in uno scenario geopolitico sempre più teso, non è soltanto un rischio economico, ma una vulnerabilità sistemica.

Il primo campanello d’allarme è arrivato quando Microsoft ha improvvisamente disabilitato l’accesso ad Azure all’unità di intelligence israeliana. Si trattava dell’Unità 8200, precedentemente accusata di aver spiato i palestinesi nei territori controllati da Israele utilizzando la tecnologia Microsoft. Nessun preavviso, nessuna gradualità: un interruttore che si spegne e mostra quanto il potere decisionale su infrastrutture critiche sia nelle mani di poche corporation globali.

Il secondo episodio è di oggi, ancora più emblematico, riguarda la recente disputa fra X (la piattaforma di Elon Musk) e la Commissione europea. Dopo una multa da 120 milioni di euro per violazioni delle norme europee, X non ci sta, e ha cancellato l’account pubblicitario della Commissione, accusandola di aver utilizzato in modo improprio gli strumenti della piattaforma. Bruxelles si è difesa ricordando di aver sospeso da mesi ogni forma di pubblicità su X e di aver utilizzato soltanto gli strumenti messi a disposizione.

Al di là delle dinamiche tra multinazionali e istituzioni, il messaggio è chiaro: la capacità dell’UE di comunicare sui social media, informare i cittadini e attuare politiche digitali è subordinata alla volontà commerciale di aziende non europee delle quali non ha nessun controllo.

Questi episodi mostrano un punto chiave: chi controlla la tecnologia controlla anche i comportamenti, la comunicazione e persino la politica delle nazioni. L’Europa lo ha scoperto tardi, per anni convinta che la globalizzazione digitale fosse sinonimo di neutralità.

Ma parlare di tecnologia proprietaria significa affrontare una realtà molto diversa:

E soprattutto significa accettare che nessun Paese è realmente sovrano se dipende da altri per servizi cloud, sistemi operativi, chip e infrastrutture digitali critiche.

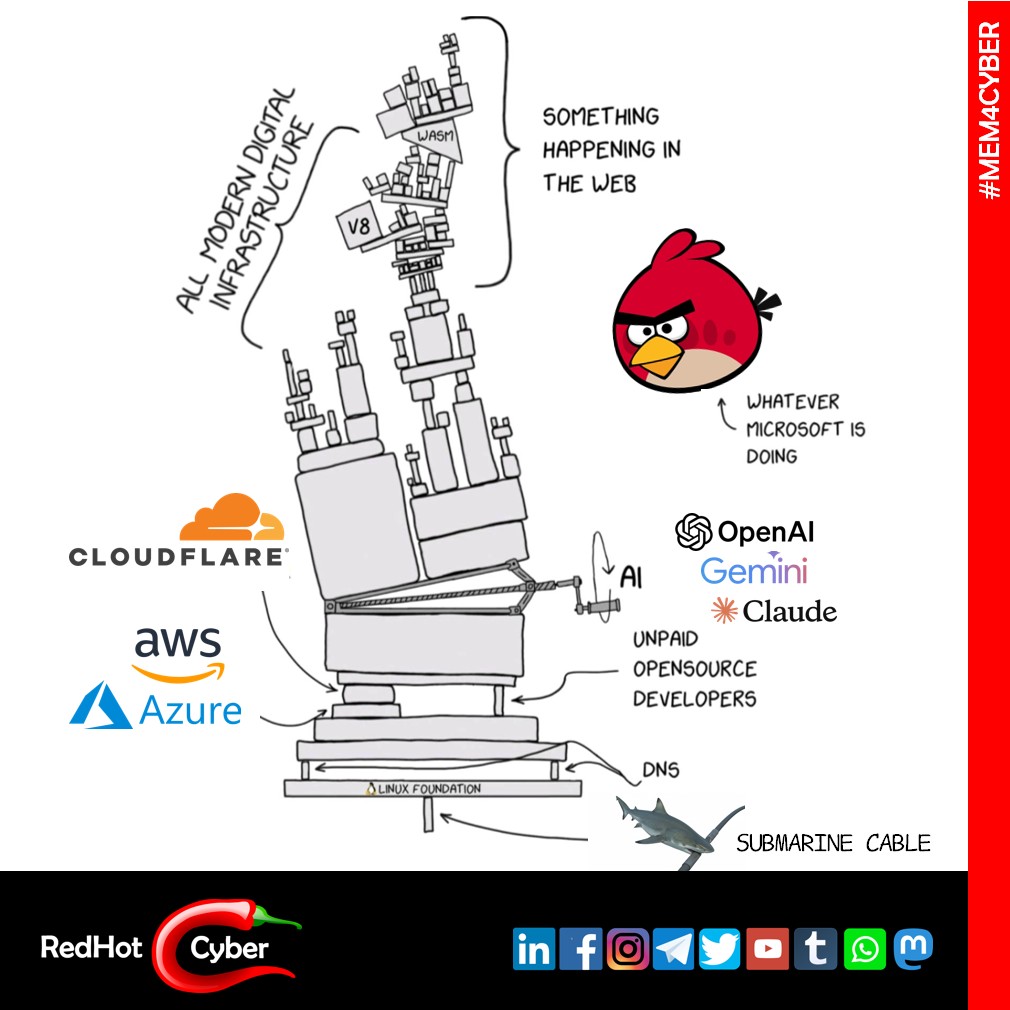

Nel mondo iperconnesso di oggi, ogni incidente tecnologico ha effetti immediati e globali. Lo abbiamo visto recentemente con i blackout di AWS, Azure e Cloudflare (primo incidente e secondo incidente) hanno paralizzato servizi pubblici, aziende, banche, giornali, mobilità e sanità in mezzo mondo. Non si tratta più di “problemi tecnici”, ma di veri e propri rischi sistemici.

L’Europa, priva di un proprio stack tecnologico completo, vive in una condizione di dipendenza totale. Siamo un continente altamente digitalizzato che poggia… su fondamenta costruite altrove.

Affermare la sovranità tecnologica non significa rifiutare il cloud, anzi: significa costruire il nostro.

Un cloud europeo, basato su hardware europeo, sistemi operativi europei, hypervisor europei e software europeo. Una filiera completa, dall’hardware all’applicazione.

Quanto tempo occorre? 20 anni!

Un percorso lungo, complesso, costoso. Ma oggi necessario più che lo sviluppo delle armi. Perché le armi del futuro, le armi “economiche”, sono queste e possono essere usate con un solo click.

E serve soprattutto una scelta politica: programmare questo percorso per 20-30 anni, non per una legislatura.

Perché nell’attuale scacchiere geopolitico, chi controlla la tecnologia controlla le economie, le difese e le democrazie.

E oggi l’Europa non controlla nulla di tutto questo.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…