La campagna Storming Tide ha colpito aziende europee infiltrandosi nelle reti mesi prima della scoperta, sfruttando vulnerabilità nei firewall Fortinet. Gli attaccanti, legati al gruppo Mora_001, hanno mantenuto accessi nascosti tramite VPN compromesse e distribuito diversi malware per preparare l’esfiltrazione dei dati. L’assenza di ransomware evidenzia un importante cambio strategico: non più estorsione immediata, ma una raccolta silente di informazioni. Questo fenomeno segnala una forte evoluzione del cybercrime verso operazioni più persistenti e coordinate, ma su larga scala.

Un recente attacco informatico ad una società europea di trasporti e logistica ha consentito agli esperti IT di ricostruire una serie di incidenti segnalati da diversi team di sicurezza negli ultimi mesi.

Gli esperti di Fortgale ritengono che questo genere di attacchi non siano una raccolta di intrusioni isolate, ma una campagna coordinata denominata “Storming Tide”, in cui alcuni gruppi criminali stanno operando attraverso uno schema comune.

L’indagine, è iniziata nel febbraio 2026, quando sono state rilevate delle scansioni sospette sulla rete di una organizzazione. Dopo altre indagini è stato rivelato che gli aggressori si erano infiltrati molto prima, alla fine del 2025, violando una serie di firewall perimetrali Fortinet .

Utilizzando il dispositivo compromesso, gli aggressori, successivamente, hanno configurato un canale VPN per accedere nuovamente alla rete in modo nascosto, rimanendo quindi in silenzio per molti mesi, evitando di destare sospetti.

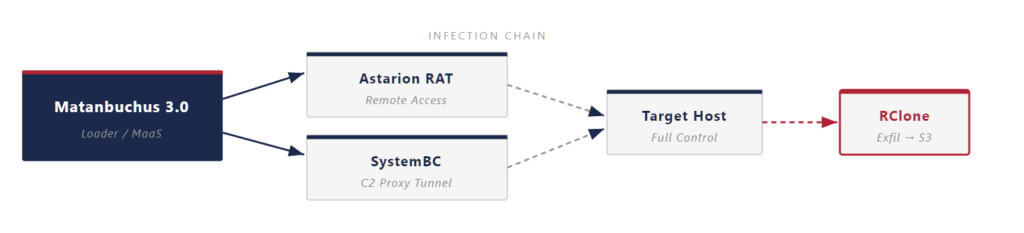

Il gruppo, identificato da Fortgale come Mora_001, si è infiltrato nella in una rete tramite nodi non gestiti e ha distribuito al suo interno una serie di strumenti dannosi. Tra questi malware il downloader Matanbuchus 3.0 il RAT Astarion e SystemBC, mentre RClone e un sistema di archiviazione compatibile con S3 sono stati predisposti per una possibile esfiltrazione dei dati. Fortgale riporta che le rapide misure di contenimento hanno impedito il download dei dati e la successiva diffusione del ransomware.

Secondo l’azienda, l’obiettivo della campagna non era ottenere un riscatto, bensì raccogliere informazioni e sottrarre gradualmente dati preziosi. Fortgale non considera l’utilizzo di strumenti tipici degli attacchi ransomware una contraddizione in termini. Questo approccio è sempre più diffuso tra i gruppi criminali. Pertanto in futuro potremmo assistere ad instrusioni silenti finalizzate solo all’esfiltrazione dei dati per una rivendita futura.

Fortgale osserva che lo schema corrisponde a quanto riportato in altri report da Amazon, SentinelOne, Arctic Wolf, eSentire, Huntress e Forescout. Le stesse caratteristiche si sono ripetute nei vari incidenti dove si è assistito ad una preparazione per il ransomware senza una conferma successiva dell’esecuzione della crittografia.

Il rapporto dedica attenzione all’evoluzione di Mora_001. Mentre in precedenza il gruppo era associato ad attacchi rapidi e all’impiego di SuperBlack subito dopo un attacco informatico, nel 2026 le loro tattiche sono cambiate drasticamente.

Invece di un attacco veloce, gli aggressori stanno prediligendo la pazienza, mantenendo l’accesso per mesi piuttosto di affidandosi alla furtività. Si potrebbe anche pensare ad attacchi su commissione, magari finalizzati al furto della proprietà intellettuale. Si ipotizza anche che il gruppo abbia modificato il proprio modello operativo o sia entrato a far parte di un ecosistema ampio, con specifici Initial Access Broker (IaB), e successivi affiliati responsabili di attacchi ed esfiltrazione dei dati.