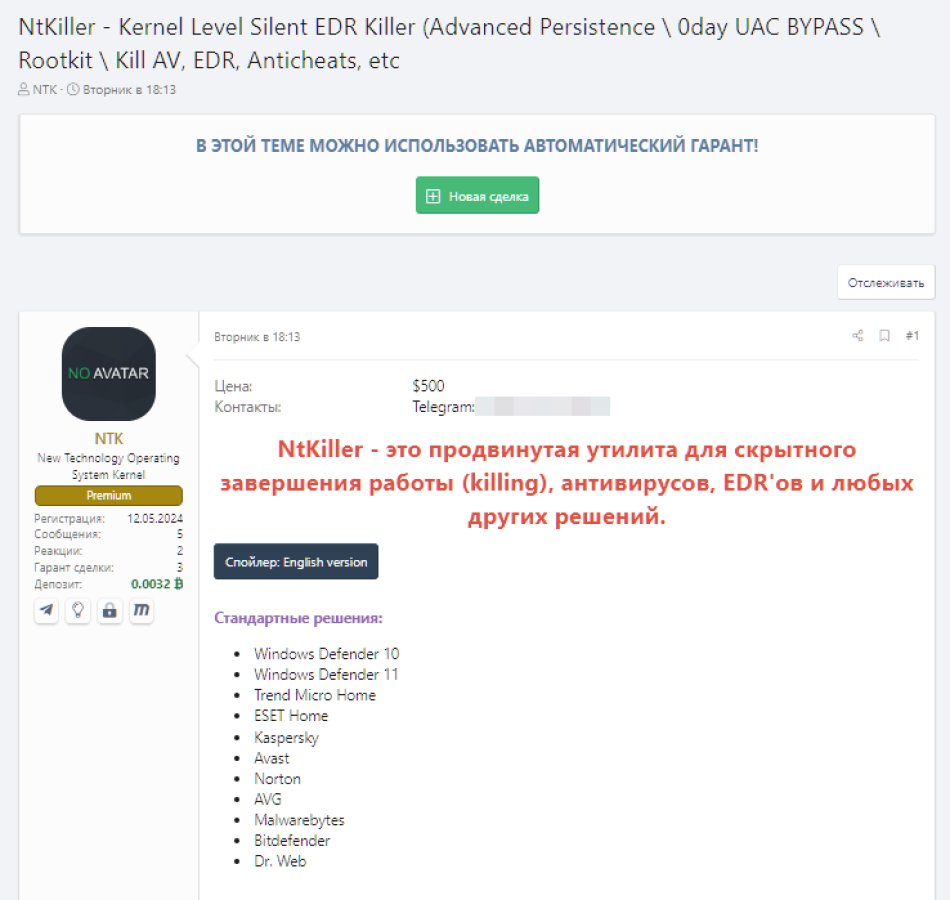

All’interno di un forum underground chiuso, frequentato da operatori malware e broker di accesso iniziale, è comparso un annuncio che ha attirato l’attenzione della comunità di cyber threat intelligence. Il post promuove “NtKiller”, una presunta utility “kernel-level” progettata per disattivare in modo silente antivirus, EDR, con riferimenti espliciti a rootkit, persistenza avanzata e bypass UAC zero-day.

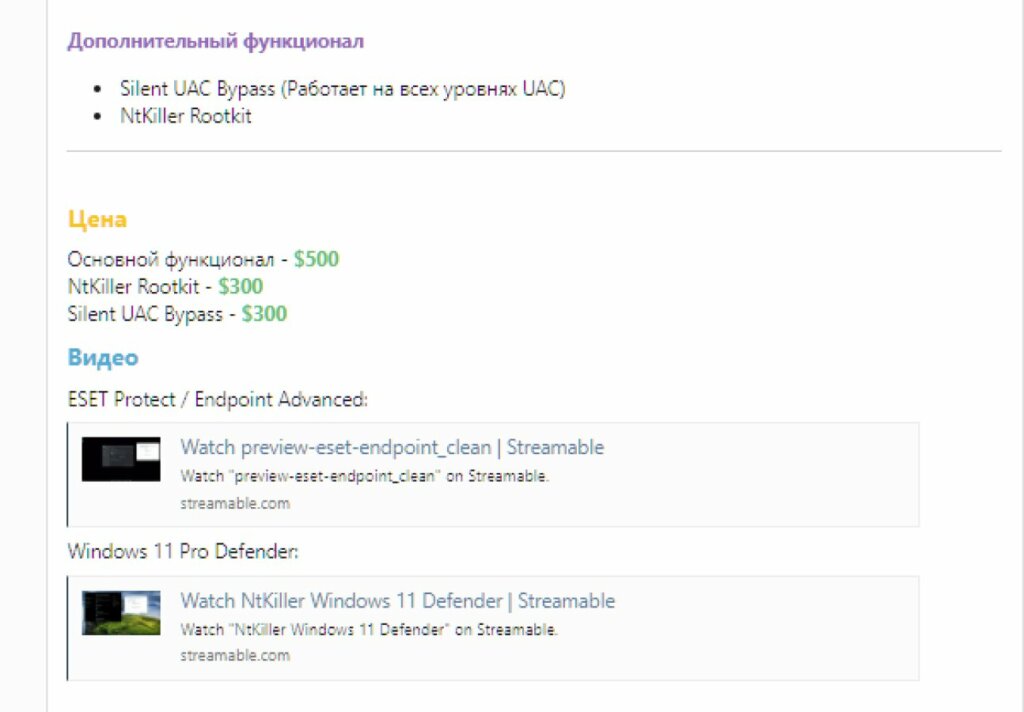

Il prezzo dichiarato è di 500 dollari, con contatti diretti via Telegram e una lista di soluzioni di sicurezza “supportate” che include nomi di primo piano: Windows Defender, ESET, Kaspersky, Bitdefender, Malwarebytes e altri.

Una proposta che, se autentica, si colloca nella fascia alta del cybercrime-as-a-service.

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati. Al momento, non è possibile verificare in modo indipendente l’autenticità delle informazioni riportate, poiché l’organizzazione coinvolta non ha ancora rilasciato un comunicato ufficiale sul proprio sito web. Di conseguenza, questo articolo deve essere considerato esclusivamente a scopo informativo e di intelligence.

Gli EDR (Endpoint Detection and Response) sono soluzioni di sicurezza avanzata progettate per andare oltre il tradizionale antivirus. Il loro compito non è solo bloccare file malevoli, ma monitorare costantemente il comportamento del sistema.

In sintesi, un EDR:

A differenza degli AV classici, molti EDR operano a livello kernel, rendendo più difficile la loro disattivazione da parte di codice malevolo eseguito in user-mode.

Nel cybercrime moderno, soprattutto nel contesto ransomware e intrusioni mirate, la prima fase dopo l’accesso iniziale è quasi sempre la neutralizzazione delle difese. Un EDR attivo:

Per questo motivo, la capacità di “accecamento” o disattivazione silente degli EDR è diventata un valore di mercato nei forum underground.

I post come quello su NtKiller fanno riferimento a tecniche note a livello teorico, già osservate in campagne APT e ransomware avanzate. Non si tratta di exploit “magici”, ma di abusi profondi dell’architettura del sistema operativo.

Tra le macro-categorie di bypass comunemente discusse nei circuiti underground:

Va sottolineato che non tutti gli annunci nei forum underground corrispondono a strumenti realmente efficaci. Molti sono:

Post come questo confermano che:

Per i difensori, osservare questi forum non significa “imparare ad attaccare”, ma capire come ragiona l’avversario, quali promesse vengono vendute e quali capacità sono considerate “di valore” nel sottobosco cybercriminale.