Come sappiamo, il ransomware as a service (RaaS), è una piramide di criminali informatici che collaborano tra loro per poter ottenere il massimo vantaggio economico. Lo abbiamo visto nell’articolo sul RaaS, comprendendo le differenze tra broker di accesso e affiliati.

Pertanto, nella logica di affiliazione, le cybergang sono sempre alla ricerca di partner efficaci e fidati, perché maggiori sono i partner che utilizzano un determinato malware, maggiori sono le estorsioni e i guadagni di tutta la cordata cyber-criminale.

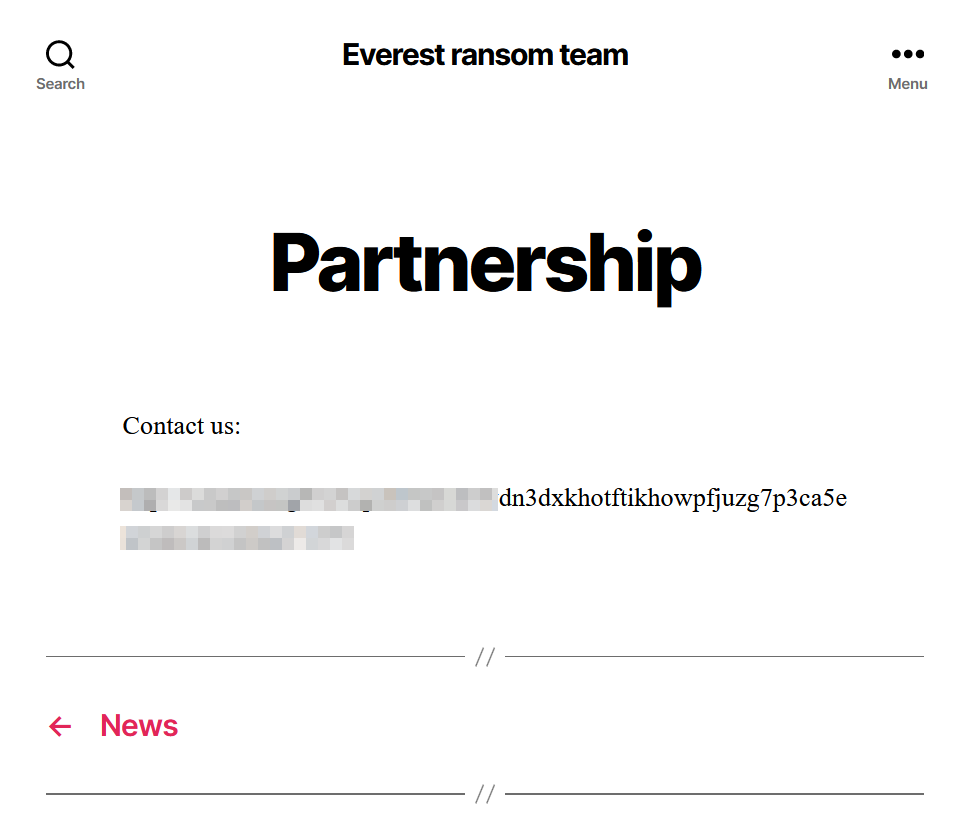

Ecco che la cybergang Everest (ricomparsa dal nulla di recente in quanto aveva il suo data leak site oscurato), avvia una nuova richiesta di acquisizione di partner.

Ricordiamoci che questo avviene spesso e già abbiamo incontrato un tale interesse in passato da parte della stessa gang.

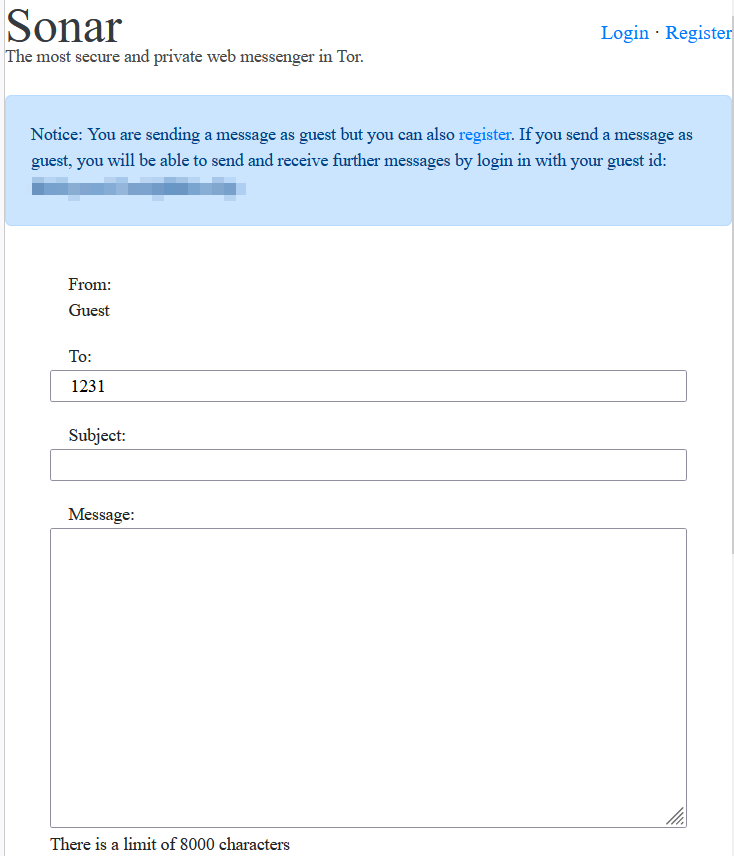

Nella loro home page del data leak site (DLS), viene riportato chiaramente che per un contatto occorrerà parlare con loro attraverso l’applicazione “Sonar”, un’applicazione di messaggistica sicura presente sulla rete onion.

Da notare che in passato, questo tipo di comunicazioni sono avvenute spesso tramite mail.