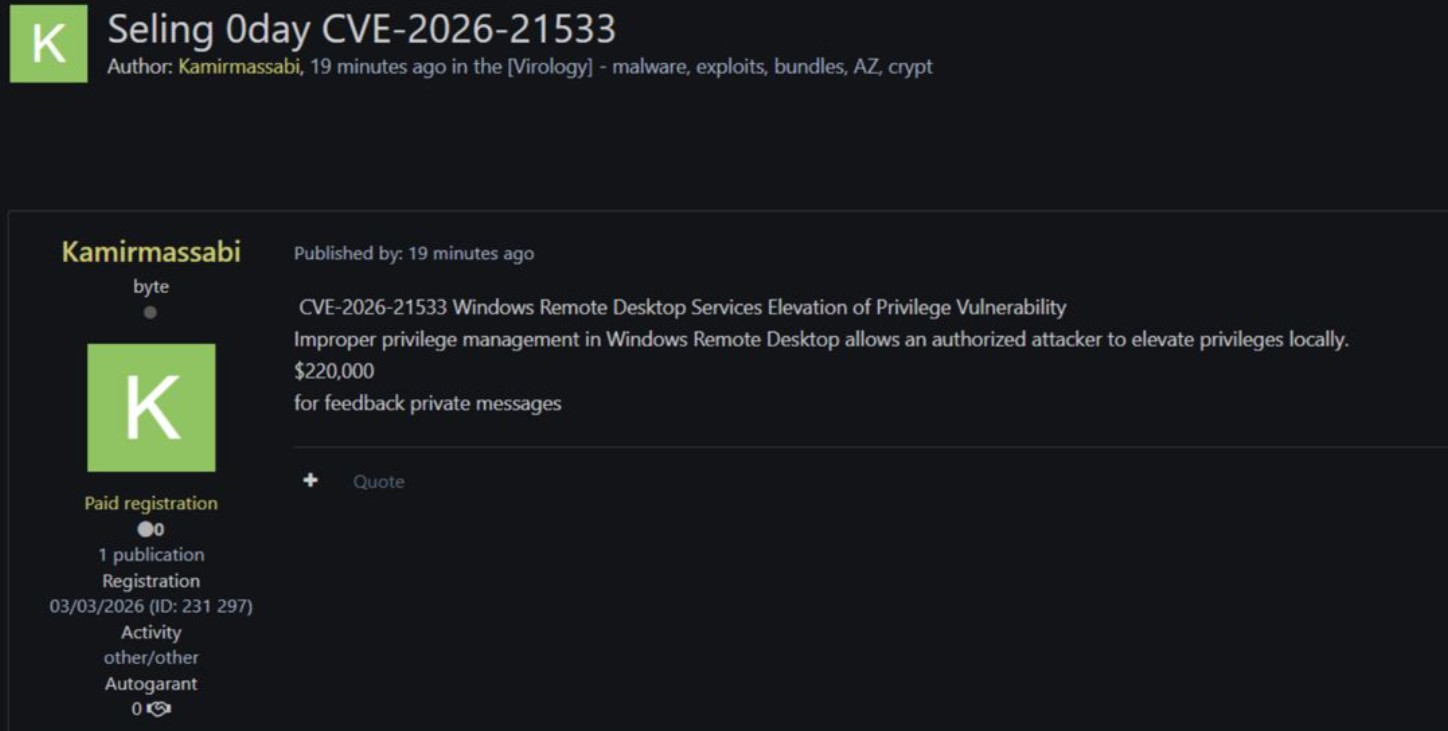

Un presunto exploit per la vulnerabilità CVE-2026-21533, che colpisce Windows Remote Desktop Services (RDS), è stato recentemente messo in vendita su forum underground del cybercrime.

L’annuncio pubblicato da un utente con nickname Kamirmassabi sul noto forum Exploit, propone la vendita del codice exploit per 220.000 dollari, segno dell’elevato valore che alcune vulnerabilità possono raggiungere nel mercato grigio delle cosiddette cyber-weapons.

Il caso rappresenta un altro esempio concreto di come le vulnerabilità zero-day o exploit funzionanti possano diventare vere e proprie merci, vendute tra ricercatori, gruppi criminali, broker e operatori di cyber-offensive.

La CVE-2026-21533 è una vulnerabilità classificata come Elevation of Privilege (EoP) che interessa i servizi Windows Remote Desktop Services. Il problema deriva da una gestione impropria dei privilegi all’interno del servizio RDP di Windows. Un attaccante autenticato potrebbe sfruttare il bug per elevare i propri privilegi fino al livello SYSTEM, il livello più alto nel sistema operativo.

La vulnerabilità ha un punteggio CVSS di circa 7.8, classificata come “High” da Microsoft e dal NIST.

La vulnerabilità di sicurezza è stata inclusa anche nel catalogo delle vulnerabilità note sfruttate dal CISA KEV; è stata evidenziata l’urgente necessità di un intervento correttivo a causa dell’effettivo utilizzo dell’exploit.

In uno scenario realistico l’attacco si sviluppa generalmente in tre fasi:

Tali vulnerabilità sono particolarmente preziose negli attacchi avanzati perché permettono agli aggressori di trasformare un accesso limitato in un compromesso totale della macchina.

Nel mercato clandestino, il prezzo di un exploit dipende da diversi fattori:

Windows RDP è uno dei servizi più utilizzati nelle infrastrutture aziendali e negli ambienti server. Un exploit affidabile per questo componente può quindi diventare uno strumento estremamente prezioso per intrusioni mirate, ransomware o cyber-spionaggio.

La vendita di exploit è oggi parte di un vero e proprio mercato globale delle cyber-armi. In questo ecosistema operano diversi attori:

Gli exploit possono essere venduti in esclusiva, oppure distribuiti a più acquirenti.

Negli ultimi anni si è sviluppato un mercato semi-legale di broker specializzati nella compravendita di vulnerabilità. Alcuni dei più noti includono:

Queste aziende sostengono di vendere exploit esclusivamente a clienti governativi autorizzati, ma il settore rimane molto controverso.

Il confine tra ricerca di sicurezza, intelligence e cybercrime è spesso sottile. Forum underground, marketplace del dark web e piattaforme private ospitano quotidianamente annunci di vendita di exploit, accessi a reti compromesse e tool offensivi. In molti casi gli exploit vengono venduti come “weaponized exploit”, cioè pronti all’uso.

Il caso dell’exploit per CVE-2026-21533 mostra ancora una volta come una vulnerabilità software possa rapidamente trasformarsi in un asset economico per il cybercrime, con prezzi che raggiungono centinaia di migliaia di dollari.