Un utente di alto livello di BreachForums, noto come “GOD”, avrebbe messo in vendita un presunto database appartenente al Militare USA, che conterrebbe i dati di oltre 385.000 membri del personale e contractor. Questo database sarebbe stato acquisito nel novembre 2024 e comprenderebbe informazioni personali e di servizio di valore critico.

Al momento, non possiamo confermare la veridicità della notizia, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo deve essere considerato come ‘fonte di intelligence’.

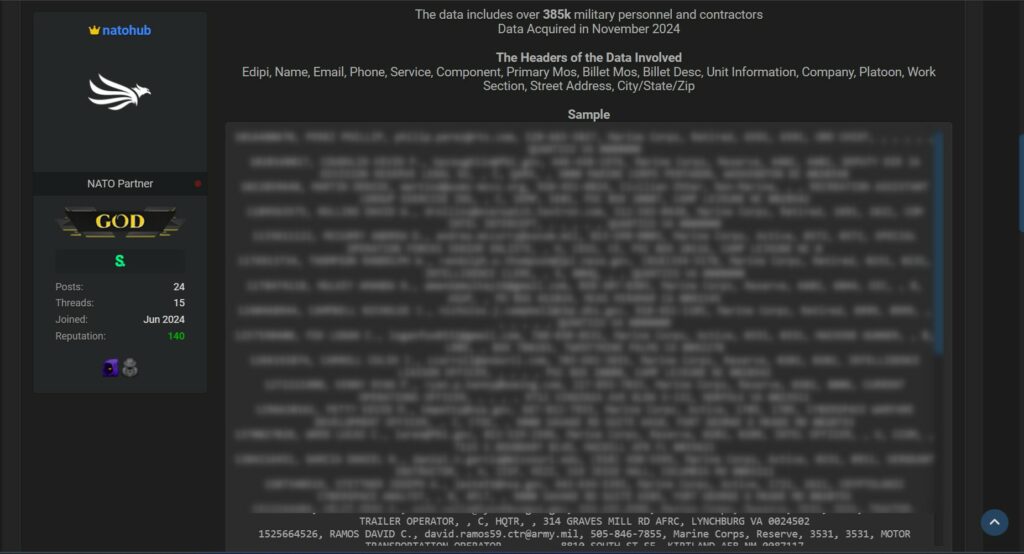

Il database, se autentico, conterrebbe diversi campi di dati sensibili,

che potrebbero essere suddivisi nei seguenti headers:

Se confermata, questa fuga di dati potrebbe rappresentare un grave rischio per la sicurezza nazionale, in quanto metterebbe a disposizione informazioni sensibili di membri delle Forze Armate USA. Dettagli come il codice MOS e le informazioni sul plotone potrebbero facilitare attività di spionaggio, phishing mirato e altre operazioni di cyber-attacco. I dati potrebbero essere sfruttati per profilare personale in posizioni chiave, aumentando il rischio di attacchi di ingegneria sociale avanzati.

Le fughe di dati militari costituiscono una preoccupazione critica per le agenzie di sicurezza nazionale. Incidenti di questo tipo esporrebbero non solo il personale attivo ma anche i contractor, che spesso operano su progetti sensibili per il governo USA. Qualora questa fonte di intelligence fosse verificata, un database di tali dimensioni e contenente questi dettagli rappresenterebbe un obiettivo importante per attori malevoli e gruppi di spionaggio stranieri.

Questa potenziale violazione rappresenterebbe una minaccia significativa per la sicurezza del personale militare e contractor statunitense. Sebbene i dettagli esatti dell’acquisizione del database non siano confermati, la comunità di sicurezza informatica dovrebbe rimanere vigile per mitigare i rischi associati. Fino a ulteriori verifiche, questa informazione rimane una fonte di intelligence da considerare con cautela.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.