È noto che il malware può far trapelare dati da computer isolati in reti air gap agli smartphone vicini utilizzando onde ultrasoniche.

Sugli smartphone è altrettanto complesso in quanto si richiede l’accesso al microfono dello smartphone, che sono altamente protetti dal sistema operativo Android e iOS e potrebbero risultare inaccessibili, disabilitati o bloccati.

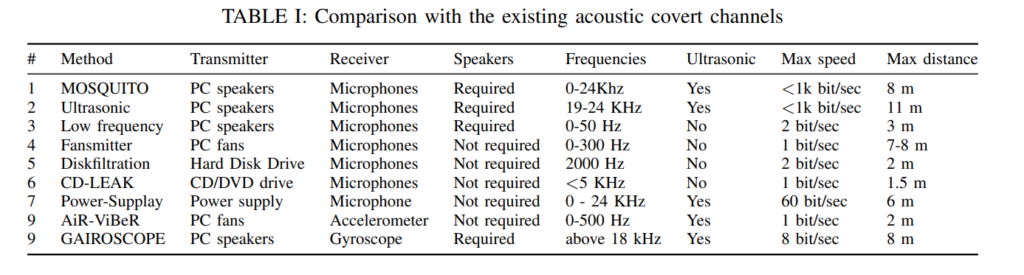

Una ricerca effettuata dalla Cornell University con sede a Ithaca, New York, riporta in un nuovo articolo l’attacco covert channel denominato “GAIROSCOPE”. Si tratta di un ultrasonic covert channel che non richiede un microfono sul lato ricevente.

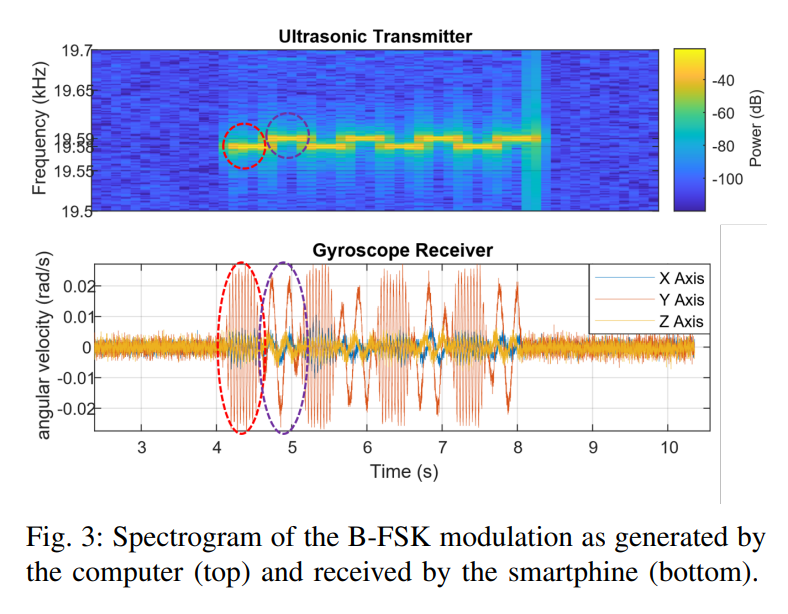

In questo studio, il malware installato da un PC vicino, genera toni ultrasonici nelle frequenze di risonanza del giroscopio MEMS.

Queste frequenze impercettibili producono minuscole oscillazioni meccaniche all’interno del giroscopio dello smartphone, che possono essere demodulate in informazioni binarie.

In particolare, il giroscopio negli smartphone è considerato un sensore “sicuro” che può essere utilizzato legittimamente da app mobili e javascript.

Viene quindi introdotto nello studio un modello di attacco contraddittorio e fornito il background tecnico per la progettazione e l’implementazione di GAIROSCOPE. Inoltre vengono anche presentati i risultati della valutazione di una serie di contromisure a questa minaccia.