È noto che il malware può far trapelare dati da computer isolati in reti air gap agli smartphone vicini utilizzando onde ultrasoniche.

Sugli smartphone è altrettanto complesso in quanto si richiede l’accesso al microfono dello smartphone, che sono altamente protetti dal sistema operativo Android e iOS e potrebbero risultare inaccessibili, disabilitati o bloccati.

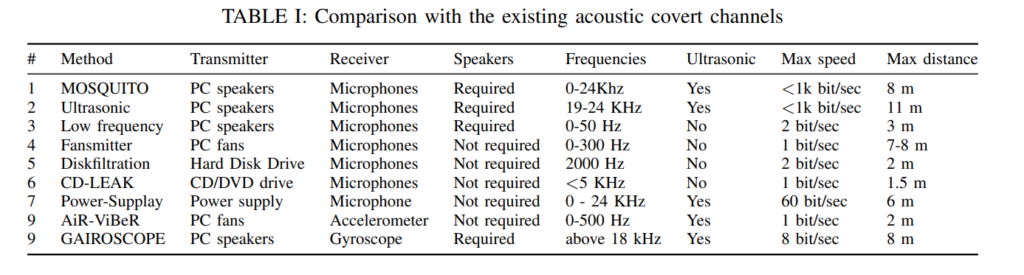

Una ricerca effettuata dalla Cornell University con sede a Ithaca, New York, riporta in un nuovo articolo l’attacco covert channel denominato “GAIROSCOPE”. Si tratta di un ultrasonic covert channel che non richiede un microfono sul lato ricevente.

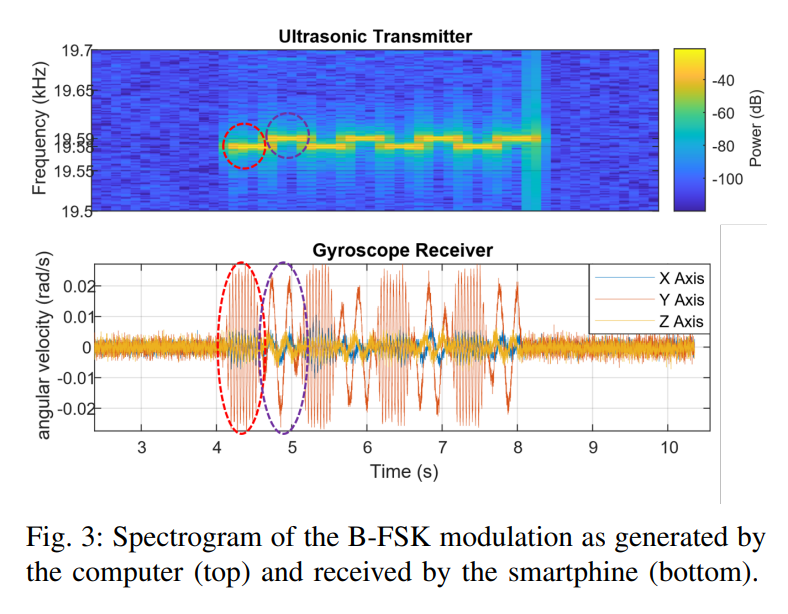

In questo studio, il malware installato da un PC vicino, genera toni ultrasonici nelle frequenze di risonanza del giroscopio MEMS.

Queste frequenze impercettibili producono minuscole oscillazioni meccaniche all’interno del giroscopio dello smartphone, che possono essere demodulate in informazioni binarie.

In particolare, il giroscopio negli smartphone è considerato un sensore “sicuro” che può essere utilizzato legittimamente da app mobili e javascript.

Viene quindi introdotto nello studio un modello di attacco contraddittorio e fornito il background tecnico per la progettazione e l’implementazione di GAIROSCOPE. Inoltre vengono anche presentati i risultati della valutazione di una serie di contromisure a questa minaccia.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…