La notizia è arrivata come un fulmine a ciel sereno per migliaia di lavoratori in Irlanda. Ma era qualcosa che aspettavamo ed in linea con i fatti degli ultimi giorni.

Tutti gli strumenti digitali dell’azienda Stryker sono stati messi offline da un attacco informatico che ha colpito la compagnia a livello globale, lasciando il personale del sito di Cork completamente fermo. Una situazione surreale, dove il lavoro quotidiano si è trasformato in un blocco totale, senza alcuna indicazione immediata su come ripartire.

I dipendenti si sono ritrovati con dispositivi cancellati, dai computer portatili ai telefoni personali con profilo aziendale. Insomma, tutto ciò che serviva per lavorare era sparito. L’azienda ha inviato comunicazioni interne spiegando che la rete e tutti i laptop collegati erano vittime di un’interruzione grave e globale, senza ancora un responsabile identificato.

Secondo quanto riportato, l’attacco è avvenuto durante la notte e ha interessato operazioni in Europa, Asia e Stati Uniti. Qualcuno ha parlato di oltre 200.000 sistemi e dispositivi colpiti, con circa 50 terabyte di dati critici estratti dai criminali informatici. Una fonte interna ha raccontato che “nessuno può lavorare, l’azienda è completamente paralizzata, e nessuno sa cosa stia succedendo.”

Le prime dichiarazioni di Stryker verso i dipendenti asiatici confermano la gravità della situazione. L’azienda ha collaborato immediatamente con Microsoft, trattando l’evento come un incidente critico a livello enterprise. La mancanza di informazioni concrete ha alimentato un clima di incertezza e paura.

L’attacco sarebbe opera di un gruppo hacker sostenuto dall’Iran. Un messaggio non confermato attribuito a “Handala” lega l’azione a una risposta a un attacco missilistico su una scuola iraniana, con centinaia di vittime. Nel messaggio, gli autori dichiarano il successo dell’operazione, enfatizzando la portata e la profondità dell’intrusione.

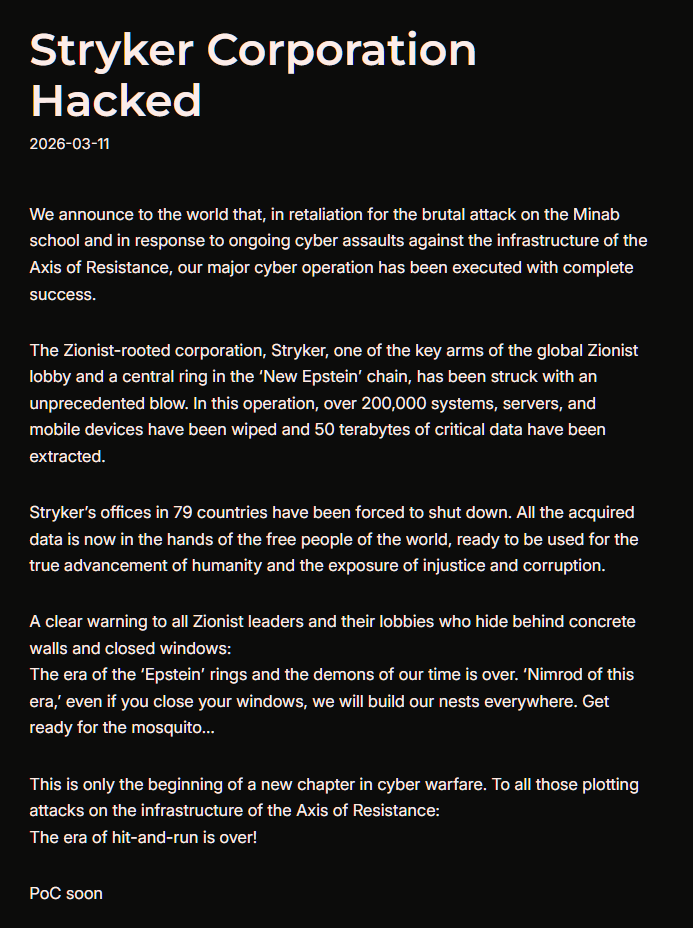

Di seguito il testo pubblicato sul sito di Handala nella giornata di ieri.

Il colpo ha avuto conseguenze immediate: la sede irlandese, che conta circa 4.000 dipendenti, è il più grande sito al di fuori degli Stati Uniti. Questo episodio mostra quanto la dipendenza da sistemi digitali globali possa rendere vulnerabili anche le aziende più consolidate.

Stryker opera in 61 Paesi con oltre 56.000 dipendenti. La paralisi del sito di Cork rischia di generare un effetto domino sulle attività globali. Gli esperti osservano come incidenti del genere possano compromettere produzione, logistica e assistenza clienti.

La Stryker Corporation è stata hackerata

2026-03-11

Annunciamo al mondo che, in rappresaglia per il brutale attacco alla scuola Minab e in risposta ai continui attacchi informatici contro le infrastrutture dell'Asse della Resistenza, la nostra importante operazione informatica è stata eseguita con completo successo.

La multinazionale di matrice sionista Stryker, uno dei rami chiave della lobby sionista globale e anello centrale della catena "New Epstein", ha subito un colpo senza precedenti. In questa operazione, oltre 200.000 sistemi, server e dispositivi mobili sono stati cancellati e 50 terabyte di dati critici sono stati estratti.

Gli uffici di Stryker in 79 paesi sono stati costretti a chiudere. Tutti i dati acquisiti sono ora nelle mani dei popoli liberi del mondo, pronti per essere utilizzati per il vero progresso dell'umanità e per denunciare ingiustizie e corruzione.

Un chiaro avvertimento a tutti i leader sionisti e alle loro lobby che si nascondono dietro muri di cemento e finestre chiuse:

l'era degli anelli "Epstein" e dei demoni del nostro tempo è finita. "Nimrod di quest'epoca", anche se chiudete le finestre, costruiremo i nostri nidi ovunque. Preparatevi alle zanzare...

Questo è solo l'inizio di un nuovo capitolo nella guerra informatica. A tutti coloro che pianificano attacchi alle infrastrutture dell'Asse della Resistenza:

l'era del mordi e fuggi è finita!C’è chi teme che il recupero richiederà giorni, forse settimane, e la pressione sul team IT è immensa.

Per la community di Red Hot Cyber: episodi come questo ricordano quanto la geopolitica e la guerra oggi siano legati in modo indissolubile alla cyber war. Restare vigili, preparare piani di emergenza e comprendere le strategie degli attaccanti non è più una scelta: è necessità.

La storia dei wiper (malware progettati per la distruzione dei dati) legati a gruppi iraniani è intrinsecamente connessa alle dinamiche geopolitiche del Medio Oriente. L’Iran ha iniziato a investire massicciamente in queste “armi digitali” circa quindici anni fa, trasformandole in uno strumento di rappresaglia e deterrenza. A differenza del cyberspionaggio tradizionale, l’obiettivo dei wiper iraniani non è la raccolta di informazioni, ma il sabotaggio puro: rendere inutilizzabili i sistemi critici dei propri avversari per causare danni economici e psicologici, spesso agendo sotto la copertura di gruppi hacktivisti fittizi per mantenere una parvenza di negabilità.

L’evoluzione tecnica di questi malware mostra una progressione verso una maggiore efficacia e furtività. I primi esemplari erano spesso rudimentali e miravano al Master Boot Record (MBR) per impedire l’avvio del sistema operativo, ma col tempo i gruppi legati a Teheran (come APT33 o APT34) hanno affinato le loro tecniche. I wiper moderni sono in grado di colpire non solo i file di sistema, ma anche architetture specifiche come i database, i sistemi di controllo industriale (ICS) e persino le infrastrutture cloud, dimostrando una versatilità che li rende tra i più temuti nel panorama della cybersecurity globale.

Tra i wiper più famosi di matrice iraniana spiccano tre nomi che hanno segnato la storia della guerra cibernetica: