L’escalation militare tra Stati Uniti, Israele e Iran non si sta combattendo soltanto nei cieli e nei mari. Come spesso accade nei conflitti moderni, la dimensione digitale si è attivata quasi in contemporanea con quella militare, trasformando la rete in un nuovo campo di battaglia strategico.

Nelle ore e nei giorni successivi agli attacchi missilistici, analisti e società di sicurezza informatica hanno osservato un’intensificazione delle attività ostili online: ricognizioni mirate, tentativi di intrusione nelle infrastrutture governative e una crescita significativa degli attacchi denial-of-service. Questi segnali indicano che la componente cyber non è una reazione improvvisata, ma una fase pianificata con largo anticipo.

Secondo diversi esperti, molti degli strumenti utilizzati dai gruppi legati a Teheran erano già stati posizionati mesi prima nelle reti bersaglio, pronti per essere attivati nel momento di maggiore tensione geopolitica. Questo modello operativo, ormai ricorrente nei conflitti ibridi, consente agli attaccanti di colpire rapidamente infrastrutture critiche, servizi digitali e catene di approvvigionamento.

La situazione attuale suggerisce che la fase più intensa della guerra informatica potrebbe essere solo all’inizio. Mentre l’attenzione globale rimane focalizzata sugli sviluppi militari, aziende, governi e organizzazioni tecnologiche stanno già affrontando una pressione crescente sul fronte della sicurezza digitale. Ed è proprio qui che potrebbe emergere il vero impatto globale del conflitto.

Mentre i combattimenti continuano in aria e in mare, ricognizioni, tentativi di hacking e attacchi denial-of-service sono già in corso sulla rete. Gli esperti avvertono che l’escalation digitale è appena iniziata ed è troppo presto perché le aziende americane possano rilassarsi.

Secondo Binary Defense, prima degli attacchi aerei e delle operazioni navali, le entità iraniane stavano preparando malware per attaccare organizzazioni in Israele e in Medio Oriente. Questo tipo di preparazione è tipico: gli strumenti vengono posizionati in anticipo per essere lanciati al momento giusto.

Finora, il peso degli attacchi è stato diretto contro Israele e i paesi del Golfo Persico. Alcune operazioni sono iniziate addirittura prima dell’inizio della campagna militare. L’azienda di sicurezza per app mobili Approov ha registrato un forte aumento dei tentativi sofisticati di sondare le interfacce di programmazione delle applicazioni (API) e i servizi mobili utilizzati dai governi regionali per comunicare.

I gruppi iraniani stavano cercando vulnerabilità nell’infrastruttura. Gli attacchi sono iniziati all’inizio di febbraio e sono cessati il 27 febbraio. Questa pausa potrebbe essere coincisa con la diffusa interruzione di Internet in Iran nei primi giorni del conflitto.

Gli specialisti di Check Point riferiscono che diversi mesi prima dell’escalation, hanno registrato intrusioni con malware associati al gruppo Cotton Sandstorm , collegato al Corpo delle Guardie della Rivoluzione Islamica. Gli aggressori hanno inviato e-mail mirate camuffate da aggiornamenti software urgenti e hanno distribuito il malware modulare per il furto di dati WezRat. In alcuni casi, dopo aver hackerato le reti israeliane, hanno lanciato il ransomware WhiteLock. Non vi è motivo di credere che gli attacchi possano estendersi ad altri Paesi.

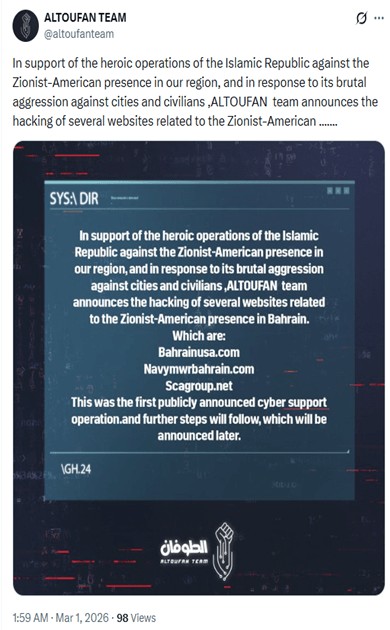

I gruppi sostenuti da Teheran hanno già collaborato in passato con gli operatori di ransomware. Nell’estate del 2025, durante il conflitto, sono emerse offerte di generose ricompense per le infezioni di organizzazioni americane e israeliane. Lo scorso fine settimana, Cotton Sandstorm ha attivato il suo alias online, Altoufan Team, e ha annunciato nuovi obiettivi in Bahrein.

Diversi gruppi filo-iraniani hanno annunciato attacchi informatici ai sistemi di controllo industriale in Israele, Polonia, Turchia, Giordania e altri paesi della regione.

John Hultquist, responsabile dell’analisi dei dati del Threat Intelligence Group di Google, osserva che l’Iran spesso esagera l’impatto degli attacchi per aumentare la pressione psicologica. Ciononostante, attacchi informatici contro Stati Uniti, Israele e i Paesi del Consiglio di Cooperazione del Golfo sembrano probabili. Secondo Google, nei primi giorni degli attacchi missilistici si è verificata una breve pausa nello spionaggio informatico, ma l’attività è rapidamente ripresa. Gruppi associati al Corpo delle Guardie della Rivoluzione Islamica stanno già diffondendo minacce e dichiarazioni su attacchi imminenti.

Nello specifico, APT IRAN ha rivendicato un sabotaggio informatico contro infrastrutture critiche in Giordania, mentre Cyber Islamic Resistance ha segnalato l’accesso ai router Internet in Israele. Queste affermazioni sono difficili da verificare e alcuni post sui social media sembrano essere frutto di operazioni di informazione. L’Iran utilizza da tempo la disinformazione per influenzare l’opinione pubblica e, durante le crisi militari, il flusso di tali segnalazioni non fa che intensificarsi.

Finora, non sono stati identificati attacchi confermati contro organizzazioni americane nel conflitto in corso. Tuttavia, gli analisti ritengono che non sia una questione di “se”, ma di “quando”. Ad alto rischio sono gli appaltatori del Pentagono e i fornitori delle agenzie governative statunitensi, così come le aziende legate a Israele tramite partnership, filiali o infrastrutture condivise. Anche le aziende che utilizzano attrezzature industriali israeliane potrebbero essere a rischio.

Scenari simili si sono già verificati in precedenza. Nel 2023, il gruppo CyberAv3ngers ha attaccato controllori logici programmabili e pannelli operatore prodotti dall’azienda israeliana Unitronics, ottenendo l’accesso tramite password standard. Sono stati colpiti diversi sistemi di approvvigionamento idrico negli Stati Uniti. Nel 2024, entità affiliate al Corpo delle Guardie della Rivoluzione Islamica hanno utilizzato il proprio malware per controllare da remoto i sistemi di approvvigionamento idrico e di carburante negli Stati Uniti e in Israele.

L’attacco raramente si è spinto oltre dichiarazioni ad alta voce e post video su Telegram, ma il fatto stesso di aver avuto accesso a infrastrutture critiche ha dimostrato la vulnerabilità di tali strutture.

Sulla base dei conflitti passati, la campagna prevederà la raccolta di informazioni, l’invio massiccio di e-mail di phishing, sabotaggi limitati e l’uso di software per la cancellazione dei dati. Molte operazioni avranno conseguenze simili a quelle degli attacchi ransomware, anche in assenza di una richiesta diretta di riscatto. Con il protrarsi della guerra, le organizzazioni nella regione e oltre dovranno operare in stato di massima allerta e monitorare attentamente lo stato dei sistemi chiave e delle catene di approvvigionamento.