Il gruppo di hacker nordcoreani Kimsuky ha preso di mira degli esperti di affari e dei media nordcoreani come parte di una campagna di raccolta di informazioni, ricorrendo persino al furto di informazioni sugli abbonamenti per i notiziari che coprono il paese.

Le scoperte di SentinelOne sono in linea con l’avvertimento della NSA secondo cui Kimsuky sta utilizzando ingegneria sociale e malware per attaccare gruppi di riflessione, scienziati e media.

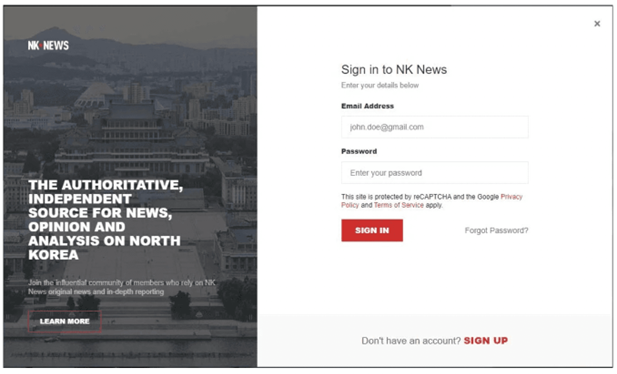

SentinelOne ha scoperto che la campagna si è concentrata sul furto di account e-mail, sulla consegna di infostealer e sul furto di credenziali di abbonamento dal notiziario statunitense NK News (North Korea News) della Corea del Nord.

Nella prima e-mail, alle vittime viene chiesto di visualizzare una bozza di un articolo sulle armi nucleari della Corea del Nord. Se i criminali informatici ricevono una risposta dalla vittima, gli hacker inviano un Google Document URL , che reindirizza le vittime a un sito Web dannoso progettato per rubare le credenziali di accesso di Google.

Gli hacker hanno anche inviato documenti Office dannosi infettati dall’infostealer ReconShark, progettato per estrarre informazioni sulle vittime, in particolare informazioni sugli strumenti e le apparecchiature di rilevamento installati. Questi dati verranno utilizzati nei successivi attacchi mirati da parte del gruppo.

Per rubare gli account di abbonamento a NK News, gli aggressori hanno distribuito e-mail che attirano le vittime a visitare il sito di phishing “nknews[.]pro”, che imita il vero sito di NK News. Il modulo di accesso sul sito è progettato per acquisire le credenziali inserite.

La scorsa settimana, le agenzie di intelligence statunitensi e sudcoreane hanno avvertito di attacchi informatici da parte di hacker Kimsuky nordcoreani contro gruppi di riflessione, istituzioni educative e media che si occupano di questioni nordcoreane.

Lo scopo di Kimsuky è ottenere l’accesso illegale all’intelligence e ad altre preziose informazioni geopolitiche per il governo nordcoreano. Il gruppo è attivo dal 2012 ed è subordinato alla direzione principale dell’intelligence della RPDC.

SentinelOne ha affermato che la campagna è indicativa dei crescenti sforzi di Kimsuky per connettersi e creare fiducia con i suoi obiettivi prima che inizino le operazioni dannose. Questo approccio evidenzia l’impegno degli aggressori a costruire un rapporto con le vittime, aumentando potenzialmente il tasso di successo delle loro successive azioni dannose.

Prendendo di mira esperti senior sugli affari nordcoreani e cercando di rubare credenziali di abbonamento a importanti pubblicazioni di notizie e analisi nordcoreane, i criminali informatici mostrano una maggiore curiosità su come la comunità internazionale percepisce gli eventi e le attività militari nordcoreane.

Le attività di intelligence degli hacker nordcoreani fanno probabilmente parte di un obiettivo più ampio di raccogliere informazioni strategiche per aiutare i processi decisionali in Corea del Nord.