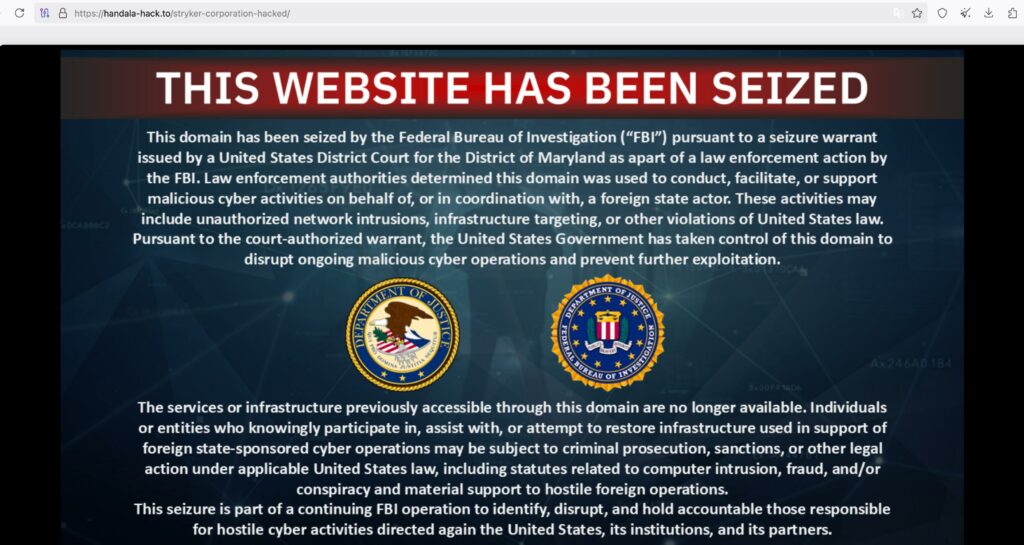

Per Washington, i quattro domini sequestrati non erano semplici vetrine di propaganda, ma nodi operativi del Ministry of Intelligence and Security (MOIS) iraniano: terminali di un ciclo che partiva dalla ricognizione della vittima, passava per l’uso di malware, l’esfiltrazione di dati sensibili e si concludeva con leak pubblici, minacce di morte e messaggi politicizzati.

Il 18 marzo 2026 il Department of Justice (DOJ) degli Stati Uniti ha annunciato il sequestro di quattro domini attribuiti al MOIS:

Le autorità americane li descrivono come usati per rivendicare attività di hacking, pubblicare dati sensibili sottratti durante le intrusioni e incitare all’uccisione di giornalisti, dissidenti iraniani e persone israeliane.

Il sequestro è stato eseguito su autorizzazione del tribunale; il relativo affidavit — parzialmente redatto per proteggere metodi e fonti investigative — è stato reso disponibile pubblicamente dall’Office of Public Affairs del DOJ (comunicato n. 26‑251).

Il comunicato è corredato da dichiarazioni di alto profilo che ne definiscono il perimetro politico.

L’Attorney General Pamela Bondi ha affermato che “la propaganda terroristica online può incitare alla violenza nel mondo reale” e che grazie alla National Security Division e all’US Attorney’s Office del Distretto del Maryland la rete di siti filoiraniani non sarà più in grado di diffondere messaggi anti‑americani.

Il Direttore dell’FBI Kash Patel ha dichiarato che “l’Iran pensava di potersi nascondere dietro siti falsi e minacce da tastiera per terrorizzare gli americani e silenziare i dissidenti. Abbiamo abbattuto quattro pilastri della loro operazione e non abbiamo finito”.

L’Assistant Attorney General per la Sicurezza Nazionale John A. Eisenberg ha sottolineato che “l’Iran, il principale sponsor statale del terrorismo a livello mondiale, usava i domini sequestrati per doxare e molestare dissidenti e giornalisti, incitare la violenza contro le comunità ebraiche e diffondere propaganda anti‑americana di Teheran”.

Il US Attorney del Distretto del Maryland, Kelly O. Hayes, ha aggiunto che “scatenare l’ideologia terroristica nel cyberspazio è una minaccia diretta alla nostra sicurezza nazionale”.

Il coordinamento investigativo è stato affidato all’FBI Baltimore Field Office e all’FBI Cyber Division, con il supporto della National Security Cyber Section della National Security Division del DOJ.

La struttura dell’ecosistema: tre brand, un’unica cospirazione

Il punto più importante della ricostruzione del DOJ non riguarda i singoli domini, ma la relazione tra di essi. L’FBI afferma in sede giudiziaria che Handala Hack, Karma Below e Homeland Justice sono “part of the same conspiracy in that they are run by the same individuals”.

Il DOJ definisce Justicehomeland[.]org e Karmabelow80[.]org come siti di una “shell hacktivist entity”: identità che simulano la veste di attivismo indipendente per mascherare attività di un apparato statale.

Il concetto di “faketivist”, usato in analisi di threat intelligence e citato in linea con il comunicato, chiarisce che la veste pseudo‑attivista serve a rendere sfumata — e quindi più efficace — la linea tra cyberattivismo, influenza ostile e operazione governativa.

L’attribuzione al MOIS si basa su una catena convergente di prove tecniche, operative e storiche. Il DOJ cita tre elementi principali: leak site condivisi, range IP iraniani e un common operational playbook.

Il punto di partenza è la continuità con Justicehomeland[.]org, già attribuito formalmente al MOIS dal Dipartimento di Stato per gli attacchi all’Albania nel luglio‑settembre 2022. Quella prima attribuzione ha prodotto un set di indicatori tecnici — IP, hash, pattern DNS — usati per monitorare nel tempo l’infrastruttura MOIS. Quando Handala-Hack[.]to e Karmabelow80[.]org sono entrati nel mirino dell’FBI, mostravano sovrapposizioni tecniche con quell’infrastruttura già mappata.

Un secondo livello di collegamento emerge dal FLASH FBI‑IC3 del 20 marzo 2026 (FLASH‑20260320‑001, TLP:CLEAR): l’FBI aveva ottenuto direttamente campioni del malware usato dal MOIS, datandone l’attività almeno all’autunno 2023. La correlazione tra i campioni, i bot Telegram identificati e gli IP di origine del traffico verso i domini ha consolidato la catena di attribuzione tecnica.

Infine, tre vendor di threat intelligence indipendenti — Check Point, Microsoft (cluster Storm‑0842/Storm‑1084) e Palo Alto Networks Unit 42 — hanno convergentemente attribuito le stesse TTP al medesimo cluster operativo MOIS, rafforzando l’attribuzione anche al di fuori del perimetro giudiziario.

Il FBI‑IC3 FLASH‑20260320‑001 descrive un ciclo operativo strutturato in cinque fasi sequenziali, che collega l’intrusione tecnica all’operazione psicologica sui domini sequestrati.

Prima della consegna del malware, gli operatori MOIS conducono un’analisi del “pattern of life” del target: quali software usa, quali app ha installato, quali servizi frequenta. Il payload viene personalizzato sulla base di questa profilazione, per aumentare la probabilità che la vittima apra il file malevolo.

Il vettore di consegna è il social engineering tramite piattaforme di messaggistica. Gli operatori si presentano come persona conosciuta dalla vittima o come supporto tecnico della stessa piattaforma, convincendola ad accettare un trasferimento di file.

Lo Stage 1 del malware si maschera da applicazioni comuni su Windows, ad esempio:

| File malevolo | App imitata |

| Telegram_Authenticator.exe | Telegram |

| WhatssApp.exe | |

| KeePass.exe | KeePass |

| Pictory_premium_ver9.0.4.exe | Pictory AI |

Gli hash riportati in molti report tecnici sono coerenti, ma non tutti appaiono esplicitamente nel FLASH pubblico, indicando che provengono da analisi interne o IOC non pubblici.

Lo Stage 2 si radica nel sistema tramite Windows Registry autorun e disabilita la scansione antivirus sulle directory dove risiede.

Come Command & Control (C2), il malware configura un bot Telegram che comunica verso api.telegram[.]org: una scelta deliberata, perché quel traffico si mimetizza nel traffico legittimo, è cifrato per default e sfugge all’ispezione DPI delle reti aziendali.

Il FLASH FBI documenta un set modulare di strumenti, ognuno con funzione specifica:

| Componente | Funzione |

| MicDriver.exe/.dll | Screen recording e audio, incluso durante sessioni Zoom attive |

| Winappx.exe | Cache capture e raccolta file |

| MsCache.exe | Screenshot e dati di sessione |

| RuntimeSSH.exe | Accesso remoto via SSH |

| smqdservice.exe | Staging, compressione con password, invio a api.telegram[.]org |

Il modulo MicDriver è il più rilevante: l’FBI specifica che “contained logic to record screen and audio while a Zoom session was active”, indicando un targeting deliberato delle comunicazioni video cifrate, coerente con una campagna di intelligence collection su dissidenti.

Il materiale raccolto veniva selettivamente esposto e distribuito attraverso i canali allineati al MOIS — i quattro domini sequestrati — per “massimizzare il danno reputazionale o politico”.

Il FLASH descrive il modello esplicitamente:

“The campaigns typically involve the theft of perceived sensitive data, its manipulation or selective exposure, and public distribution through aligned media channels to maximize reputational or political damage”.

I quattro domini erano, in pratica, la pipeline finale per l’operazione psicologica e la propaganda politica.

In parallelo al ciclo spy‑and‑leak, il MOIS disponeva di un secondo vettore operativo documentato da Unit 42: l’abuso di Microsoft Intune per attacchi wiper su scala enterprise.

Utilizzando credenziali amministrative compromesse tramite phishing, gli attori inviavano comandi di remote wipe verso endpoint aziendali, cancellando i dati senza accesso fisico ai dispositivi.

L’Israel National Cyber Directorate ha confermato il 6 marzo 2026 attacchi wiper contro organizzazioni israeliane con questo schema, precisando che “in some cases, the attacker had access data from legitimate corporate users, which was used to gain initial access to the network”.

L’11 marzo 2026, tramite Handala-Hack[.]to, il gruppo ha rivendicato un attacco malware distruttivo contro una multinazionale statunitense del settore delle tecnologie medicali.

Il comunicato DOJ non nomina esplicitamente la vittima, ma TechCrunch ha identificato l’azienda in Stryker, con oltre 56.000 dipendenti in decine di paesi.

Il gruppo ha inquadrato l’operazione come rappresaglia per “ongoing cyber assaults against the infrastructure of the Axis of Resistance”, aggiungendo un riferimento a un missile statunitense che aveva colpito presunti obiettivi iraniani, con almeno 175 vittime.

La politicizzazione dell’attacco — trasformato in gesto di rappresaglia e messaggio strategico — è esattamente la funzione narrativa che il DOJ attribuisce ai domini sequestrati.

A partire dal 9 marzo 2026, Handala-Redwanted[.]to pubblicava i nomi e i dati personali di circa 190 individui associati alle Forze di Difesa Israeliane (IDF) o al governo israeliano.

I post contenevano minacce esplicite: le persone elencate erano descritte come “monitorate”, i loro indirizzi come “noti” e le “conseguenze” come “in arrivo”.

Il DOJ descrive questo leak non come semplice dimostrazione di accesso ai sistemi, ma come strumento di coercizione e appello diretto all’azione contro i bersagli nominati, inquadrato come parte di un’operazione di intimidazione e pressione psicologica.

Sempre il 6 marzo 2026, Handala Hack rivendicò il furto di 851 gigabyte di dati riservati appartenenti a membri della comunità ebraica chassidica Sanzer.

Il post citato nel comunicato DOJ elencava tra i materiali sottratti documenti di cooperazione finanziaria, materiale relativo a cerimonie religiose e corrispondenze con figure politiche, tra cui il Primo Ministro israeliano. L’uso di termini enfatici (es. “cerimonie di stregoneria”) è presente in alcune fonti secondarie, ma il DOJ descrive il contenuto in modo più neutro, enfatizzando la funzione di pressione psicologica più che il dettaglio di singoli file.

Il DOJ sottolinea che la pubblicazione non è intesa come semplice disclosure, ma come leva di terrore e strumento di pressione politica sulle comunità ebraiche.

Le minacce non si fermavano ai siti pubblici. L’account email Handala_Team@outlook[.]com è stato usato da operatori legati al gruppo per inviare minacce di morte a dissidenti iraniani e giornalisti negli Stati Uniti e all’estero.

Intorno al 1° marzo 2026, quell’account ha inviato una mail a due vittime, con oggetto “Morte a [nomi oscurati]”. Il testo, riportato dal DOJ, recita in sintesi:

“Noi, il team Handala Hack, fedeli seguaci del leader supremo Ali Hosseini Khamenei, dichiariamo guerra a tutti i nemici dell’Islam in Occidente. I nostri partner, il cartello CJNG in America e Canada, hanno ricevuto un elenco dei nostri nemici… Abbiamo hackerato e rivelato i vostri indirizzi di casa ai nostri partner nel CJNG, che si trovano ora in [stato USA oscurato] e [paese straniero oscurato]. Entrambi sarete presto giustiziati e abbiamo offerto una ricompensa di 250.000 dollari agli operativi che vi uccideranno.

Per il DOJ, questa attività rientra in uno sforzo sistematico per intimidire, screditare e silenziare i membri della diaspora iraniana critici verso il regime.

Il DOJ e il Dipartimento di Stato hanno attribuito nel settembre 2022 al MOIS l’uso di Justicehomeland[.]org e Karmabelow80[.]org per rivendicare il furto di documenti da organizzazioni governative albanesi.

Il comunicato DOJ precisa che, “il 15 luglio 2022 e il 9 settembre 2022, o attorno a quelle date, attori MOIS hanno usato il dominio Justicehomeland[.]org per rivendicare il furto di documenti sensibili da organizzazioni governative albanesi”.

La motivazione di base era la decisione dell’Albania di ospitare il gruppo dissidente iraniano MEK (Mujahedin‑e Khalq), apertamente ostile al governo di Teheran. In risposta a questi attacchi, Tirana ha rotto le relazioni diplomatiche con l’Iran nel settembre 2022, un passaggio reso più grave anche dal fatto che i cyber attacchi avevano disabilitato servizi pubblici online e esposto dati sensibili.

Il Dipartimento di Stato e il Tesoro USA hanno poi formalmente attribuito le attività di Justicehomeland al MOIS e al suo ministro, creando il precedente politico e operativo su cui l’FBI e il DOJ hanno costruito la catena di attribuzione del 2026.

Per i lettori tecnici, il playbook MOIS è coerente con il framework MITRE ATT&CK. Il ciclo operativo descritto nel DOJ e nel FBI‑IC3 FLASH‑20260320‑001 si traduce in:

| Fase | MITRE ATT&CK (TTP osservate) |

| Reconnaissance | Pattern of life analysis del target pre‑delivery |

| Initial Access | Phishing via messaging (T1566), masquerading (T1036) |

| Execution | User execution, uso di PowerShell |

| Persistence | Registry Run Keys (T1547.001) |

| Defense Evasion | Masquerading, esclusione di directory da AV |

| Collection | Screen/audio capture (T1113, T1123), file collection |

| Command & Control | Telegram bot su api.telegram[.]org (T1102) |

| Exfiltration | File compresso con password inviato al C2 Telegram |

| Impact | Hack‑and‑leak, remote wipe via Microsoft Intune (T1485) |

Il mapping qui proposto è coerente con le descrizioni tecniche del DOJ, dell’FBI‑IC3 e di Unit 42, anche se il DOJ stesso non produce una tabella ATT&CK ufficiale.

Messo insieme, il caso Handala rivela un elemento oggi centrale nella conflittualità cyber contemporanea: il furto di dati non serve solo a ottenere accesso o intelligence, ma a costruire una seconda fase offensiva fatta di rivendicazione pubblica, esposizione dei bersagli, minacce mirate e propaganda politica.

Handala, Justice Homeland e Karma Below funzionavano come interfacce narrative dell’operazione — strumenti per trasformare l’intrusione tecnica in un evento psicologico e politico con effetti tangibili nel mondo reale. Il DOJ sottolinea esplicitamente che leak, brand pseudo‑hacktivisti e minacce online non sono elementi accessori di un’operazione ostile, ma parti costitutive perseguibili tanto quanto l’intrusione tecnica che le alimenta.

Il sequestro viene presentato dal DOJ come parte di uno sforzo continuativo per interrompere schemi di hacking e repressione transnazionale riconducibili al MOIS.

In parallelo, il Dipartimento di Stato ricorda che il programma Rewards for Justice offre fino a 10 milioni di dollari per informazioni su persone che, sotto il controllo di un governo straniero, partecipano ad attività cyber malevole contro infrastrutture critiche statunitensi, in violazione del Computer Fraud and Abuse Act.

Il caso Handala mostra che, per Washington, piattaforme di leak, identità pseudo‑hacktiviste e minacce online non sono fenomeni parassiti di un’operazione ostile, ma piattaforme centrali per la pressione psicologica, il terrorismo narrativo e la coercizione contro dissidenti, giornalisti e comunità religiose.