I gruppi di criminali informatici si affidano sempre più alle conversazioni con il supporto tecnico piuttosto che a exploit sofisticati.

Un esempio recente ha mostrato come gli aggressori stiano cercando di migliorare l’efficacia del social engineering telefonico selezionando la voce “giusta”.

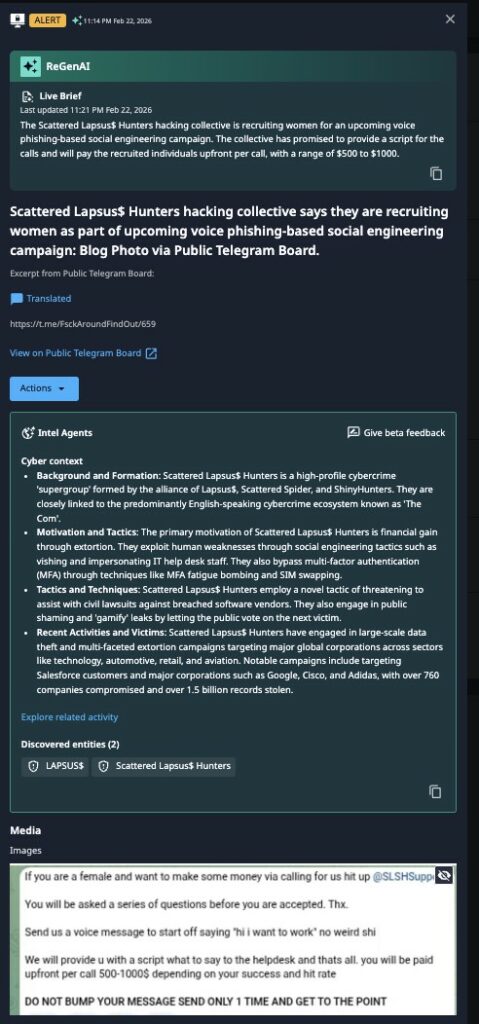

Il 22 febbraio 2026, Dataminr ha individuato un annuncio su una bacheca pubblica di Telegram che reclutava donne per una campagna di phishing vocale chiamata Scattered Lapsus$ Hunters (SLH). Alle partecipanti veniva promesso un pagamento anticipato di 500-1.000 dollari a chiamata e script di conversazione preimpostati.

L’obiettivo era quello di inviare richieste ai servizi di supporto IT, in cui il chiamante tentava di impersonare un dipendente o un collaboratore e di forzare la reimpostazione della password, l’autenticazione tramite fattori o altre azioni che avrebbero consentito l’accesso ai sistemi aziendali.

Secondo Dataminr, affidarsi a voci femminili sembra essere una mossa pragmatica. Gli operatori dell’Help Desk spesso si affidano a profili tipici degli aggressori, e un approccio unico, abbinato a uno script affidabile, può ridurre i sospetti e accelerare la risoluzione delle richieste.

SLH compare nei report di Dataminr come un “supergruppo” associato all’alleanza Lapsus$, Scattered Spider e ShinyHunters. Il gruppo trae profitto dall’estorsione e dall’hacking di grandi organizzazioni ed è collegato al furto di oltre 1,5 miliardi di dati. Tra le vittime di attacchi passati figurano clienti di Google, Cisco, Adidas e Salesforce. Le tattiche preferite dal gruppo includono lo scambio di SIM e l’MFA Fatigue .

Dataminr consiglia alle aziende di rafforzare la protezione contro l’ingegneria sociale e di preparare i propri help desk a tali richieste. È utile implementare una verifica indipendente dell’identità per le richieste di reimpostazione della password o di modifica dell’autenticazione a più fattori (MFA), ad esempio tramite videochiamata o una seconda verifica interna, abbandonare gli schemi vulnerabili di SMS e notifiche push a favore di chiavi hardware abilitate FIDO2 e monitorare più attentamente i registri eventi per la creazione di nuovi account e l’escalation dei privilegi subito dopo le richieste di supporto.