All’inizio di quest’anno, dei report avevano riportato una tendenza al calo delle entrate dei ransomware poiché sempre più aziende si rifiutano di pagare denaro ai criminali informatici per sbloccare i dati. L’anno scorso, i ricavi degli hacker si sono quasi dimezzati rispetto al 2021 e sembrava una sorta di vittoria delle aziende sul ransomware in ambito aziendale.

Dalle notizie di oggi, non tutto è così chiaro.

Ad esempio, ci sono tendenze decisamente positive, poiché secondo un rapporto della società di analisi Chainalysis, il ransomware è l’unica categoria di crimine che usa la criptovaluta che sta registrando un aumento quest’anno. Tutti gli altri tipi di attacchi informatici, inclusi hack, truffe, malware, negozi fraudolenti e entrate del mercato darknet, stanno mostrando un forte calo.

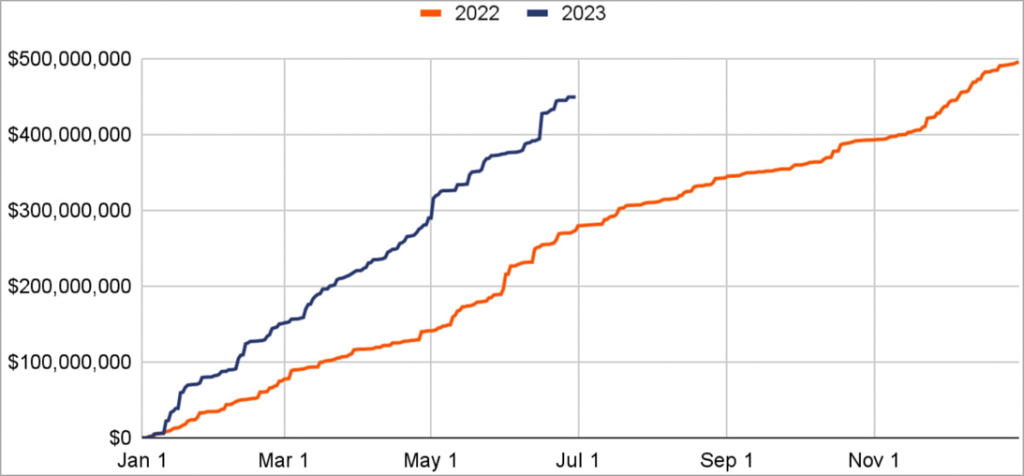

Tuttavia, non tutto è così roseo come potrebbe sembrare. Il fatto è che la crescita delle entrate derivanti dagli attacchi ransomware quest’anno non è stata di 1, non di 10, ma quasi del 100 percento! Nella prima metà del 2023, gli hacker criminali hanno già guadagnato 449 milioni di dollari, quasi la stessa cifra di tutto il 2022.

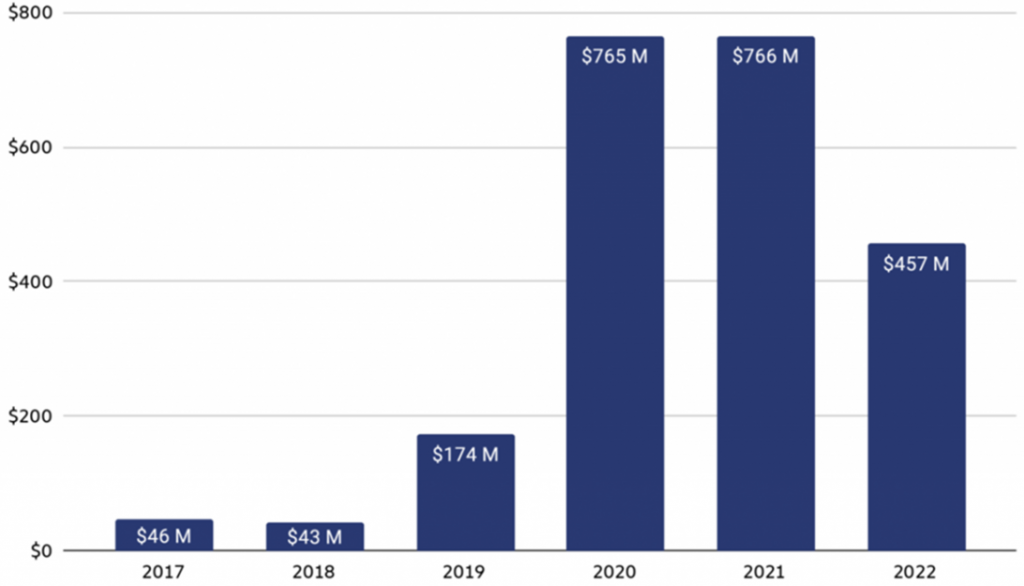

È improbabile che i ricavi del ransomware diminuiscano, così come la tendenza generale degli attacchi ransomware, in particolare sullo sfondo delle notizie quotidiane, Quindi è lecito ritenere che entro la fine dell’anno, gli aggressori saranno in grado di superare i risultati del 2020 e del 2021, quando il reddito annuo degli hacker era di circa 765 milioni di dollari.

Se i tassi di crescita dei ricavi rimarranno allo stesso livello, nel 2023 il ransomware guadagnerà circa 900 milioni di dollari dalle vittime, il che stabilirà un nuovo massimo dato storico che incoraggerà altri criminali informatici ad unirsi al business del ransomware.

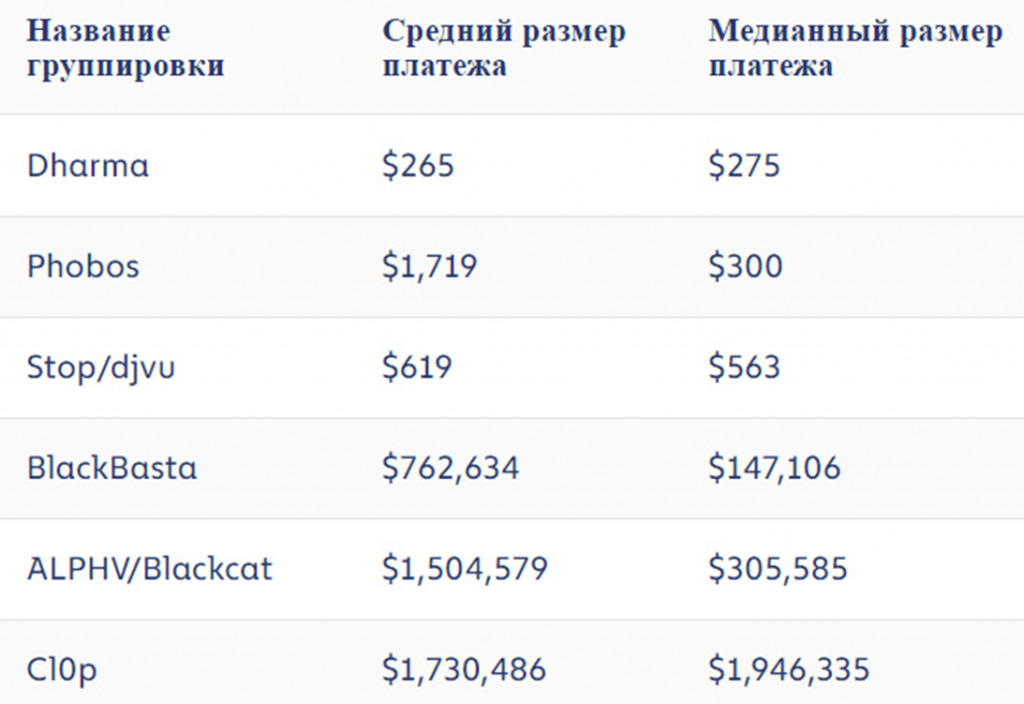

BlackBasta, LockBit, ALPHV (Blackcat) e Clop sono sulla cima della lista delle principali cybergang, con Clop che ha un pagamento medio di 1,7 milioni di dollari e una mediana di 1,9 milioni.

Clop ransomware è responsabile di due dei più grandi attacchi di quest’anno, ognuno dei quali ha colpito più di cento organizzazioni.

Entrambi gli attacchi hanno sfruttato le vulnerabilità zero-day nelle popolari piattaforme MFT. A gennaio, il servizio GoAnywhere di Fortra è stato vittima del collettivo di hacker criminali, mentre a fine maggio è stato il turno dello 0day su MOVEit Transfer di Progress Software.

Inoltre, è già stata espressa in precedenza l’opinione che anche numerosi attacchi alle città americane abbiano dato un contributo tangibile al tesoro del ransomware. Sappiamo tutti di Oakland, Dallas, Lowell, Augusta e Hayward, dove le autorità cittadine hanno deciso di non pagare il riscatto agli aggressori. Ma cosa sappiamo di quante città hanno deciso, per un motivo o per l’altro, di non seguire i consigli degli esperti di sicurezza informatica e di collaborare ancora con i criminali informatici?

Vale la pena ricordare che le statistiche di Chainalysis includono principalmente informazioni sul movimento delle criptovalute sulla blockchain e praticamente non si basano sui dati ufficiali forniti dalle autorità.

Gli analisti ritengono che quest’anno la cosiddetta “caccia al pesce grosso” stia guidando l’aumento dei guadagni del ransomware, poiché è diventato più probabile che i criminali informatici attacchino grandi organizzazioni da cui è possibile estorcere ingenti somme di denaro.