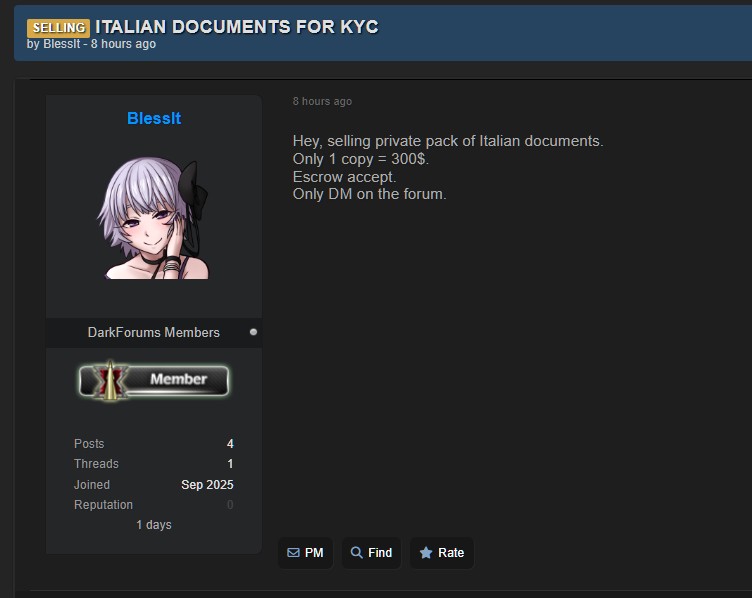

Recentemente, un avviso sul noto forum underground “DarkForum” ha riacceso i riflettori sul crescente e pericoloso mercato della compravendita di documenti d’identità rubati o falsificati.

L’annuncio, che offre un “pacchetto privato di documenti italiani” al costo di circa 300 dollari (circa 280-300 euro), rivela come l’identità digitale sia diventata una merce di scambio fondamentale per il crimine finanziario.

L’obiettivo esplicito di questi pacchetti è superare i processi di KYC (Know Your Customer o “Conosci il tuo cliente”). Il KYC è lo standard di verifica dell’identità imposto a banche, piattaforme di criptovalute e servizi di pagamento per prevenire il riciclaggio di denaro e il finanziamento del terrorismo. Aggirare questi controlli con documenti falsi o autentici rubati permette ai criminali di operare nell’anonimato.

Un “pacchetto KYC” completo venduto su questi canali non include solo una copia scannerizzata di un documento d’identità, ma è spesso una combinazione di dati e immagini realizzate per ingannare i sofisticati sistemi di verifica.

“Questi set di documenti sono la chiave di volta per i truffatori,” spiega un analista di sicurezza informatica. “Non basta avere una foto della patente. Spesso includono anche prove di residenza, come bollette o estratti conto, e, nel caso di frodi più elaborate, persino un ‘selfie KYC’ della vittima ignara che tiene in mano il proprio documento. Questi documenti vengono tipicamente sottratti tramite attacchi di phishing, malware o violazioni di database“, spiega Dark Lab il gruppo di intelligence delle minacce di Red Hot Cyber che ha rilevato questo post nei mercati underground.

L’identità rubata viene impiegata per una serie di attività illecite, creando gravi problemi per le vittime:

Le autorità investigative, monitorano costantemente questi annunci. La vendita e l’acquisto di tali pacchetti costituiscono reato, con pene severe per furto d’identità e riciclaggio di denaro.

Per i cittadini, la prevenzione è l’unica vera difesa. Gli esperti raccomandano di:

Il mercato nero dei documenti d’identità è un promemoria costante di come i nostri dati personali siano l’asset più prezioso per il crimine organizzato, e di come la prudenza digitale sia ormai essenziale quanto la sicurezza fisica.