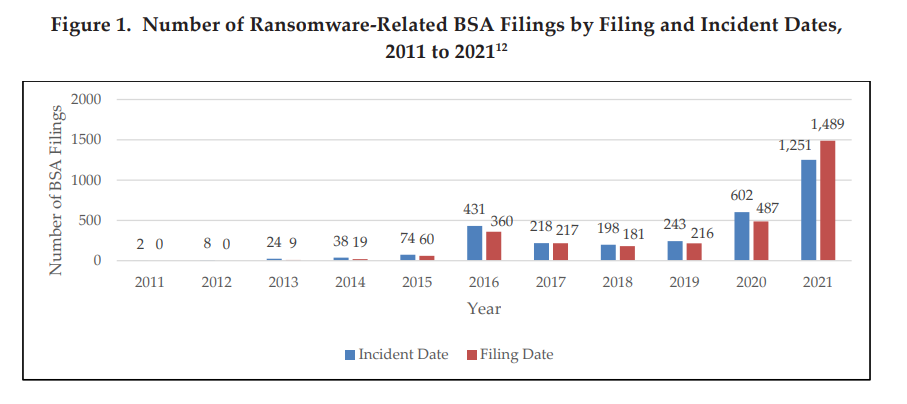

L’impennata degli attacchi ransomware è confermata. Nel 2021 il Dipartimento del Tesoro statunitense ha ricevuto 1.489 segnalazioni relative a ransomware, per un importo complessivo di circa 1,2 miliardi di dollari (1,23 miliardi di euro), secondo l’ultimo report del suo servizio dedicato alla criminalità, il Financial Crimes Enforcement Network, che è sulla base dei dati raccolti ai sensi della legge sul segreto bancario .

Negli Stati Uniti, le banche sono tenute a segnalare i pagamenti che passano attraverso i conti che ospitano al fine di rilevare riciclaggio di denaro o altre attività criminali.

“Negli ultimi due anni, gli autori di ransomware sono passati da un approccio opportunistico ad alto volume a una metodologia più selettiva nella scelta delle loro vittime. Prendono di mira le grandi aziende e chiedendo pagamenti maggiori per massimizzare il loro ritorno sull’investimento“

Osserva il rapporto.

E sembrerebbe che questa strategia stia dando i suoi frutti per l’anno 2021. Per fare un confronto, solo 487 pagamenti sono stati segnalati nel 2020 per un importo totale di 416 milioni di dollari (425 milioni di euro).

Il Tesoro degli Stati Uniti vede questo sia come un aumento degli incidenti ransomware sia come un miglioramento dei meccanismi di rilevamento e segnalazione.

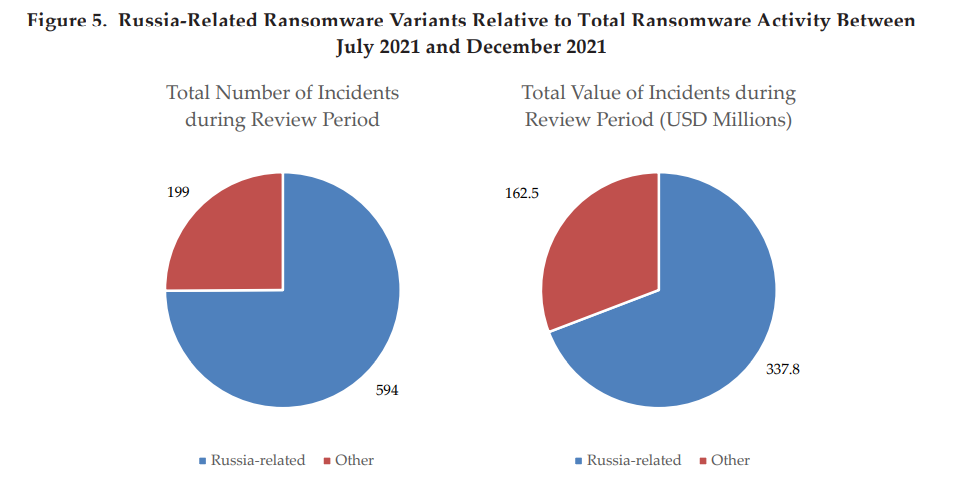

Solo nel secondo trimestre del 2021, il 75% degli incidenti segnalati riguardava varianti di ransomware presumibilmente provenienti dalla Russia, le quali rappresentando il 69% del valore totale estorto.

“Sebbene l’attribuzione del malware sia difficile, queste varianti sono state identificate tramite l’open source intelligence come l’utilizzo di codice in lingua russa, codificate specificamente per non prendere di mira la Russia o gli stati post-sovietici“

afferma il rapporto .

Il rapporto del Tesoro è stato pubblicato proprio mentre la Casa Bianca ospitava 36 delegazioni straniere e 13 aziende globali per affrontare la crescente minaccia dei criminali informatici per le economie di tutto il mondo.

Lo scorso marzo, il presidente Joe Biden ha firmato una nuova legge che impone ad alcuni settori di segnalare qualsiasi incidente al Dipartimento per la sicurezza interna entro 72 ore ed entro 24 ore dal pagamento del riscatto.

Si sconsiglia vivamente di cedere ai cybercriminali, per non arricchirli e alimentare questo modello economico, ma alcune aziende, scelgono di pagare questo riscatto per poter mantenere la propria attività e il proprio business attivo.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…