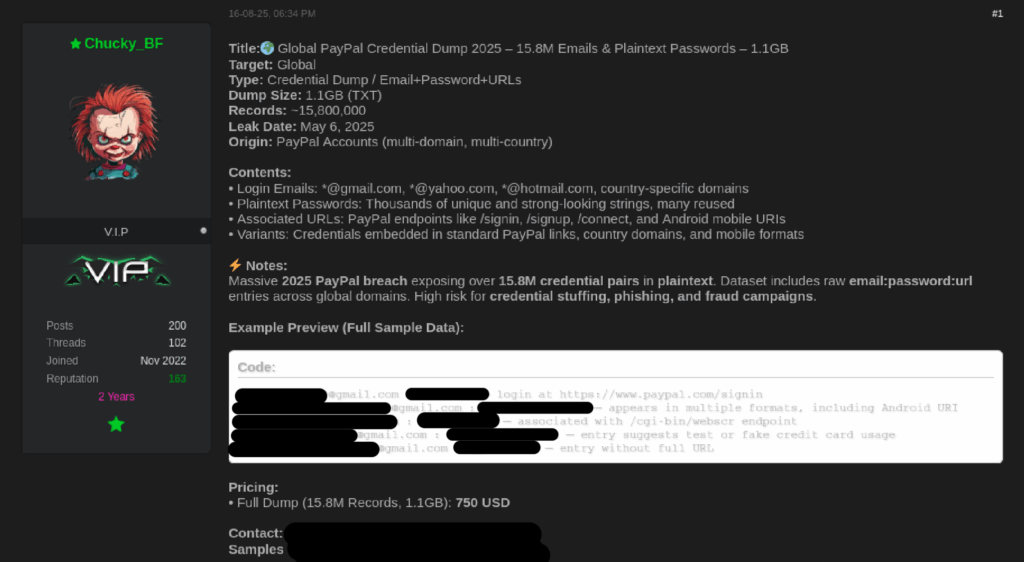

Su un popolare forum dedicato alle fughe di dati è apparso un annuncio pubblicitario per la vendita di un database che presumibilmente contiene 15,8 milioni di account PayPal con indirizzi email e password in chiaro. L’autore della pubblicazione afferma che le informazioni sono recenti e sono state ottenute a maggio di quest’anno. L’azienda stessa ha negato tali affermazioni, affermando che si tratta di un incidente risalente al 2022 e che non si sono verificati nuovi attacchi informatici.

Tuttavia, l’annuncio della vendita ha suscitato interesse a causa delle dimensioni del database dichiarato, ma non è ancora possibile verificarne l’autenticità. I ricercatori di Cybernews osservano che il frammento fornito è troppo piccolo per una verifica indipendente. Inoltre, il prezzo dell’intero archivio si è rivelato sospettosamente basso per un insieme così ampio di login e password, il che potrebbe indicare una qualità discutibile del materiale.

Secondo un portavoce di PayPal, gli aggressori si riferiscono a un attacco di credential stuffing del 2022 che ha colpito 35.000 utenti. L’azienda è stata poi indagata negli Stati Uniti e all’inizio del 2025 ha accettato di pagare 2 milioni di dollari per risolvere le accuse delle autorità di regolamentazione di New York secondo cui PayPal avrebbe violato i requisiti di sicurezza informatica.

Il database pubblicato, come sostengono i venditori, contiene non solo indirizzi email e password, ma anche campi aggiuntivi, URL correlati e cosiddette varianti, che consentono di utilizzare le informazioni in attacchi automatizzati al servizio. Se alcuni record fossero davvero recenti, ciò potrebbe semplificare le campagne di Credential Stuffing contro utenti in tutto il mondo. Allo stesso tempo, l’autore del post ammette che tra le righe sono presenti numerose ripetizioni e password già compromesse.

Gli esperti non escludono che la fonte di questi dati non sia PayPal stessa, ma i dispositivi infetti dei clienti. Negli ultimi anni, sul darknet sono stati attivamente promossi degli infostealer : programmi dannosi come RedLine, Raccoon o Vidar, che raccolgono password salvate, cookie del browser, dati di compilazione automatica e persino portafogli crittografici dai sistemi infetti. Tali software creano database sotto forma di un collegamento tra un indirizzo URL, un login e una password, che coincide perfettamente con il formato del “dump” presentato. Tali insiemi di informazioni hanno già causato perdite su larga scala, comprese quelle relative a Snowflake .

PayPal sottolinea che non sono mai state registrate gravi violazioni dei sistemi aziendali e che le affermazioni degli hacker non sono supportate da fatti.

Tuttavia, si consiglia agli utenti di non trascurare la protezione: utilizzare password complesse e univoche e abilitare l’autenticazione a più fattori, che rimane una barriera fondamentale per gli intrusi anche in caso di furto di credenziali di accesso e password.