Milano, 24 ottobre 2023. Incastonato e perfettamente integrato nella splendida cornice del Museo Nazionale Scienza e Tecnologia Leonardo da Vinci, si trova il nuovo Co-Innovation Center di Cisco. Primo nodo in Europa incluso in una rete mondiale di laboratori di eccellenza che l’azienda ha destinato all’innovazione, con un focus particolare rivolto alla cybersecurity e alla protezione dei dati personali.

In questo moderno “Antro” della tecnologia, dove il ruolo della Sibilla è occupato da ingegneri e tecnici altamente specializzati, frutto di una rigorosa elaborazione dei dati – combinata ai più sofisticati criteri scientifici – nel mese dedicato alla sicurezza informatica, si è svolata l’edizione 2023 del CISCO Consumer Privacy Survay, nel quale per il secondo anno consecutivo è stato presentato il Privacy Report.

Cisco è un multinazionale statunitense il cui core business è orientato al networking, con un ampio portafoglio di prodotti e servizi: hardware, software e applicativi di sicurezza. Considerati i suoi 80.000 dipendenti, distribuiti in tutto il mondo, vive al proprio interno l’esigenza e la complessità della gestione della protezione dei dati.

Non solo, a questo sovrappone una elevata sensibilità sia professionale sia culturale verso il diritto fondamentale delle persone e dei consumatori ad avere un adeguata protezione dei propri dati sensibili. A tal proposito l’impegno dell’azienda si manifesta con Educational Privacy. Un insieme di attività, culturali e formative, nelle quali, CISCO, mette a disposizione di persone e clienti le proprie competenze e le proprie conoscenze sulla sicurezza dei dati e sulla cybersecurity. Talvolta anche nello stesso Co-Innovation Center Milanese.

Red Hot Cyber ha partecipato all’evento con il corrispondente Carlo Denza che ci racconta in questo articolo di cosa si è discusso e i messaggi chiave dell’evento.

Nella sala riunioni del Co-Innovation Center Cisco si è svolta la 5a edizione del Consumer Privacy Survay. Edizione nella quale è stato presentato il Privacy Report, risultato di un sondaggio anonimo, svolto da CISCO, che ha coinvolto 2600 consumatori provenienti da 12 diverse aree geografiche, tra cui l’Italia (circa 8% del campione totale).

Inoltre, l’azienda a completamento della trasparenza, pubblica sui propri siti i Privacy Data Sheets, Privacy Data Map documenti che, con la massima chiarezza mostrano in che modo sono elaborati e trattati i dati dall’azienda.

Dopo il caloroso benvenuto riservato ai partecipanti, divisi in due gruppi, uno in presenza uno in remoto, il primo relatore, Marianna Ferrigno Head of Communications Italy & Emea South ha introdotto una ben definita scaletta degli interventi e dettato le tempistiche della conferenza stampa. L’Agenda si è sviluppata su tre temi: Privacy – Intelligenza Artificiale – Formazione.

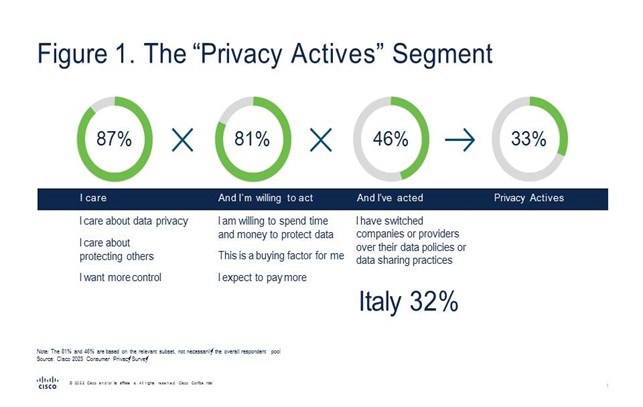

Il sondaggio. Fabio Florio, Business Development Manager and Cybersecurity Innovation Center Leader, dati alla mano è entrato subito nel merito esponendo i risultati dell’esplorazione statistica. La prima diapositiva ha riguardato le persone attive. Cioè, al campione statistico veniva chiesto: il livello di attenzione riservato alla sicurezza dei propri dati;

Come si può osservare l’87% del campione interessato si preoccupa della protezione dei propri dati. Mentre solo un 81% è disposto a fare investimenti di tempo e denaro in cambio di più sicurezza, un restante 46% a cui corrisponde anche la media a livello mondiale, risulta già aver posto in opera azioni per migliorare la sicurezza dei propri dati.

Confrontando le due percentuali: mondiale (46%) e italiana (32%), quella italiana risulta essere un po’ sotto la media dove sembra esserci una minore attenzione verso la privacy. La diapositiva successiva individua il campione di persone interessate alla protezione dei dati, suddivise per fascia di età.

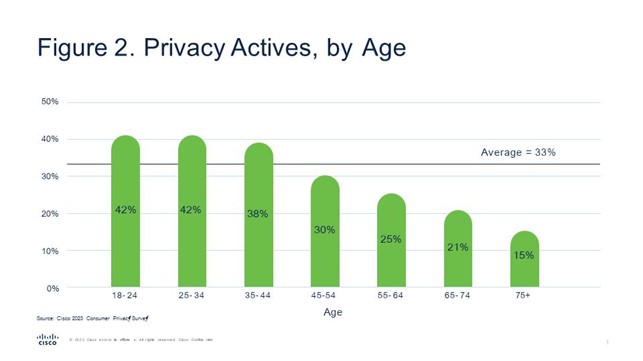

I dati mostrano che: le fasce d’età maggiormente interessate e attive nella protezione dei propri dati sono quelle più giovani. La tendenza va da età/percentuale:

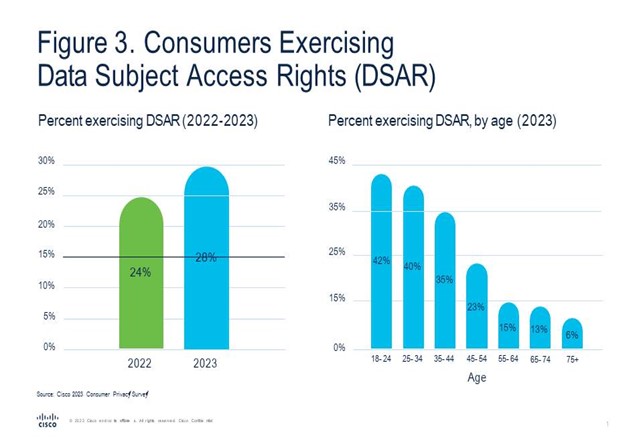

all’estremo opposto troviamo gli over 75 ai quali sembra potersi associare un minor interesse per la privacy. I risultati precedenti vengono confermati dalla prossima slide. Chi ha già esercitato azioni a tutela della propria privacy e l’incremento del numero di persone che hanno ampliato la propria sensibilità verso la sicurezza, dal 2022 al 2023.

Una parte del campione ha anche dichiarato di aver chiesto la modifica o eliminazione delle proprie credenziali dai siti dove erano stati registrati. Questo con un incremento annuo pari al 14% e con un trend pari a quello delle fasce d’età.

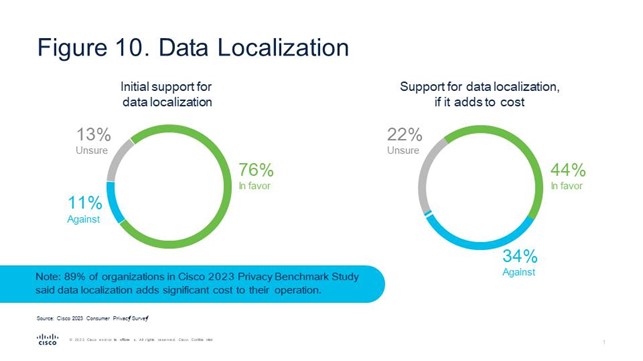

La localizzazione dei dati; Qui il punto di vista del campione cambia in virtù della presenza o assenza di costi

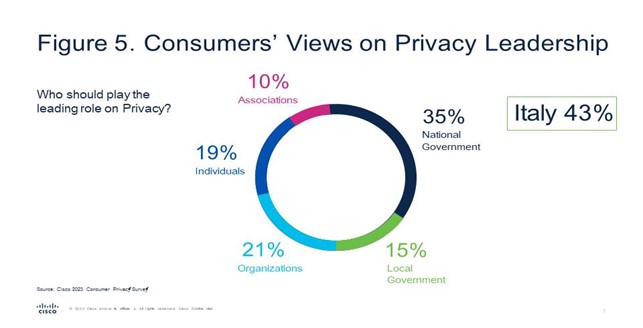

Leadership sulla privacy; A questa interrogazione una consistente fetta di intervistati (35%) ha risposto che: il controllo della privacy dovrebbe trovarsi nelle mani del Governo.

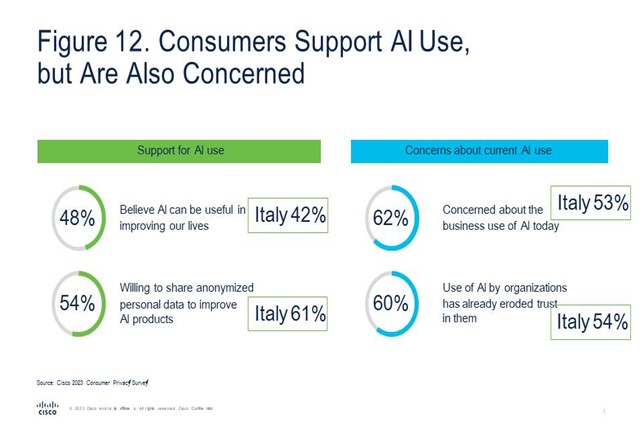

In Italia, la percentuale è maggiore. Il 43% si dichiara a favore delle istituzioni pubbliche. Si è chiesto di esprimersi sull’intelligenza artificiale. L’AI migliorà la nostra vita? I dati inseriti devono essere anonimizzati?

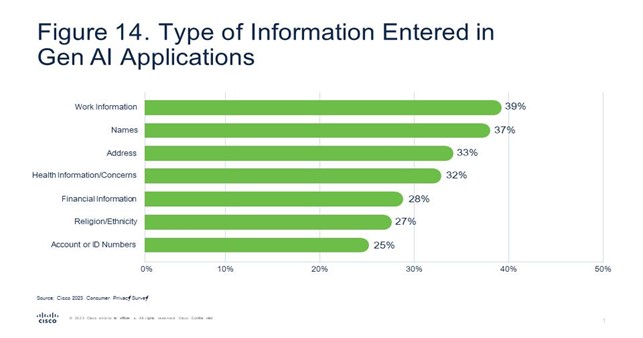

A destra della slide i dati esprimono le incertezze riguardo l’AI. Intelligenza artificiale generativa (ChatGPT e/o altri). Quali informazioni vengono introdotte dagli utenti in questi sistemi?

L’indagine della CISCO mostra come le persone più attente alla privacy e alla sicurezza dei propri dati siano i più giovani. I consumatori si mostrano preoccupati dal binomio privacy-AI e manifestano una perdita di fiducia nelle organizzazioni che la utilizzano.

Solo metà delle persone che utilizzano l’intelligenza artificiale generativa (Chat GPT o simili) è attento a non introdurre dati personali o confidenziali. Infine ci suggerisce che per il futuro la gestione della privacy può trasformarsi in qualcosa di più importante per le nuove generazioni.

In questa ideale staffetta il testimone passa nelle mani di Giuseppe Massa, National Cybersecurity Officer. Rappresentante della Cybersecurity Governance di CISCO Italia.

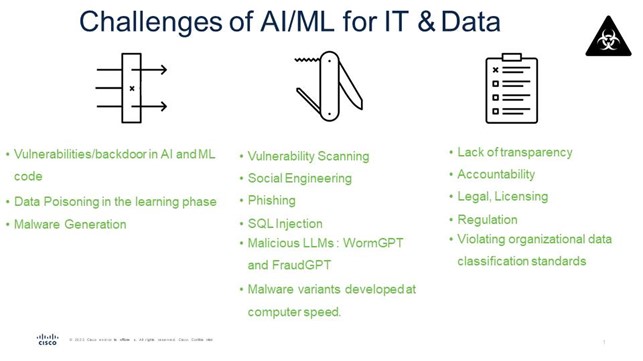

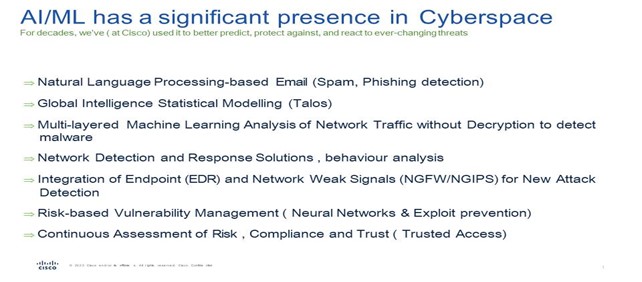

Gli scenari evidenziati sono due. Da una parte le minacce alla sicurezza che l’intelligenza artificiale può rappresentare. Dall’altra, come la stessa tecnologia, possa essere usata per proteggere sicurezza e privacy di azienda e i clienti. L’AI intesa in tutte le sue sfumature (artificial intelligence, machine learning, generativa) rappresenta un rischio?

In sintesi, sì. L’intelligenza artificiale generativa (es. Chat GPT) è capace di scrivere codice. Questo ha semplificato la vita a chiunque fosse interessato a scrivere software, anche malevolo. E nonostante le restrizioni imposte, in rete, sì è notato un aumento del numero di malware.

L’AI permette tutti i tipi di attacchi (vedi slide, coltellino svizzero). Phishing (mail). Sottrazione di informazioni private tramite Social Engineering (caso recente vedere Presidente del Consiglio). L’AI è in grado di creare attacchi ancora più sofisticati, come i deep-fake. Cioè, foto e audio creati, partendo da contenuti reali (immagini e audio), che modificano o ricreano, in modo estremamente realistico, le caratteristiche di un volto e riescono ad imitare fedelmente una determinata voce.

Da notare che nel Dark Web sono già presenti versioni di Generative AI (Chat GPT o simili) che possono essere utilizzate senza restrizioni per generare qualsiasi tipo di attacco informatico. Non finisce qui, l’AI permette di creare sistemi malware che a loro interno implementano l’artificial intelligence, la quale gli conferisce la capacità di nascondersi e sfuggire agli antivirus.

AI e vulnerabilità. In breve: nonostante i sofisticatissimi algoritmi da cui sono gestite, l’inserimento di dati sbagliati nei database della macchina restituirà decisioni sbagliate. E a questo potrebbero sommarsi eventuali errori di progettazione del software. Tutte le tecnologie Cisco usano sistemi intelligenza artificiale e in particolare gli strumenti di Cybersecurity.

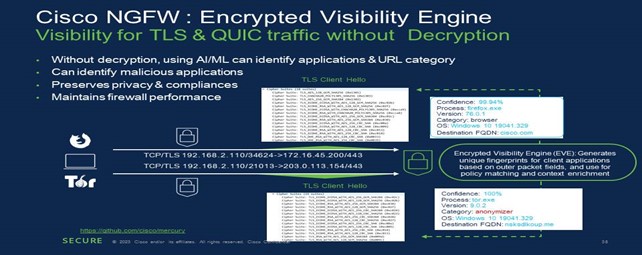

Altra interessante funzione presente negli apparati di rete della Cisco è rappresentata dalla possibilità di analisi del traffico cifrato. Questa funzione utilizza l’AI che analizzando il traffico della rete senza necessità di doverlo decifrare, riesce tramite l’esame dei metadati (descrittori del traffico) ad individuare la presenza di malware.

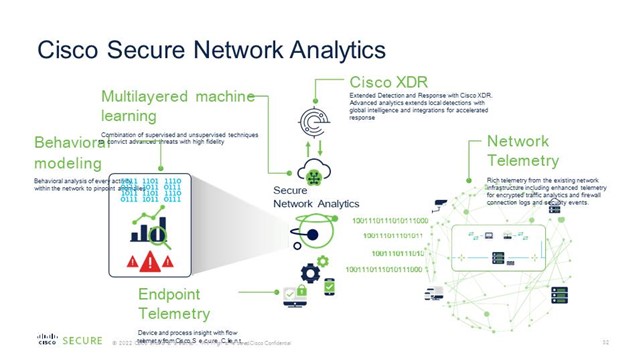

Come principale produttore di infrastrutture di rete, Cisco è molto attenta alle criticità della sicurezza provenienti dalla rete. Una delle tecnologie più efficaci per intercettare attacchi informatici sono proprio i sui dispositivi.

Strumenti come: switch, firewall o applicativi di sicurezza sono usati come dei veri e propri sensori. Questi Endpoints “sentinelle della rete” monitorano e raccolgono informazioni che una volta correlate vengono inviate a delle piattaforme. Tali piattaforme, sfruttando tutta la potenza dell’Intelligenza Artificiale, confrontano il traffico in transito sulla rete con un modello di traffico standardizzato corretto (un modello comportamentale del traffico), alla ricerca di eventuali anomalie. Potenziali anomalie vengono poi indirizzate a dei cyber security specialist, esperti nel discriminare tra un comportamento improprio delle risorse o un comportamento corretto.

A differenza del passato, l’analisi brevemente descritta e semplificata (Telemetria di rete) rappresenta un aspetto fondamentale della cybersecurity. Una nuova e moderna gestione integrata della sicurezza che sfrutta tutte le stratificazioni dell’architettura di rete consentendo al sistema di individuare attacchi e criticità invisibili e altrimenti non subito individuabili. Garantendo così lo stato della sicurezza informatica aziendale.

Sicuramente le IA rappresenta una tecnologia rivoluzionaria anche nel campo della cybersecurity. Come tutte le tecnologie, un suo uso improprio, delinea un rischio reale. Cisco effettua consistenti investimenti per l’innovazione per aumentare la sicurezza delle aziende per la semplificare del lavoro dei team che si occupano della Cyber Security.

Nonostante CISCO non faccia business nella formazione è molto attiva nella Scholarship, nell’istruzione, e nella educazione a tema cybersecurity. Le sue Networking Academy, forniscono sia formazione di base che professionale.

La cybersecurity è un ambito nel quale vi è una grande domanda da parte delle aziende ma manca ancora un adeguata offerta di profili professionali sia per numero che per skills. In ambito culturale l’iniziativa più recente ed ambiziosa è stata lanciata in collaborazione con Assolombarda e il Comune di Milano insieme ad altre aziende, e riguarda il progetto Milano Smart City Alliance.

In particolare, l’iniziativa che vede CISCO come leader di questa alliance pubblico-privato si pone come obbiettivo quello di dare una formazione di base nella sicurezza informatica a tutti i cittadini milanesi e non solo. Annunciata ufficialmente dal Comune di Milano a fine settembre, ha visto l’adesione anche dei Comuni di Roma e di Monza.