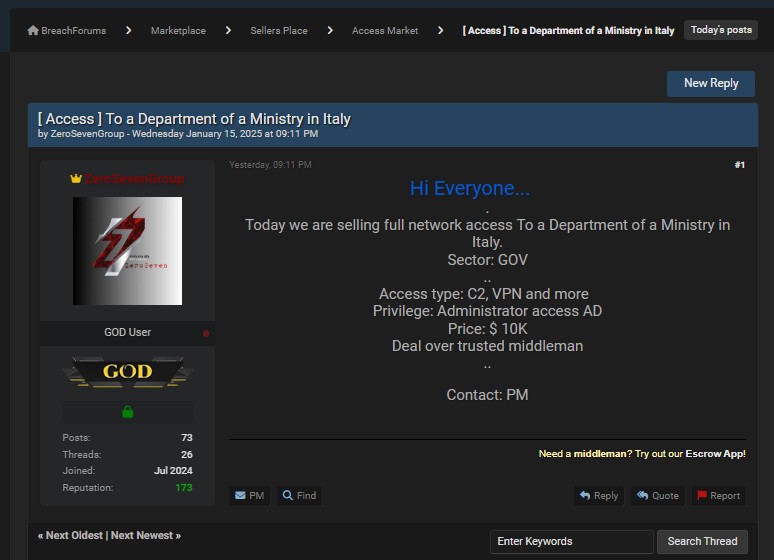

Un misterioso post apparso recentemente sul noto forum underground Breach Forums ha scosso la comunità della cybersecurity. Un threat actor, che si fa chiamare ZeroSevenGroup, ha messo in vendita per 10.000 dollari l’accesso completo alla rete di un “Dipartimento di un Ministero in Italia” non meglio precisato,

L’annuncio, pubblicato il 15 gennaio 2025, descrive un accesso di tipo critico con privilegi di amministratore su Active Directory dell’infrastruttura violata, accesso tramite Comand & Control e tramite VPN.

Insomma, un bel bottino per un criminale informatico di stato, ma anche da profitto. Chi sia il bersaglio di questa vendita rimane avvolto nel mistero: l’identità del ministero o dipartimento colpito non è stata ancora resa nota.

L’attività descritta nel post è un esempio classico del lavoro svolto dagli Initial Access Broker (IAB), una figura chiave nell’ecosistema del cybercrime. Gli IAB si specializzano nel compromettere le reti di aziende o enti pubblici per poi vendere l’accesso a organizzazioni criminali più strutturate, come le cyber gang ransomware. Questi gruppi acquistano tali accessi per sfruttarli in operazioni più ampie, che possono includere il lancio di ransomware, l’esfiltrazione di dati sensibili o altre attività malevole.

Il modus operandi degli IAB rappresenta un vero e proprio “mercato del crimine”: una divisione dei ruoli che consente ai vari attori di specializzarsi in segmenti specifici dell’attività illecita. Questo approccio è particolarmente utile alle cyber gang ransomware, che possono così concentrarsi sulla fase di attacco vero e proprio, delegando la compromissione iniziale ad esperti del settore come gli IAB.

ZeroSevenGroup, l’autore dell’annuncio, è un “GOD User” sul forum, un titolo che riflette un’elevata reputazione all’interno della comunità. Con 73 post e 26 thread avviati dal luglio 2024, il threat actor gode di un punteggio di reputazione di 173, segnale di un’attività prolifica e di un certo grado di fiducia tra i suoi pari. Questo livello di reputazione indica che gli acquirenti ritengono affidabile ZeroSevenGroup, un fattore cruciale in un contesto in cui le transazioni si basano interamente sull’anonimato e sulla fiducia reciproca.

L’annuncio stesso evidenzia la professionalità dell’operazione, specificando che il pagamento avverrà tramite un “trusted middleman” (intermediario affidabile), un metodo comunemente utilizzato per ridurre il rischio di frodi tra venditore e acquirente.

Mentre l’identità del dipartimento ministeriale italiano rimane ignota, l’annuncio rappresenta un allarme serio per le istituzioni del Paese. La vendita di accessi a infrastrutture governative è un attacco diretto alla sicurezza nazionale e alla fiducia nelle istituzioni. Gli esperti di cybersecurity stanno monitorando da vicino la situazione, cercando di identificare il target e di prevenire eventuali conseguenze catastrofiche.

Questo caso evidenzia ancora una volta la pericolosità del mercato degli IAB e la necessità di adottare misure di sicurezza avanzate per proteggere le reti sensibili. Nel frattempo, il mistero continua, e con esso l’ansia di capire quale potrebbe essere il prossimo capitolo di questa vicenda.

Le nostre infrastrutture governative continuano a dimostrarsi poco resilienti agli attacchi informatici, evidenziando la necessità di interventi urgenti e significativi. In questo caso, se confermato, i criminali hanno avuto un accesso molto profondo all’infrastruttura di stato, effettuando molti movimenti laterali senza che nessuno si accorgesse di nulla.

Oggi, grazie al PNRR, esiste l’opportunità di migliorare la situazione, ma il tempo stringe. Una volta terminati i fondi, affrontare queste sfide potrebbe diventare enormemente più complicato. È il momento di agire, prima che sia troppo tardi.

Ma questo noi di Red Hot Cyber lo diciamo oramai da anni.