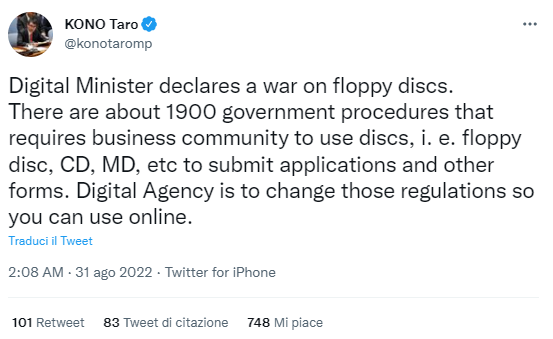

A quanto pare, più di 1.900 procedure amministrative in Giappone richiedono ancora l’uso di floppy disk. Ora, il nuovo capo del Ministero della Riforma Digitale del Giappone, Taro Kono, ha deciso di dichiarare “guerra” ai floppy disk e ad altre forme di media obsoleti.

Secondo i media locali, Kono ha annunciato la nuova iniziativa durante una conferenza stampa lo scorso martedì. Il premier Fumio Kishida ha già dichiarato il suo pieno sostegno a questa iniziativa.

In precedenza, il passaggio a supporti di archiviazione più moderni era ostacolato da problemi legali. Le agenzie governative giapponesi utilizzano ancora CD, MiniDisc e floppy disk per ricevere materiale dal pubblico e dalle imprese. Ad esempio, lo scorso dicembre il quotidiano giapponese Mainichi ha riferito che la polizia di Tokyo aveva perso due floppy disk contenenti informazioni su 38 richiedenti alloggi sociali.

Kono promette che il gruppo che lavora sotto la sua guida presenterà un piano per risolvere questi problemi entro la fine del 2022.

“Analizzeremo rapidamente questa pratica. Dove puoi anche comprare un floppy disk di questi tempi?”

Va notato che Kono non è il primo a tentare di modernizzare la legislazione e il flusso dei documenti in Giappone, poiché in molti casi le procedure di trasferimento dei dati sono rigorosamente regolamentate, ma i protocolli accettati sono obsoleti da tempo.

Nel 2021, ad esempio, l’ex primo ministro Yoshihide Suga ha cercato di ridurre l’uso di francobolli e fax. Tuttavia, il suo mandato si è rivelato di breve durata e il programma non è stato implementato.

Abbastanza recentemente, Microsoft ha “seppellito” Internet Explorer, la cessazione del supporto di IE ha provocato un vero caos in Giappone, poiché IE era ancora in uso da molte aziende e agenzie governative.