Check Point Research ha recentemente individuato una sofisticata campagna di phishing orchestrata da KONNI, un gruppo di minaccia legato alla Corea del Nord. Storicamente focalizzato su obiettivi diplomatici in Corea del Sud, l’attore malevolo ha ora ampliato il proprio raggio d’azione verso la regione APAC, colpendo Giappone, Australia e India.

La particolarità di questa offensiva risiede nel bersaglio: non più solo funzionari, ma team di ingegneri e sviluppatori software con accesso a infrastrutture blockchain e risorse crypto.

L’attacco si distingue per l’uso di esche tecniche estremamente curate, che imitano documenti di progetto legittimi completi di architetture, timeline e budget.

L’obiettivo primario appare chiaro: infiltrarsi negli ambienti di sviluppo per sottrarre credenziali API, chiavi di portafogli digitali e asset crittografici. Questa evoluzione suggerisce una transizione verso obiettivi puramente finanziari, sfruttando la complessità dei sistemi decentralizzati per massimizzare il profitto illecito.

L’elemento più sorprendente dell’analisi riguarda la scoperta di un backdoor PowerShell che presenta tracce inequivocabili di assistenza tramite intelligenza artificiale. Il codice non appare come il tipico script scritto da un operatore umano sotto pressione, ma segue una struttura modulare eccessivamente pulita e commentata.

La presenza di placeholder con istruzioni esplicite suggerisce che il gruppo KONNI stia utilizzando modelli linguistici per accelerare la creazione di strumenti malevoli sempre più complessi.

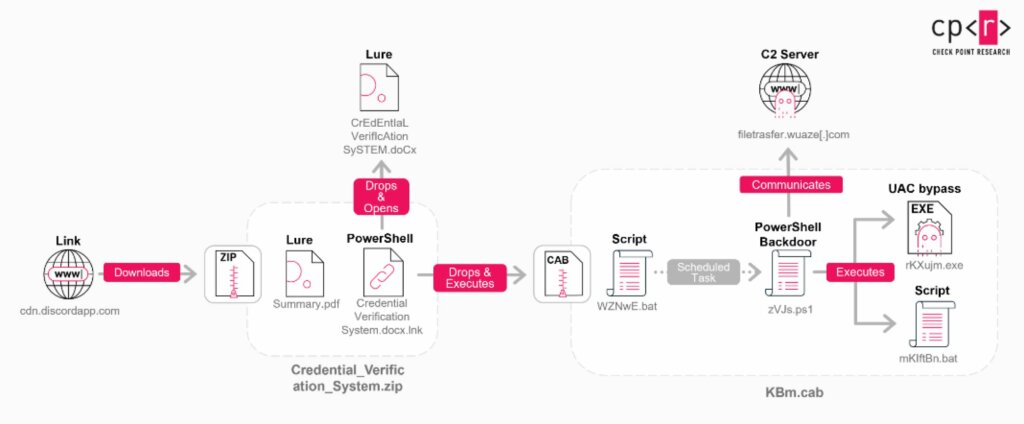

La catena di attacco, riportano i ricercatori, inizia con un link ospitato su Discord che scarica un archivio ZIP contenente un file esca e una scorciatoia Windows malevola.

Una volta attivato, il sistema avvia una serie di controlli anti-analisi per rilevare la presenza di sandbox o strumenti di monitoraggio come Wireshark. Per garantire la persistenza, il malware crea un’attività pianificata che simula un processo di aggiornamento di OneDrive, eseguendosi ogni ora per mantenere il controllo.

La backdoor è progettato per adattarsi ai privilegi dell’utente colpito. Se i diritti sono limitati, tenta di aggirare il controllo UAC di Windows per ottenere poteri amministrativi e disabilitare le notifiche di sicurezza. In scenari avanzati, gli aggressori distribuiscono SimpleHelp, uno strumento di gestione remota legittimo, per mantenere un accesso interattivo a lungo termine.

Questo permette ai criminali di muoversi lateralmente nella rete, trasformando una singola infezione in una compromissione totale dell’infrastruttura di sviluppo.