Il gruppo di cyber ransomware Pysa (noto anche come Mespinoza) ha registrato nell’ultimo periodo decine di vittime sul suo DLS, subito dopo che il governo degli Stati Uniti ha annunciato una serie di misure contro i gruppi di cyber ransomware.

Ci sono attualmente 50 aziende, università e organizzazioni sul sito delle perdite di Pysa. Tuttavia, per molti esperti, il vero tempismo degli attacchi solleva interrogativi, dal momento che Pysa di solito aggiunge le vittime al suo sito qualche tempo dopo l’attacco.

Come ha detto a ZDNet Allan Liska, esperto nel campo dei ransomware della società di sicurezza informatica Recorded Future, molto probabilmente non tutte le vittime pubblicate sul sito sono nuove.

“Loro (i membri di Pysa – ndr) pubblicano i dati delle vittime sei o anche più mesi dopo l’attacco iniziale. Queste possono essere tutte le vittime da cui hanno esfiltrato dati, ma ce ne sono sicuramente più di quelle che abbiamo osservato in altri periodi degli anni”

ha detto Liska.

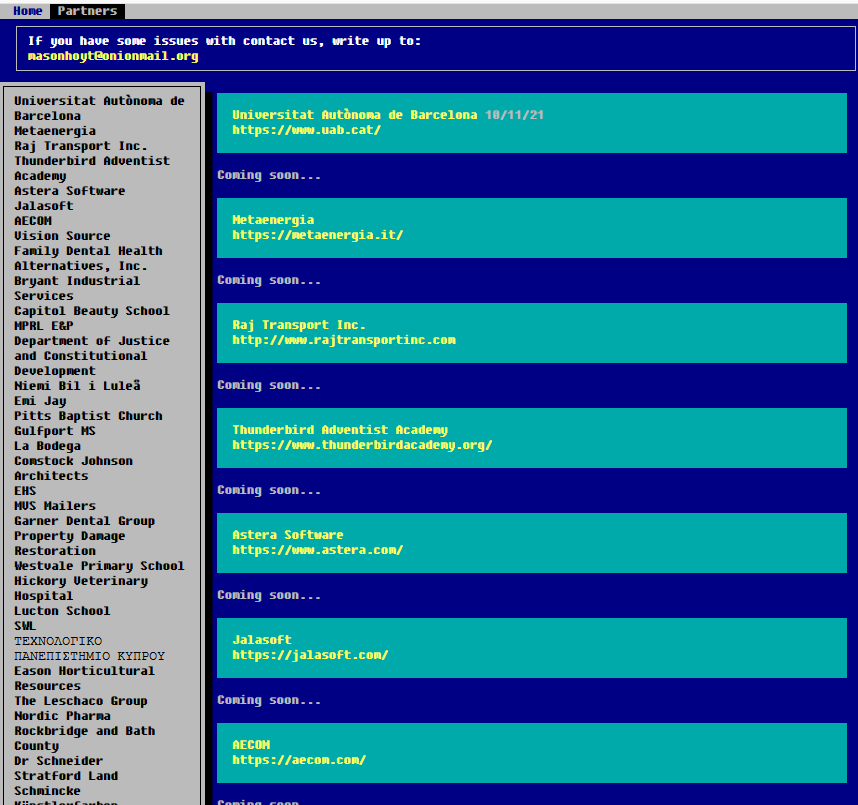

Una immagine delle ultime pubblicazioni di Pysa ransomware

L’opinione è supportata dall’analista di Emsisoft Brett Callow. Secondo lui, Pysa rivela i nomi delle sue vittime diverse settimane o addirittura mesi dopo l’attacco, il che lo distingue dagli altri gruppi di cyber ransomware.

Il motivo per cui questo gruppo ransomware aspetta così tanto tempo non è chiaro. Inoltre, non è chiaro il motivo per cui hanno improvvisamente deciso di pubblicare così tante informazioni contemporaneamente.

Di recente, il governo degli Stati Uniti ha collaborato con Europol, Eurojust, Interpol e altre forze dell’ordine per combattere i gruppi di ransomware informatici.

L’operazione GoldDust ha eliminato una serie di gruppi di cyber ransomware negli ultimi sei mesi. L’operazione ha coinvolto 17 paesi del mondo e decine di persone sono state arrestate in Europa, sospettate di collegamenti con cyber ransomware.

In particolare, l’infrastruttura REvil è stata sequestrata da sforzi congiunti, a seguito della quale il gruppo ha dovuto “chiudere le operazioni” per una seconda volta.

Sia Callow che Liska osservano che la pubblicazione da parte del gruppo Pysa dei dati delle organizzazioni attaccate è stata del tutto inaspettata, viste le misure adottate dalle forze dell’ordine.

“Non c’è altra scelta che pensare che l’abbiano fatto in risposta alle notizie su REvil, per mostrare alle autorità il dito medio o per dimostrare fiducia in se stessi nel caso in cui i loro partner inizino improvvisamente a fare marcia indietro”

ha spiegato Callow.

Membro e Riferimento del gruppo di Red Hot Cyber

Dark Lab, è un ingegnere Informatico specializzato in Cyber Security con una profonda passione per l’Hacking e la tecnologia, attualmente CISO di WURTH Italia, è stato responsabile dei servizi di Cyber Threat Intelligence & Dark Web analysis in IBM, svolge attività di ricerca e docenza su tematiche di Cyber Threat Intelligence presso l’Università del Sannio, come Ph.D, autore di paper scientifici e sviluppo di strumenti a supporto delle attività di cybersecurity. Dirige il Team di CTI "RHC DarkLab"

Aree di competenza: Cyber Threat Intelligence, Ransomware, Sicurezza nazionale, Formazione