Nel moderno panorama della cybersecurity, il volto della criminalità informatica è cambiato drasticamente. Non siamo più di fronte solo a singoli hacker isolati, ma a un vero e proprio ecosistema industriale.

Grazie ai dati presenti nella piattaforma di Recorded Future, partner di Red Hot Cyber, abbiamo potuto analizzare da vicino come le credenziali sottratte agli utenti italiani finiscano in vendita su piattaforme che nulla hanno da invidiare ai più noti siti di e-commerce legali.

Le immagini allegate mostrano una realtà inquietante: una lista sterminata di database compromessi, pronti per essere acquistati con un semplice clic. Sebbene prima esisteva il mercato Genesis, dopo la sua chiusura, l’ecosistema si è spostato su ulteriori negozi più frammentati, ma altamente efficaci.

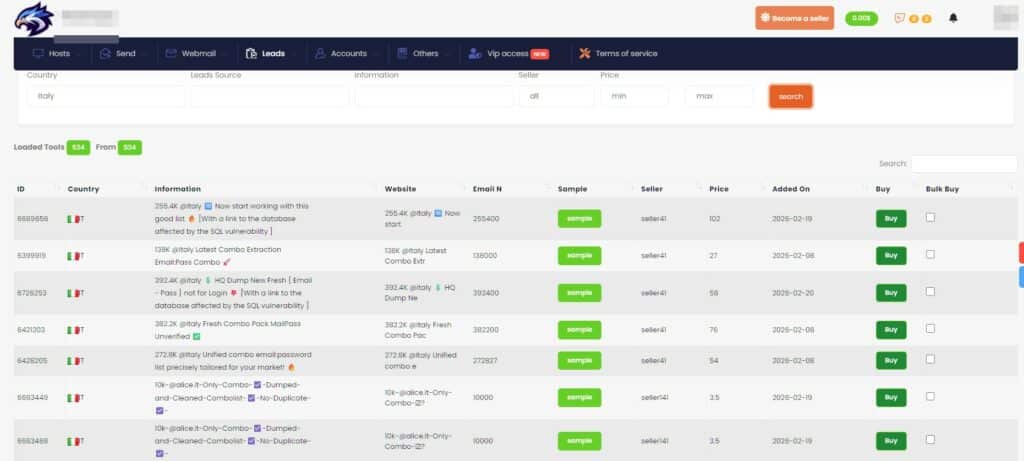

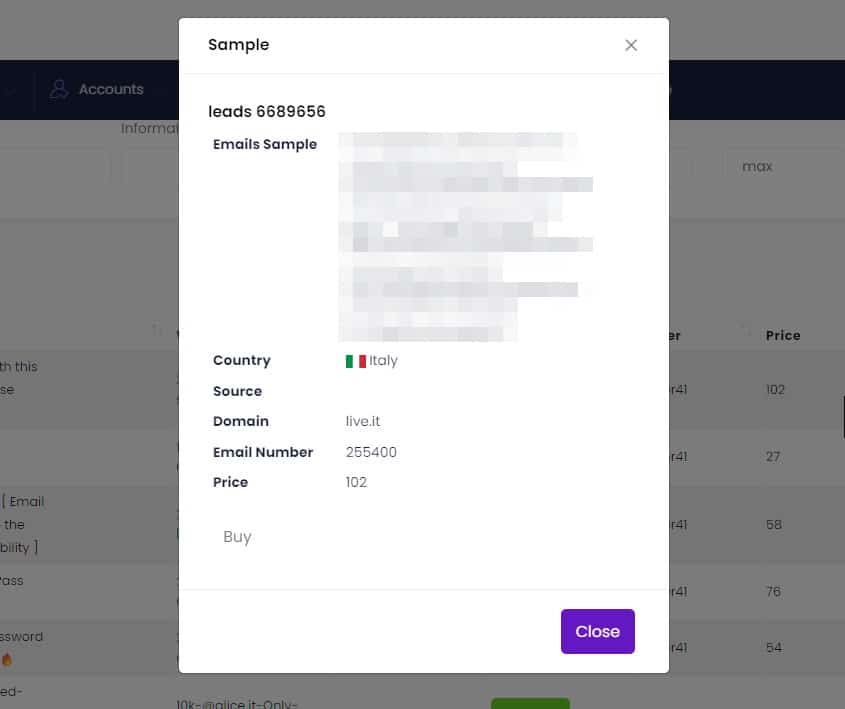

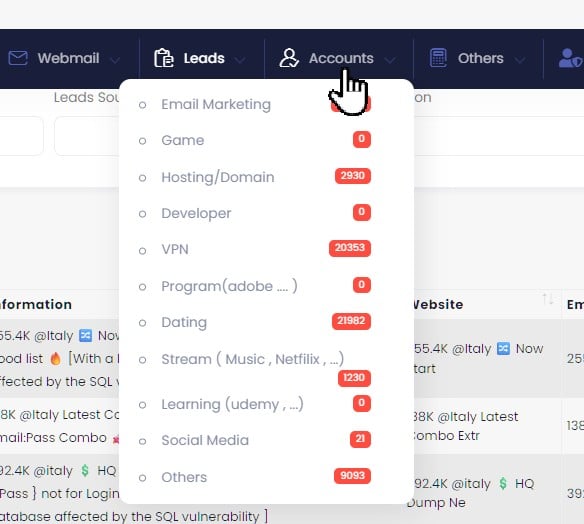

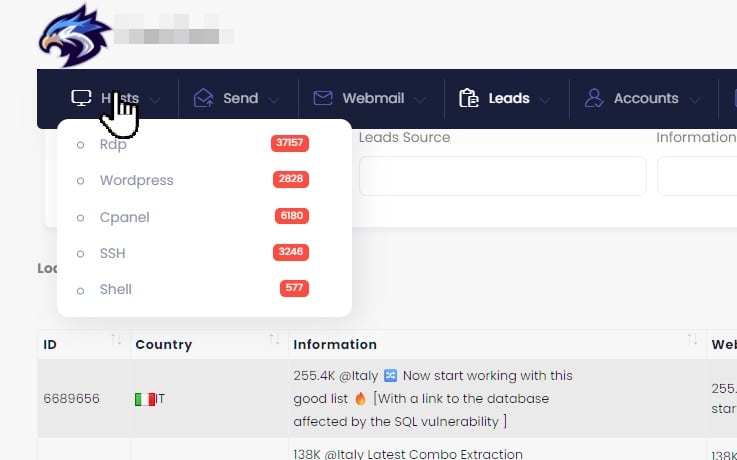

Entrando all’interno di questi siti underground (ne abbiamo analizzato uno, che viene realizzato attraverso il concetto di malware as a service, ovvero codice acquistabile da altri criminali che lo manutengono), la prima cosa che colpisce è l’evoluzione dell’interfaccia utente. Come si vede chiaramente nella seconda immagine (del quale non riportiamo esplicitamente il nome), i criminali operano su piattaforme estremamente sofisticate.

C’è tutto quello che ci si aspetterebbe da un negozio online: filtri per paese (in questo caso l’Italia è il bersaglio principale), categorie di prodotti (combo mail:password, database SQL), prezzi chiari e persino il tasto “Buy” o “Bulk Buy” per acquisti massivi.

Non sono solo dati grezzi; sono “prodotti” catalogati con cura, con tanto di data di inserimento e indicazione della qualità (es. “High Validity Rates” o “Private and High Quality”). Questo livello di automazione permette anche a criminali meno esperti di condurre attacchi mirati acquistando pacchetti già pronti all’uso.

Ma da dove arrivano tutti questi dati? La fonte primaria di questo mercato sono i cosiddetti Infostealer. Si tratta di software malevoli (malware) progettati con un unico scopo: rubare silenziosamente informazioni sensibili dai dispositivi infetti.

Il funzionamento di un infostealer è subdolo:

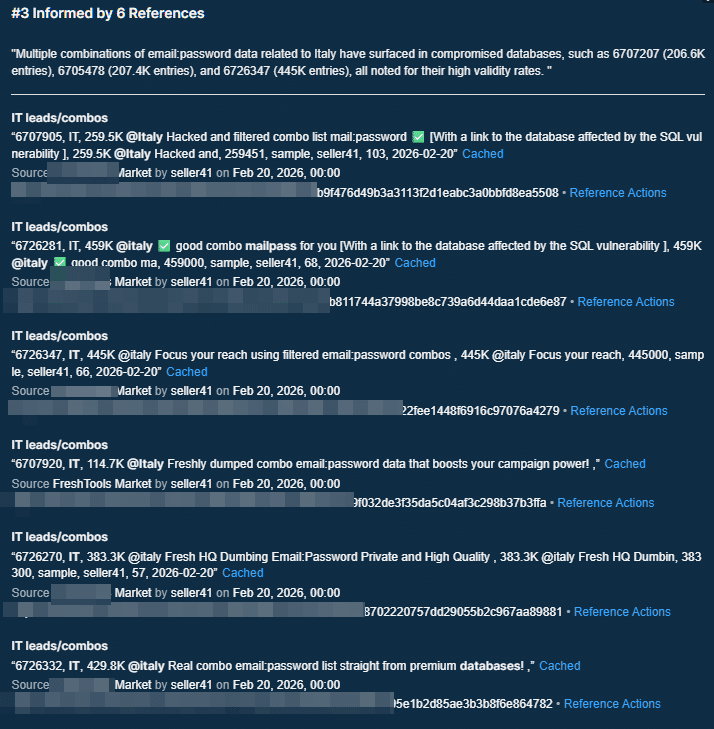

Le immagini che vi proponiamo evidenziano “combo list” che contano centinaia di migliaia di voci (es. 459K entry, 445K entry, tutte relative all’Italia). Questi log alimentano un mercato secondario estremamente pericoloso per diverse ragioni:

In conclusione, l’underground criminale non è più un luogo oscuro e caotico, ma una macchina ben oliata dove i nostri dati personali sono la merce di scambio fondamentale. La consapevolezza e l’uso di gestori di password (evitando di salvarle nel browser) e dell’autenticazione forte rimangono le prime, fondamentali linee di difesa.

Come abbiamo visto, il mercato underground non dorme mai e la “merce” più preziosa siamo noi. Ma come si finisce in questi database criminali? La risposta è più banale di quanto si pensi: gli infostealer non bussano alla porta, si mimetizzano.

La via preferenziale rimane il software piratato: scaricare un “crack” per un programma costoso o un videogioco gratuito da siti non ufficiali è il modo più rapido per installare, insieme al software, anche un ladro silenzioso che svuoterà i cookie e le password del browser in pochi secondi.

Non meno pericolose sono le e-mail di phishing, sempre più sofisticate, che ci spingono a scaricare allegati apparentemente innocui (come finte fatture o solleciti di spedizione) o a cliccare su link malevoli. Rimanere in trappola è estremamente facile perché questi malware agiscono “sotto il cofano”: il computer continua a funzionare normalmente, mentre i nostri dati volano verso i server degli aggressori.

Per non diventare un numero in una delle tabelle di FreshTools Market, la difesa deve essere strutturata su due livelli:

La sicurezza informatica non è più una questione per “esperti”, ma una responsabilità individuale. Essere consapevoli significa capire che ogni clic ha una conseguenza e che la prevenzione — dal diffidare dei software gratuiti al riconoscere un’e-mail sospetta — è l’unico modo per non alimentare l’economia del cyber-crimine.