Altra vittima italiana per la cyber-gang d’élite LockBit 2.0. Si tratta dell’azienda di latticini Cilento Spa, che oggi viene pubblicata sul DLS (data leak site) dell’organizzazione criminale informatica.

Al momento il sito web: https://cilentospa.it/ non sembra aver subito grossi danni, da comprendere invece i dati trafugati da LockBit al momento dell’attacco informatico.

Il fondatore, nasce a Vico Equense, comune della Penisola Sorrentina. Sin da ragazzo ha avuto passione per il latte, lavorando in piccoli caseifici della zona. Nel 1956, si trasferisce, con la sorella e due fratelli, a Cellole, comune all’estremo nord della Campania, territorio pressoché incontaminato.

Nel 1976, insieme a suo fratello Giuseppe, iniziò la produzione di mozzarella di bufala, in un piccolo caseificio, fino ad arrivare, con tanta dedizione, ai giorni nostri. Da piccolo caseificio, Cilento, da sempre a forte impronta familiare, è diventata la moderna industria alimentare giunta oggi alla terza generazione, con l’arrivo in azienda dei più giovani, Luigi, Armando e Damiano, senza mai perdere di vista tradizione e qualità.

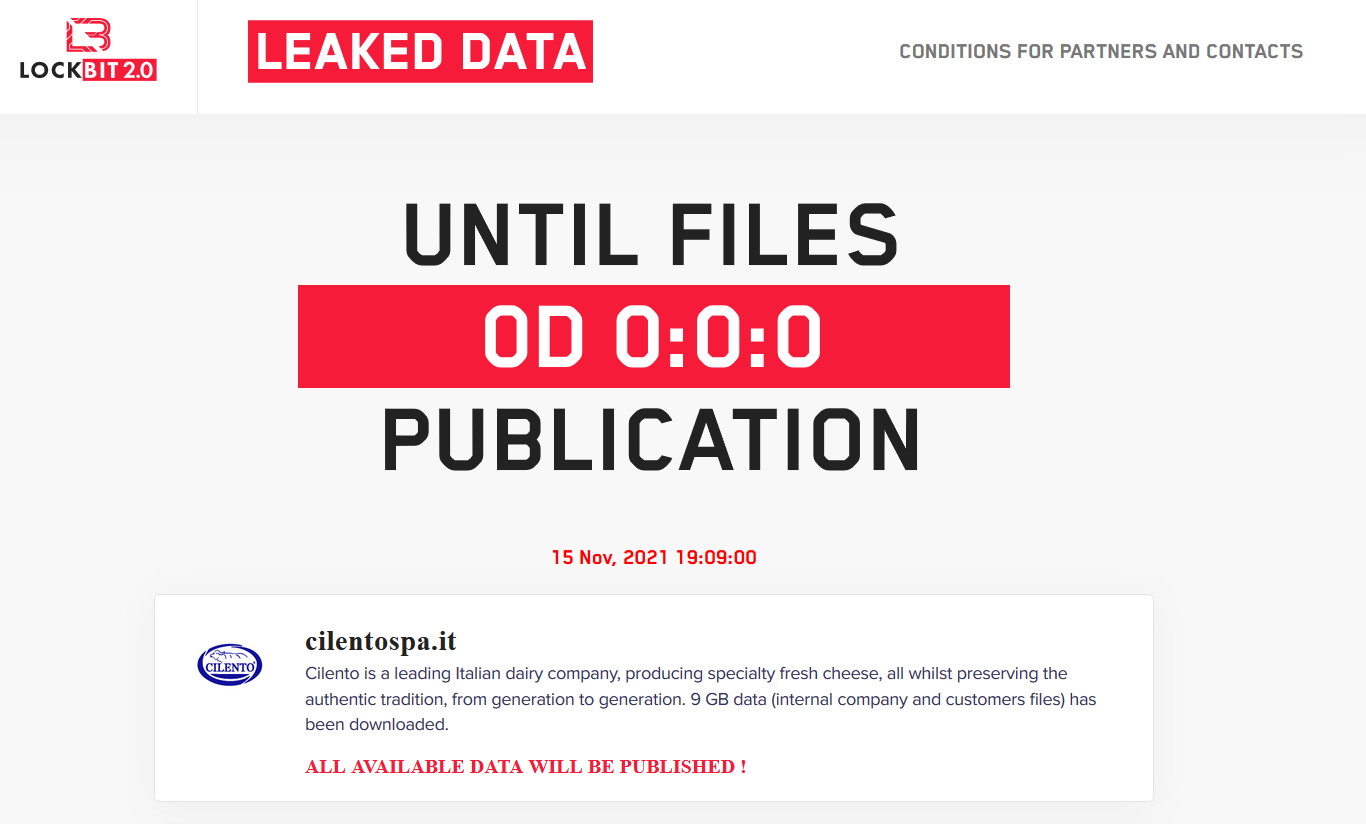

Come di consueto, Lockbit ha avviato il countdown che prevede la pubblicazione il 15 di novembre alle 19:09 dei dati esfiltrati dalle sue infrastrutture IT che verranno non pubblicati, qualora l’azienda pagherà ai criminali informatici il riscatto.

All’interno del comunicato di LockBit viene riportato quanto segue:

“Cilento is a leading Italian dairy company, producing specialty fresh cheese, all whilst preserving the authentic tradition, from generation to generation. 9 GB data (internal company and customers files) has been downloaded.”

Pertanto, si tratta di 9GB di dati contenenti informazioni interne dell’azienda e dei suoi clienti che sembrano essere state esfiltrate da LockBit.

Essendo una società alimentare, potrebbero essere stati arrecati danni alla produzione, cosa che al momento non sappiamo.

Il ransomware LockBit

LockBit ransomware è un malware progettato per bloccare l’accesso degli utenti ai sistemi informatici in cambio di un pagamento di riscatto. Questo ransomware viene utilizzato per attacchi altamente mirati contro aziende e altre organizzazioni e gli “affiliati” di LockBit, hanno lasciato il segno minacciando le organizzazioni di tutto il mondo di ogni ordine e grado.

LockBit funziona come ransomware-as-a-service (RaaS). Gli affiliati depositano del denaro per l’uso di attacchi personalizzati su commissione e traggono profitto da un quadro di affiliazione. I pagamenti del riscatto sono divisi tra il team di sviluppatori LockBit e gli affiliati attaccanti, che ricevono fino a ¾ dei fondi del riscatto.

E’ considerato da molte autorità parte della famiglia di malware “LockerGoga & MegaCortex”. Ciò significa semplicemente che condivide i comportamenti con queste forme consolidate di ransomware mirato ed ha il potere di auto-propagarsi una volta eseguito all’interno di una rete informatica.

Membro e Riferimento del gruppo di Red Hot Cyber

Dark Lab, è un ingegnere Informatico specializzato in Cyber Security con una profonda passione per l’Hacking e la tecnologia, attualmente CISO di WURTH Italia, è stato responsabile dei servizi di Cyber Threat Intelligence & Dark Web analysis in IBM, svolge attività di ricerca e docenza su tematiche di Cyber Threat Intelligence presso l’Università del Sannio, come Ph.D, autore di paper scientifici e sviluppo di strumenti a supporto delle attività di cybersecurity. Dirige il Team di CTI "RHC DarkLab"

Aree di competenza: Cyber Threat Intelligence, Ransomware, Sicurezza nazionale, Formazione