L’esperto di sicurezza informatica Alexander Hagenah ha pubblicato lo strumento Chrome-App-Bound-Encryption-Decryption per aggirare la nuova funzionalità di sicurezza App-Bound Encryption in Chrome, progettata per proteggere i dati sensibili, inclusi i cookie.

Ricordiamo che la funzionalità di crittografia associata all’app è stata introdotta l’estate scorsa, con il rilascio di Chrome 127. Come hanno affermato gli sviluppatori del browser, lo scopo è crittografare i cookie e le password memorizzate utilizzando un servizio Windows che funziona con privilegi di sistema.

Ciò impedisce al malware in esecuzione come utente che ha effettuato l’accesso di rubare i segreti archiviati in Chrome. In teoria, infatti, per aggirare tale protezione, il malware avrà bisogno dei privilegi di sistema, e non sarà possibile ottenerli senza che nessuno se ne accorga.

Dopo che le persone hanno iniziato a parlare online del fatto che il malware aveva imparato a bypassare la crittografia associata all’app, i rappresentanti di Google hanno detto ai media che ciò era previsto.

L’azienda non si aspettava di creare una protezione “a prova di proiettile” e la crittografia App-Bound aveva solo lo scopo di gettare le basi per la creazione graduale di un sistema più affidabile.

“Siamo consapevoli che la nuova protezione ha suscitato scalpore tra gli sviluppatori di infostealer. Come abbiamo scritto nel blog, ci aspettiamo che questa protezione sposti il comportamento degli aggressori verso metodi di attacco più visibili, tra cui iniezioni e memory scraping. Questo è esattamente ciò a cui stiamo assistendo adesso”, disse all’epoca Google.

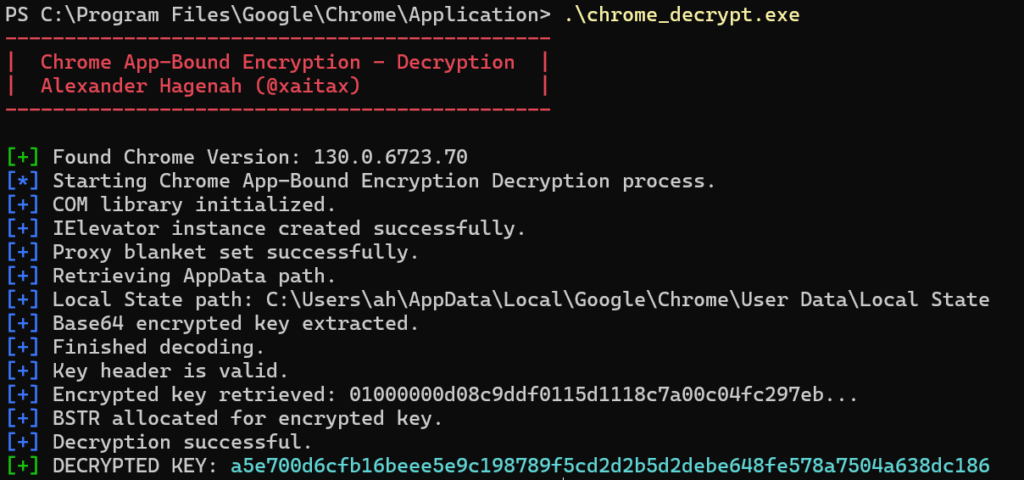

Ora che Hagena ha rilasciato pubblicamente la sua soluzione di bypass della crittografia associata all’app su GitHub , chiunque può imparare e compilare lo strumento.

“Questo strumento decodifica le chiavi di crittografia associate all’app archiviate nel file di stato locale di Chrome utilizzando il servizio IElevator interno basato su COM di Chrome”, afferma la descrizione del progetto. “Lo strumento consente di estrarre e decrittografare le chiavi che Chrome protegge con la crittografia associata all’app per impedire l’accesso a dati protetti come cookie, password e informazioni di pagamento.”

Come riporta Bleeping Computer, citando uno specialista di sicurezza informatica noto come g0njxa, lo strumento di Hagena utilizza un metodo di base per aggirare la crittografia associata all’app, che la maggior parte degli infostealer ha già superato. Tuttavia, questo metodo funziona ancora poiché gli sviluppatori di Chrome non hanno ancora rilasciato le patch.

Queste informazioni sono confermate anche dagli analisti di eSentire, i quali affermano che il metodo di Hagena è simile ai primi metodi per aggirare la protezione utilizzati dagli aggressori quando era appena stata introdotta la crittografia associata all’app.

“Lumma ha utilizzato questo metodo per creare un’istanza dell’interfaccia Chrome IElevator tramite COM per accedere al servizio Chrome Elevation per decrittografare i cookie, ma è piuttosto rumoroso e facile da rilevare. Ora gli hacker utilizzano la decrittazione indiretta senza interagire direttamente con Chrome Elevation Service”, afferma eSentire.

Gli sviluppatori di Google hanno dichiarato che non vedono nulla di sbagliato nel rilascio di un simile strumento. Poiché richiede diritti di amministratore per funzionare, la società ritiene di aver “aumentato con successo il livello di accesso richiesto affinché questo tipo di attacco sia efficace”.