Il Federal Bureau of Investigations (FBI) degli Stati Uniti ha dichiarato oggi che gli operatori del ransomware Cuba hanno guadagnato almeno 43,9 milioni di dollari dal pagamento del riscatto a seguito degli attacchi effettuati quest’anno.

In un avviso lampo inviato venerdì, l’Ufficio di presidenza ha affermato che la banda di Cuba ha

“compromesso almeno 49 entità in cinque settori delle infrastrutture critiche , inclusi, a titolo esemplificativo, i settori finanziario, governativo, sanitario, manifatturiero e delle tecnologie dell’informazione”.

L’FBI ha affermato di aver tracciato gli attacchi con il ransomware Cuba a sistemi infetti da Hancitor, un’operazione di malware che utilizza e-mail di phishing, vulnerabilità di Microsoft Exchange, credenziali compromesse o strumenti di forzatura RDP per ottenere l’accesso a sistemi Windows vulnerabili.

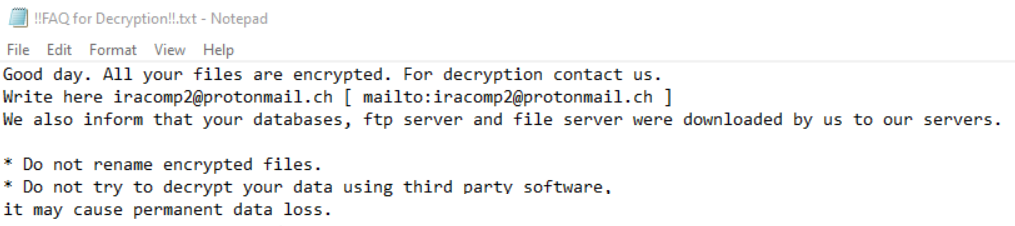

Richiesta di riscatto della cyber-gang Cuba

Una volta aggiunti i sistemi alla loro botnet, gli operatori Hancitor affittano l’accesso a questi sistemi ad altre bande criminali in un classico modello Malware-as-a-Service.

Mentre un rapporto McAfee dell’aprile 2021 sul ransomware Cuba non ha riscontrato alcun collegamento tra i due gruppi, il rapporto dell’FBI evidenzia quella che sembra essere una nuova partnership tra provider MaaS e gruppi di ransomware dopo che altre operazioni di ransomware hanno stabilito partnership simili nel corso del 2020 .

Il documento dell’FBI rilasciato oggi evidenzia come si verifica una tipica infezione che parte da Hancitor e arriva a Cuba ransomware, fornendo indicatori di compromissione che le aziende potrebbero utilizzare per rafforzare le proprie difese.

Vale anche la pena ricordare che Cuba è anche uno dei gruppi di ransomware che raccolgono e rubano file sensibili da aziende compromesse prima di crittografare i loro file.

Se le aziende non pagano, il gruppo minaccia di pubblicare i file sensibili su un sito Web sul dark web da gennaio di quest’anno in logica di seconda estorsione.

L’FBI ha affermato che la cifra di 43,9 milioni di dollari rappresenta il pagamento effettivo delle vittime e che il gruppo ha chiesto più di 74 milioni di dollari complessivi, alcuni dei quali si sono rifiutate di pagare. La cifra rientra nella consueta fascia di ricavi della maggior parte dei ransomware di élite conosciuti finora:

- Ryuk: 150 milioni di dollari;

- REvil: 123 milioni di dollari nel 2020;

- Darkside: 90 milioni di dollari tra ottobre 2020 e maggio 2021;

- Maze/Egregor: 75 milioni di dollari;

- Conti: 25,5 milioni tra luglio e novembre 2021;

- Netwalker: 25 milioni di dollari tra marzo e luglio 2020.

Membro e Riferimento del gruppo di Red Hot Cyber

Dark Lab, è un ingegnere Informatico specializzato in Cyber Security con una profonda passione per l’Hacking e la tecnologia, attualmente CISO di WURTH Italia, è stato responsabile dei servizi di Cyber Threat Intelligence & Dark Web analysis in IBM, svolge attività di ricerca e docenza su tematiche di Cyber Threat Intelligence presso l’Università del Sannio, come Ph.D, autore di paper scientifici e sviluppo di strumenti a supporto delle attività di cybersecurity. Dirige il Team di CTI "RHC DarkLab"

Aree di competenza: Cyber Threat Intelligence, Ransomware, Sicurezza nazionale, Formazione