Negli ultimi mesi, un gruppo hacker noto come Stan Ghouls ha catturato l’attenzione degli esperti di sicurezza. Non stiamo parlando di attacchi casuali, ma di campagne mirate che prendono di mira organizzazioni specifiche in paesi come Uzbekistan e Russia. L’interesse principale della gang?

Settori finanziari, industriali e IT, insomma dove c’è denaro e dati sensibili.

La particolarità di questi attacchi è il metodo scelto: gli hacker usano software legittimo come NetSupport per controllare da remoto i sistemi compromessi. Non è il solito malware strano da laboratorio, ma un programma che normalmente serve per amministrare computer a distanza. Questo trucco rende tutto più difficile da rilevare e soprattutto evita di dover sviluppare strumenti propri, complicati da gestire.

Stan Ghouls non è nuova nel campo: la sua attività in Eurasia è documentata almeno dal 2023. In precedenza, il gruppo utilizzava un RAT commerciale chiamato STRRAT o Strigoi Master. Ma dal 2025 la scelta è caduta su NetSupport, accompagnato da un caricatore Java unico, una specie di firma digitale del gruppo. Curioso, perché oggi Java è raro nel malware moderno.

Il team dietro la gang gestisce una rete di oltre 35 domini attivi per le varie campagne. Non cambia molto negli strumenti, ma il loro infrastruttura è in costante rotazione. Il caricatore Java serve per distribuire il NetSupport RAT e si inserisce nel sistema della vittima tramite tre vie: cartella di avvio, registro di Windows e pianificatore attività.

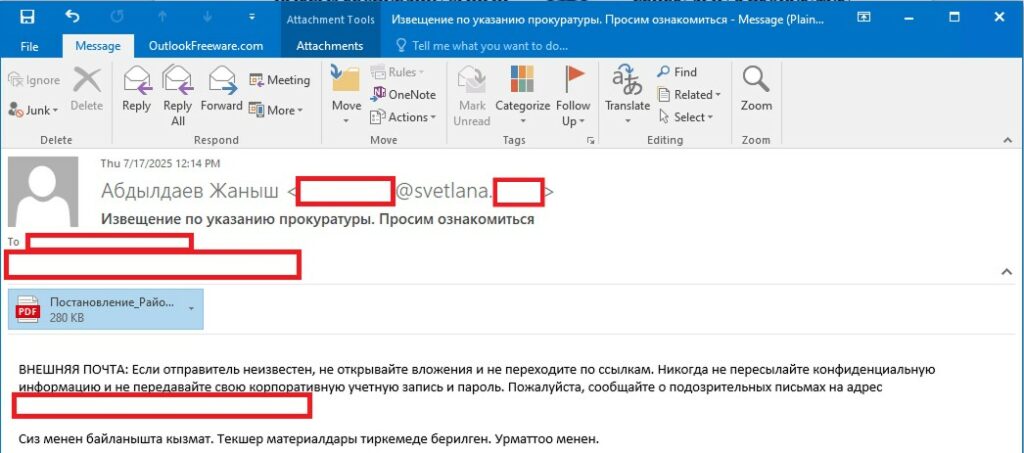

Il vettore principale resta il phishing mirato. Le email sono scritte nelle lingue locali, uzbeko o kirghizo, e si spacciano per documenti ufficiali di tribunali o procure. All’interno c’è un PDF con link per scaricare un file JAR, che avvia il caricatore malevolo. L’utente vede un messaggio falso di errore, ignora tutto, ma il malware lavora silenzioso scaricando e installando NetSupport RAT.

Una volta dentro, gli hacker hanno pieno controllo del computer. Non è difficile capire che lo scopo principale sembra finanziario, anche se non si esclude il cyber-spionaggio. Su alcuni domini del gruppo sono stati trovati file di Mirai, noto malware per dispositivi IoT, ma non è chiaro se lo usino direttamente o affittino la loro infrastruttura.

Secondo le stime, circa 50 organizzazioni in Uzbekistan e 10 in Russia sono state colpite, con casi sporadici in Kazakistan, Turchia, Serbia e Bielorussia. L’esperto Aleksey Shulmin osserva che il gruppo dispone delle risorse per gestire manualmente decine di macchine infette, aggiornando principalmente i domini senza modificare gli strumenti principali.

Per chi lavora in sicurezza informatica, il messaggio è chiaro: le campagne mirate evolvono, ma spesso si affidano a software apparentemente innocuo. Capire le dinamiche dietro questi attacchi può fare la differenza tra rimanere esposti o proteggersi efficacemente.

Per la community di Red Hot Cyber, vale sempre la pena ricordare che il phishing sofisticato e l’uso di strumenti legittimi mascherati richiedono non solo protezioni tecniche, ma anche formazione continua e attenzione ai dettagli più piccoli, perché ogni email sospetta può nascondere una minaccia reale.