I ricercatori di sicurezza, hanno scoperto un nuovo vettore utilizzato dagli operatori del malware VoidStealer. Questo malware ha imparato a eludere il meccanismo di protezione Application-Bound Encryption (ABE) di Chrome e a ottenere la chiave principale necessaria per decrittografare i dati riservati. Il punto fondamentale è che non si tratta del vecchio metodo di elevazione dei privilegi o di iniezione di codice nel processo del browser.

VoidStealer, utilizza breakpoint hardware e intercetta il momento in cui la chiave master v20 appare brevemente nella memoria del browser in chiaro.

Questa chiave viene utilizzata per crittografare e decrittografare dati protetti, come cookie e altre informazioni sensibili che Chrome memorizza localmente. La scoperta è stata segnalata dagli specialisti di Gen Digital, l’azienda che produce Norton, Avast, AVG e Avira. Secondo loro, si tratta del primo caso noto di un infostealer utilizzato in attacchi reali per aggirare l’ABE (Advanced Bypass Evidence).

Ricordiamo che Google ha implementato la crittografia a livello di applicazione (Application-Bound Encryption) in Chrome 127, rilasciato a giugno 2024. L’idea era piuttosto semplice: garantire che la chiave principale non fosse facilmente accessibile sul disco e non potesse essere recuperata con i privilegi utente standard. Per decrittografare la chiave, è necessario utilizzare il servizio di elevazione privilegi di Google Chrome, che opera con privilegi di sistema e verifica chi sta richiedendo l’accesso. In pratica, questa protezione è diventata ripetutamente un bersaglio per gli autori di malware.

Diverse famiglie di questo malware hanno tentato di aggirare il meccanismo ABE. Google ha chiuso alcune falle e migliorato la protezione, ma, come dimostra il caso di VoidStealer, gli aggressori hanno continuato a cercare modi per eluderla. Il malware avvia un processo nascosto del browser in stato sospeso, si aggancia ad esso come debugger e attende il caricamento della libreria necessaria, ad esempio chrome.dll o msedge.dll.

Successivamente, cerca nella memoria una stringa specifica e l’istruzione associata, dopodiché imposta un breakpoint hardware. Ora non resta che attendere il momento opportuno. I cookie sicuri vengono caricati abbastanza presto durante l’avvio del browser e, a quel punto, la chiave principale deve essere decrittografata.

Quando ciò accade, VoidStealer si attiva nel momento designato, riceve un puntatore alla chiave in chiaro e la legge dalla memoria utilizzando ReadProcessMemory. In altre parole, il malware non viola direttamente la protezione, ma sfrutta un breve momento in cui il browser ha già svolto tutto il lavoro necessario. Gen Digital ritiene che gli autori di VoidStealer probabilmente non abbiano inventato questo metodo da zero. Stimano che possano aver adattato la tecnica dal progetto open-source ElevationKatz, che fa parte della suite ChromeKatz e che da oltre un anno espone vulnerabilità di Chrome.

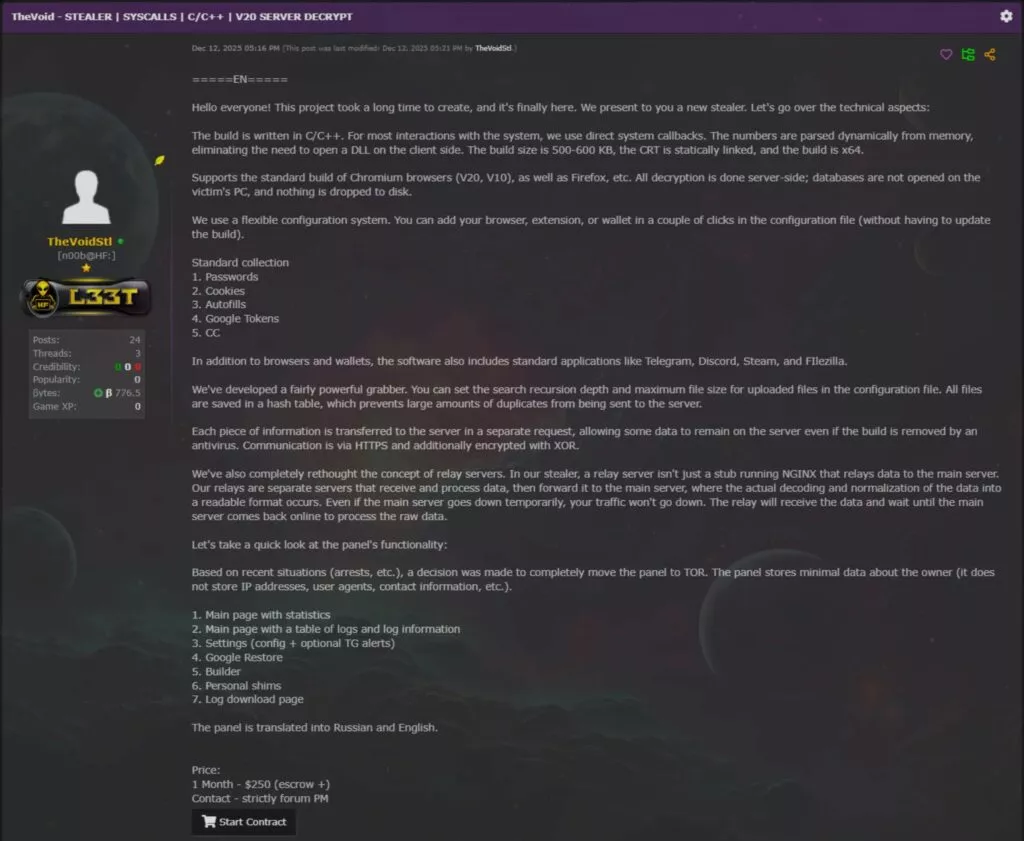

Il codice non è completamente identico, ma le somiglianze nell’implementazione sono piuttosto evidenti. Come notano i ricercatori, VoidStealer stesso viene promosso come una piattaforma MaaS, ovvero “malware come servizio”. È pubblicizzato sui forum del dark web almeno dalla metà di dicembre 2025 e nella versione 2.0 è stato introdotto un nuovo metodo per aggirare l’ABE (Advanced Base Entry).