Gli specialisti di Group-IB hanno rilevato nel 2022 circa 18.000 siti di phishing nel segmento russo di Internet, ovvero il 15% in più rispetto all’anno precedente. Tali siti si sono concentrati su truffe di phishing.

Molto spesso, i truffatori mascherano le risorse di phishing facendole sembrare siti di banche, servizi online e sistemi di pagamento. I ricercatori scrivono che al momento, la crescita delle richieste di blocco di siti dannosi da parte dei partner autorizzati al Centro di coordinamento per i domini .RU/.РФ (KC) è aumentata del 25%.

In primo luogo, le risorse che hanno interessato le aziende impersonate sono stati immediatamente bloccate.

In soli 10 mesi del 2022 gli organismi competenti – partner del CC – hanno inviato 11.936 ricorsi, mentre nel 2021 sono stati inviati 9.556 ricorsi per lo stesso periodo.

Di conseguenza, 11.514 risorse dannose sono state bloccate da provider di hosting e register di domini. Il tempo medio di risposta è stato di 23,2 ore.

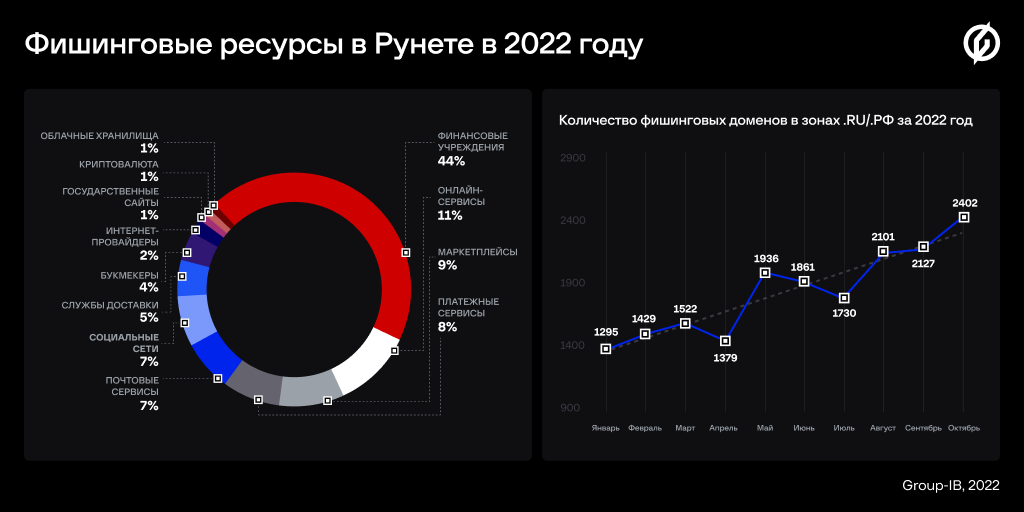

Il rapporto dell’azienda afferma che in nove mesi gli specialist del CERT-GIB hanno identificato 17.742 siti di phishing nelle zone di dominio .ru e .rf. Per confronto, nello stesso periodo dell’anno scorso sono stati scoperti 15.363 domini. Un costante aumento del numero di risorse fraudolente è stato osservato durante tutto l’anno: se a gennaio i domini rilevati erano 1295, a maggio ne sono stati rilevati 1936 fino ad arrivare ai 2402 di ottobre.

Secondo gli analisti, la crescita del numero di siti di phishing è associata alla crescente diffusione del popolare schema Mammoth (FakeCourier), in cui denaro e dati delle carte bancarie vengono rubati alle vittime. Le principali impennate nella comparsa di nuove pagine di truffatori sono state osservate nei mesi di maggio, agosto e ottobre, che è anche associato a scenari “stagionali” di questo genere di schemi di criminalità informatica.

In precedenza, i ricercatori hanno identificato almeno 300 gruppi truffa che operano nell’ambito dello schema Mammoth. Dopo l’estensione dello schema all’Europa, il reddito annuo totale di tutti i gruppi criminali che utilizzano questo schema di frode, secondo le stime più prudenti, è stato stimato in oltre 6,2 milioni di dollari.

Tutto questo potrebbe stare a significare che il cybercrime russo, ostacolato dal poter fuoriuscire dalle “Mura” domestiche, sta iniziando ad organizzarsi e a concentrarsi all’interno della Federazione Russa.

Di fatto stiamo parlando di quell’icona rappresentata dal concetto di “uroboros”, simbolo anche del famigerato gruppo di hacker russi Turla. Tale simbolo raffigura un serpente che morde la sua stessa coda.