Un paio di giorni fa si è saputo di un attacco informatico al North Texas Municipal Water District (NTMWD) da parte del gruppo ransomware Daixin. Ciò è accaduto poco dopo l’attacco alla Aliquippa Water Authority in Pennsylvania, presumibilmente dietro il gruppo iraniano Cyber Av3ngers.

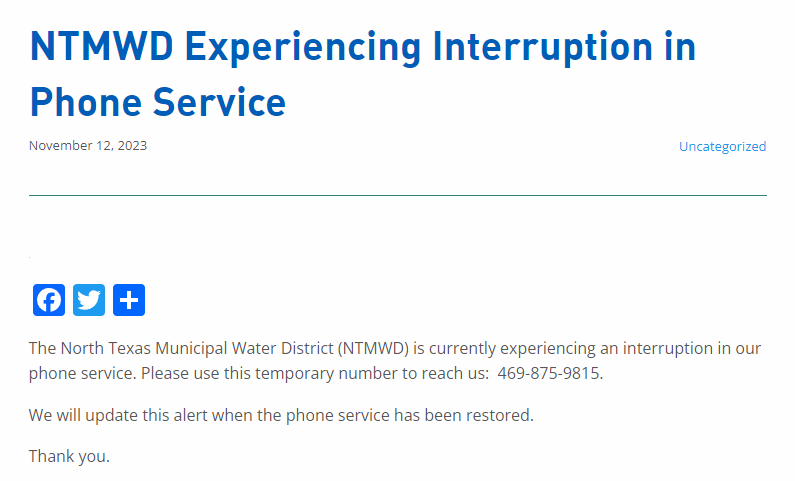

Nel caso di NTMWD, gli hacker criminali di Daixin affermano di aver bloccato dai 300 ai 400 server della contea l’11 novembre, come confermato da un corrispondente rapporto di interruzione telefonica emesso da NTMWD il giorno successivo. Inoltre, ancora oggi si osservano interruzioni, a giudicare dalla tabella rossa sul sito web NTMWD.

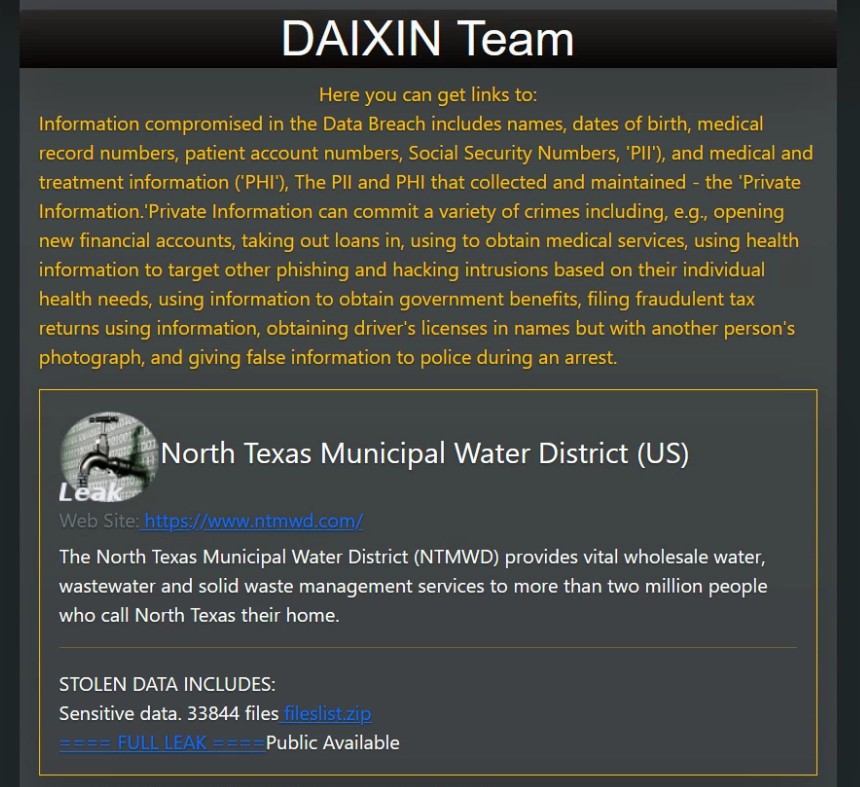

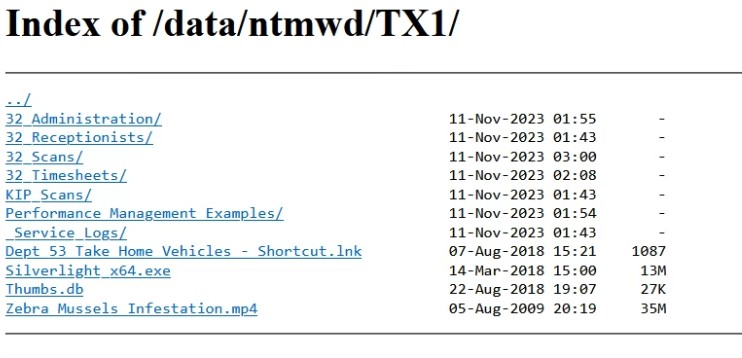

Il sito di leak di Daixin afferma che gli aggressori hanno avuto accesso a 33.844 file NTMWD, sostenendo inoltre che nel prossimo futuro si verificherà una fuga completa di questi dati. I funzionari di Daixin hanno affermato di non aver disabilitato le apparecchiature tecniche NTMWD né di aver interrotto le forniture idriche.

NTMWD serve circa 2 milioni di residenti in 10 contee del Texas settentrionale, fornendo servizi essenziali per l’acqua, le acque reflue e i rifiuti solidi.

La risposta alla domanda posta dai rappresentanti del portale DataBreaches su una possibile interruzione della fornitura idrica è stata molto ambigua: i membri del gruppo hanno notato di non aver trovato apparecchiature per la gestione della fornitura idrica nella rete compromessa, ma se avessero avuto tale accesso, probabilmente le avrebbero usate. Se la fornitura d’acqua dovesse interrompersi completamente, i residenti locali, gli aggressori, costringerebbero NTMWD a pagare un riscatto per riottenere l’accesso alla fornitura idrica.

Daixin sostiene che i negoziati con NTMWD sono iniziati il 12 novembre e si sono conclusi senza risultato il 22 novembre dopo che i rappresentanti di NTMWD hanno smesso di comunicare.

Nel frattempo, i funzionari della NTMWD hanno informato il pubblico che l’incidente ha colpito la loro rete aziendale, ma che i servizi essenziali per l’acqua, le acque reflue e i rifiuti non sono stati interrotti. Hanno anche confermato che il loro sistema telefonico è stato interessato dall’incidente ma dovrebbe essere ripristinato questa settimana. La società ha assunto esperti di sicurezza informatica di terze parti per indagare sull’incidente.

In particolare, gli hacker hanno consigliato ai residenti del Texas di “controllare attentamente le bollette dell’acqua”. Sulla base di questa affermazione esiste la possibilità che i criminali informatici abbiano manomesso il software di fatturazione e che i residenti possano rimanere spiacevolmente sorpresi quando riceveranno il prossimo pagamento.