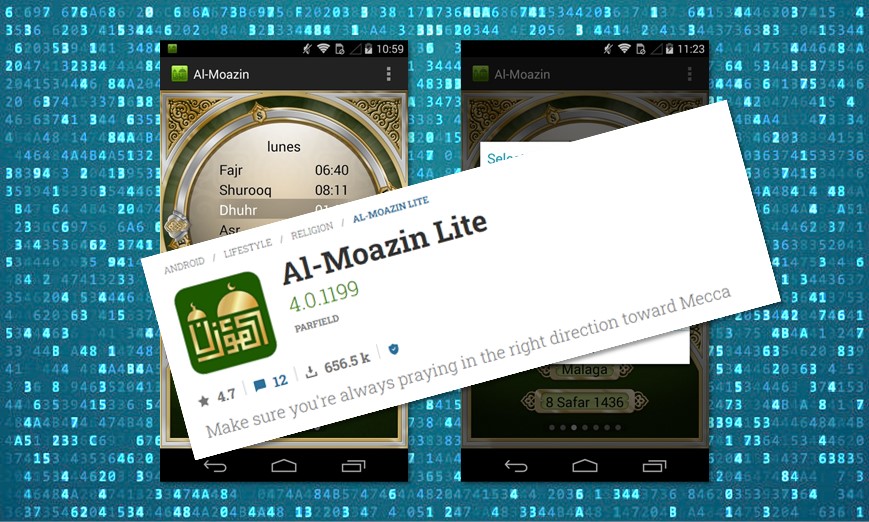

Le popolare app di preghiera musulmana Al-Moazin Lite e Qibla Compass sono state rimosse dal Google Play Store dopo che si è scoperto che contenevano malware nascosto per il data mining sviluppato da una società collegata agli appaltatori della sicurezza nazionale degli Stati Uniti.

Il codice segreto per la raccolta dei dati è stato scoperto dai ricercatori di AppCensus Joel Reardon e Serge Egelman durante la ricerca di vulnerabilità nelle applicazioni Android. L’anno scorso, hanno scoperto una serie di programmi che contenevano codice dannoso che permetteva di rintracciare i proprietari di telefoni.

Una di queste applicazioni era uno scanner QR e codici a barre. Altre erano app di preghiera musulmane, tra cui Al Moazin e Qibla Compass (ciascuna con oltre 10 milioni di download). Un codice simile è stato integrato anche nel widget meteo.

In totale, le applicazioni infette sono state scaricate più di 60 milioni di volte.

Secondo lo studio, Measurement Systems S. de RL, con sede a Panama, ha pagato gli sviluppatori per includere il suo codice nelle loro applicazioni. Di conseguenza, la società è stata in grado di raccogliere dati sugli utenti delle app, che secondo i ricercatori includevano numeri di telefono, indirizzi e-mail, informazioni IMEI, dati GPS e SSID del router.

Secondo Reardon ed Egelman, hanno trovato il set di sviluppo più aggressivo che avevano mai visto nei loro sei anni di studio delle app mobili.

Gli sviluppatori di applicazioni hanno ammesso ai giornalisti di essere stati pagati per l’introduzione di codice dannoso da Management Systems, una società registrata a Panama. Soprattutto, i rappresentanti di questa azienda erano interessati agli utenti che vivevano nei paesi del Medio Oriente, dell’Europa centrale e orientale e dell’Asia.

Measurement Systems è associato a un appaltatore della difesa con sede in Virginia coinvolto nel lavoro di intelligence per le agenzie di sicurezza nazionale degli Stati Uniti. La società ha detto ai giornalisti che non stava raccogliendo dati in segreto e ha negato di avere legami con gli appaltatori della difesa statunitensi.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…