Sempre di più il cybercrime incombe sui poveri malcapitati del web. Profili fake e scam imperversano sui social network, che con difficoltà (anche se muniti delle migliori intelligenze artificiali), riescono a stare dietro ad un fenomeno che genera truffe di ogni tipo. Questa rubrica vuole sensibilizzare tutte le persone a porre attenzione alle sempre più crescenti attività di truffe online che partono principalmente dalle email e dai social network. Questo verrà fatto con delle storie in prima persona raccontate dai malcapitati, dove verranno fatte delle “lesson learned” finali.

Autore: Antonio Piovesan

Mi chiamo Luca e oggi vi racconto la mia storia.

Era un sabato nebbioso d’inverno. Erano le 10 di mattina e non riuscivo ad alzarmi dal letto – notte in bianco per il mal di denti. Quel dente del giudizio in alto a sinistra, avrei fatto bene a farmelo togliere da ragazzo, ai tempi dell’università, come aveva fatto il mio amico Dario.

Finalmente riesco a passare dal letto alla cucina, quasi rotolando, troppo stanco … cercando di evitare insidiosi pericoli della casa, spigoli, corpi contundenti e porte semi aperte – mai preso lo spigolo di una porta aperta in faccia?

Come da routine, sono un abitudinario lo confesso, mi scaldo il latte col microonde, caffè in capsula a modo mio super rapido, poi prendo i corn flakes e mentre li verso nel latte accendo lo smartphone.

Come di consueto la mattina seguo le rassegne stampe in una delle TV All-News nazionali – le notizie non erano granché, il solito tran-tran … “il politico tal dei tali ha detto questo” … “il politico tal dei quali gli ha risposto quest’altro” – il beep-are dello smartphone risveglia la mia attenzione …

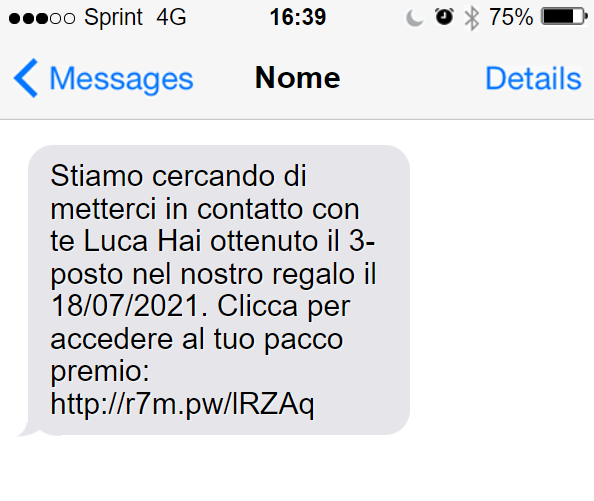

Il messaggio riportava:

Stiamo cercando di metterci in contatto con te Luca – Hai ottenuto il 3-posto nel nostro regalo il 18/07/2021. Clicca per accedere al tuo pacco premio: http://r7m.pw/lRZAq

Questo il testo del messaggio SMS, che mi trovo davanti, allora penso, che strano testo in italiano, però, pare proprio inviato dallo store Online che uso di solito, il mio Online store preferito, mi parlano di premio ed io non faccio acquisti da loro da un po’ di mesi – Forse vorranno premiarmi per farmi tornare sul loro sito a fare nuovi ordini … o avranno sbagliato? Ma no ma no … c’è pure il mio nome ed il messaggio è stato inviato al mio numero mobile.

Neppure un paio di secondi e sono sul sito del link indicato nell’SMS.

Classica pagina cui sono abituato, loghi e colori OK, che chiede solo di compilare un questionario… una sorta di sondaggio… Ma io ho vinto! … prima di dirmi cosa ho vinto e come ottenere il mio premio mi viene chiesta la cortesia di aiutare il loro Marketing … ma guarda un po’, infilano campagne marketing dappertutto …

Termino la compilazione dei moduli e il sito mi chiede di pagare 1 solo € per la spedizione di un pacco premio …. il premio da spedire è proprio un sogno per me …. il top di gamma della linea di smartphone della mia marca preferita … valore commerciale 1’200 € …

Una volta immessa la carta di credito ed il codice CVV clicco su conferma, il sito mi risponde “CONGRATULAZIONI, ORA IL PACCO è TUO” …

.. e che pacco, un vero pacco …

A Roma direbbero ‘na sola … dopo 2 mesi guardando l’estratto conto della carta di credito mi accorgo che risulto abbonato ad un servizio a pagamento che mensilmente preleva 80 euro circa dal conto cui è collegata la mia carta di credito (20 € a settimana).

Ah … se mi fossi tolto il dente ai tempi dell’università, avrei fatto più attenzione forse.

Conclusioni

Via il dente via il dolore, rimozione denti del giudizio prima possibile … cambiare “postura” prima possibile per ridurre i rischi, imparate al più presto ad aver maggior Attenzione e minor Frettolosità.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…