Il 6 giugno, la cyber gang LockBit ha affermato sul suo data leak site (DLS) di aver rubato i dati dalla società di sicurezza informatica Mandiant, promettendo di rilasciare i file entro la fine della giornata.

Tante persone si sono stupite, visto che l’azienda Mandiant è una tra le aziende che si occupano di intelligence delle minacce più evolute al mondo.

Tuttavia, questa si è rivelata una trovata pubblicitaria per LockBit, oltre ad utilizzare questo “avviso” per prendere le distanze di due argomenti specifici.

Infatti, alla fine della giornata, il gruppo ha rilasciato i presunti file rubati al fine di rilasciare una dichiarazione sulla mancanza di collegamento con il gruppo russo Evil Corp. Gli hacker hanno preso di mira Mandiant per un solo motivo.

Secondo i ricercatori dell’azienda, la Evil Corp ha iniziato a utilizzare il ransomware LockBit per evitare le sanzioni statunitensi.

“Il nostro gruppo non ha nulla a che fare con Evil Corp. Siamo i veri hacker clandestini della darknet, non abbiamo nulla a che fare con la politica o le agenzie di intelligence come l’FSB, l’FBI e così via“

ha affermato il gruppo LockBit nella presunta fuga di notizie.

Questa mattina, Felicity Main, Head of Communications, EMEA di Mandiant scrive alla redazione di Red Hot Cyber chiarendo i fatti, riportando che:

“Mandiant ha esaminato i dati divulgati nella versione iniziale di LockBit. Sulla base dei dati che sono stati rilasciati, non ci sono indicazioni che i dati di Mandiant siano stati divulgati, ma sembra che l’attore stia cercando di smentire il blog di ricerca di Mandiant del 2 giugno 2022 su UNC2165 e LockBit.”

In sintesi, UNC2165 è il nome in codice dell’attore delle minacce Evil Corp, il quale recentemente sta utilizzando il ransomware LockBit per sferrare attacchi informatici.

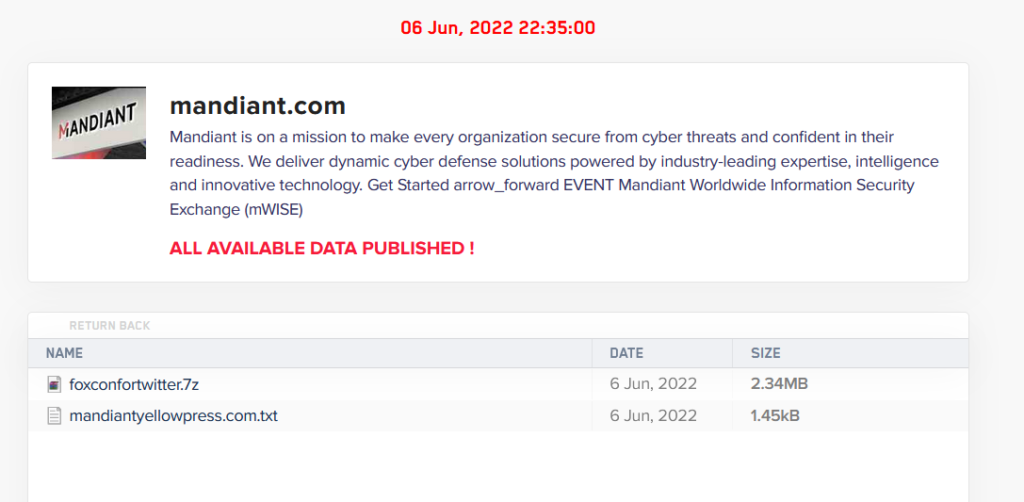

LockBit ha mostrato all’interno del suo DLS un file chiamato “mandiantyellowpress.com.7z”, oltre alla dichiarazione della quale abbiamo parlato recentemente.

La dichiarazione del gruppo inizia appunto con un rimprovero a Mandiant perché collega LockBit alla Evil Corp. Evil Corp è nell’elenco delle sanzioni del Dipartimento del Tesoro degli Stati Uniti dal 2019 per aver utilizzato il malware Dridex per rubare 100 milioni di dollari in 40 paesi.

Inoltre, il Dipartimento di Stato degli Stati Uniti offre una ricompensa di 5 milioni di dollari per informazioni sul membro della Evil Corp Maxim Yakubets.