I criminali informatici hanno colpito utilizzando la tecnica MasquerAds, clonando il portale di supporto Dell per diffondere malware. Attraverso annunci fraudolenti su Google Ads, gli utenti in cerca dell'utility RVTools venivano indirizzati su un sito civetta (rvtooles[.]info) graficamente identico all'originale. Il file scaricabile conteneva un trojan (RAT) che era stato progettato per esfiltrare dati. Per proteggersi, gli esperti hanno consigliano di verificare sempre le URL, e quindi ignorare i risultati sponsorizzati dai motori di ricerca e controllare l'hash dei file prima dell'installazione.

Il fenomeno del MasquerAds, tecnica che vede i cybercriminali abusare del servizio Google Ads per posizionare siti malevoli in cima ai risultati di ricerca, continua a mietere vittime nel mondo IT.

Questa volta nel mirino è finito RVTools, il celebre strumento gratuito per l’inventario e la gestione di ambienti VMware, ampiamente utilizzato dai sistemisti di tutto il mondo.

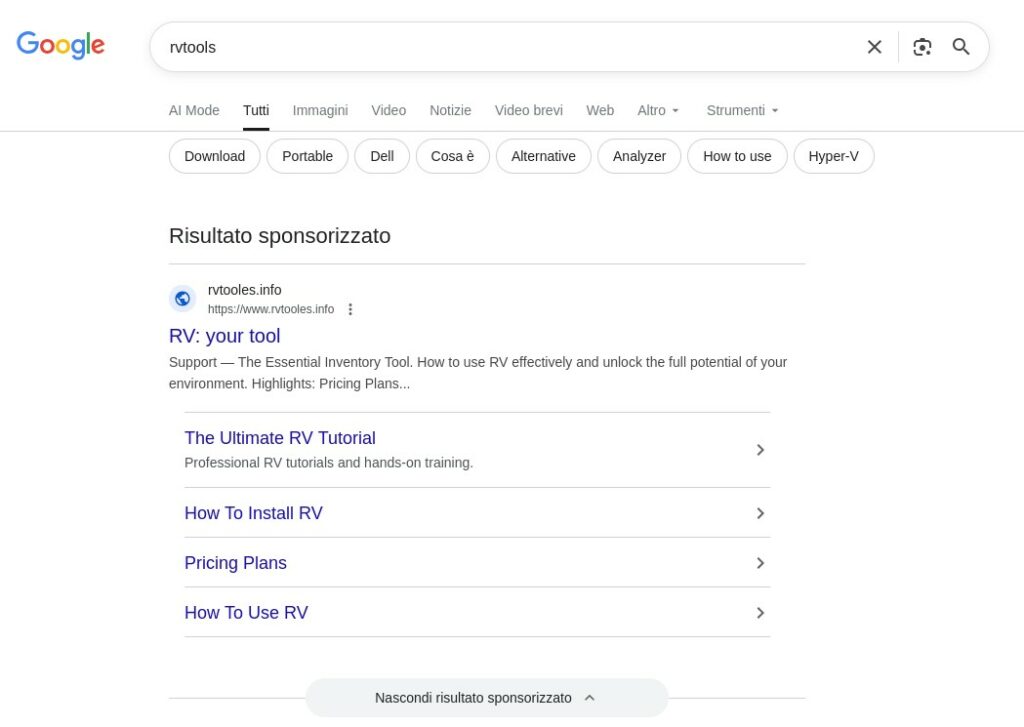

L’attacco inizia con una semplice ricerca su Google. L’utente, cercando rvtools per scaricare l’utility, si trova di fronte a un risultato sponsorizzato che sembra del tutto legittimo.

Il dominio utilizzato, rvtooles[.]info è un classico esempio di typosquatting studiato per ingannare l’occhio umano.

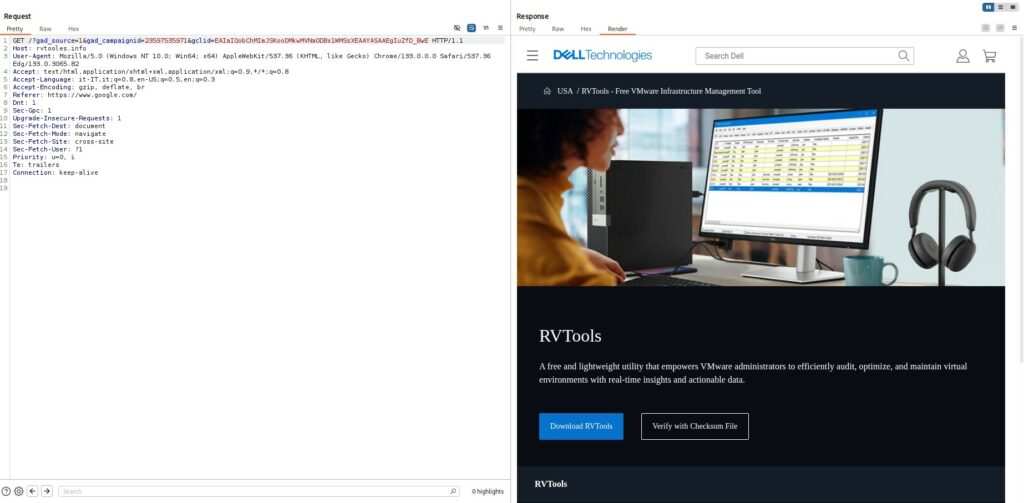

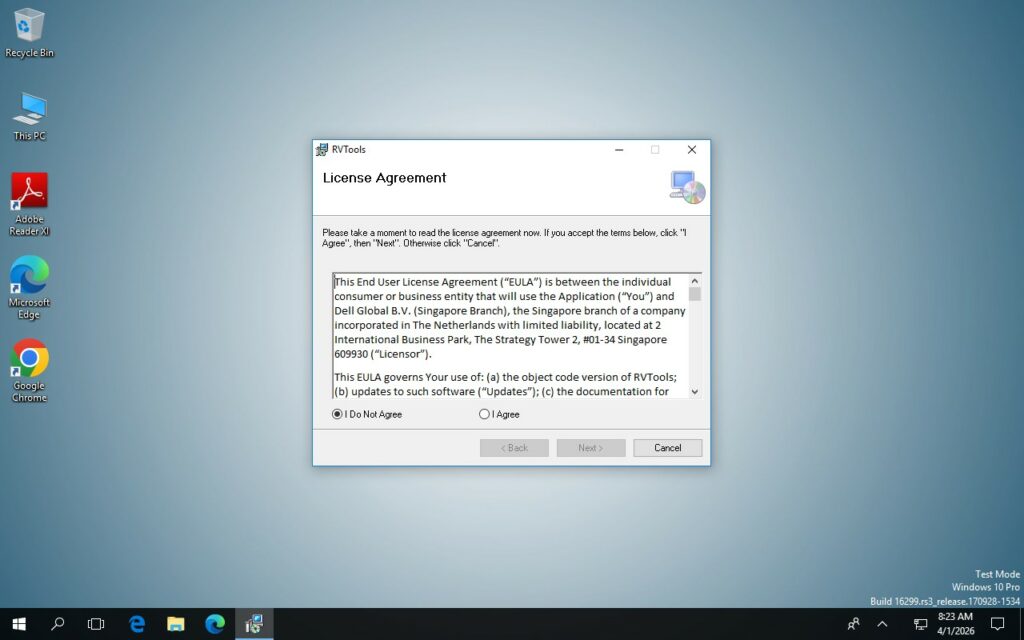

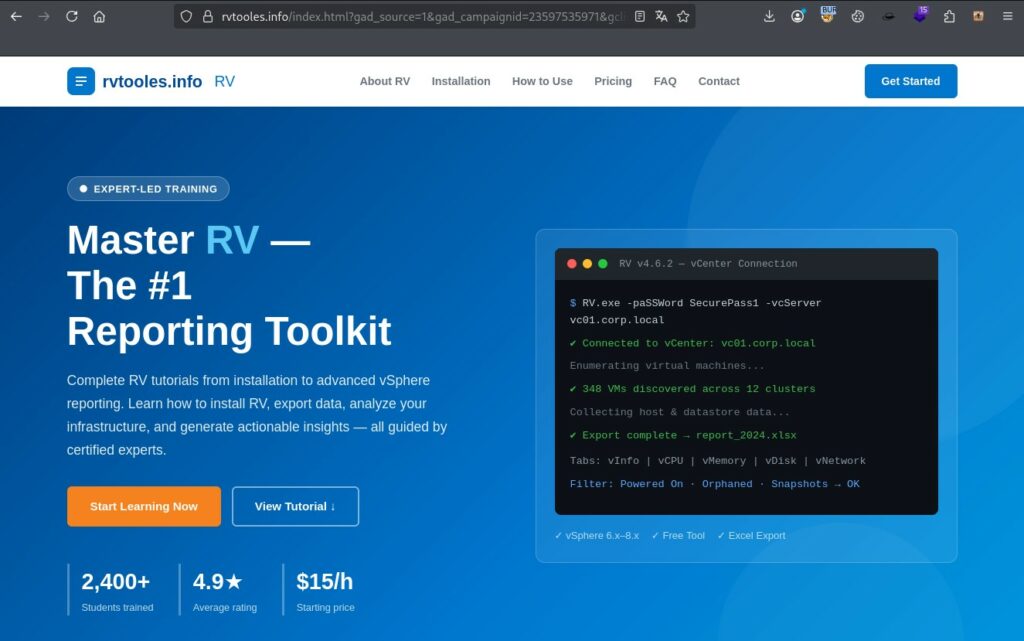

Cliccando sull’annuncio, la vittima viene reindirizzata su una landing page ad-hoc che imita in modo il portale ufficiale di Dell Technologies per lo scarico di questo software.

La grafica, i loghi e persino la struttura dei menu sono riprodotti fedelmente per infondere un falso senso di sicurezza. E’ presente un link per scaricare il checksum.

Il sito fake forniva un link diretto su Azure Front Door che in seguito veniva reindirizzato a un file ospitato su un Dropbox pubblico, questo permette di nascondere la destinazione finale dietro un dominio certificato e reputato sicuro dai firewall o altri strumenti di ispezione contenuti.

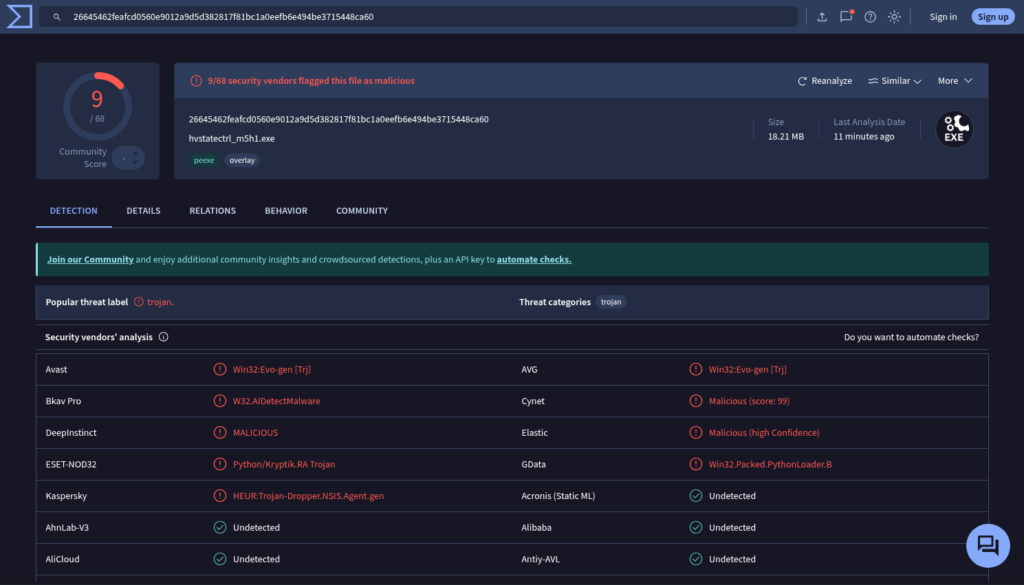

Secondo l’analisi effettuata su VirusTotal, ben 9 vendor di sicurezza su 68 hanno immediatamente identificato il file come trojan.

26645462feafcd0560e9012a9d5d382817f81bc1a0eefb6e494be3715448ca60

I motori di scansione evidenziano la presenza di un dropper o di un loader (spesso basato su script Python convertiti in EXE) progettato per stabilire una persistenza nel sistema della vittima ed esfiltrare dati sensibili.

A un primo sguardo, il file scaricato presenta già segnali d’allarme evidenti: non è firmato digitalmente da Dell e pesa ben 18 MB, più del doppio rispetto agli 8 MB della versione originale di RVTools.

L’analisi tecnica effettuata su Hybrid-Analysis rivela inoltre che si tratta di un eseguibile PE modificato tramite tool di infezione dinamica (come Shellter). Questa tecnica permette di “iniettare” codice malevolo all’interno di un file legittimo per ingannare sia antivirus che utenti.

Sebbene la pagina principale sia stata cambiata in seguito delle segnalazioni e l’annuncio su Google è stato modificato, l’infrastruttura sottostante mostra ancora segni di attività.

Esaminando domini correlati come rvtoolvm[.]com, che ospitava alcuni contenuti come le immagini, è possibile trovare ancora asset grafici ospitati sui loro server, come immagini che richiamano direttamente il branding Dell e le schermate di rvtools.

Questo dimostra come le campagne di MasquerAds siano spesso supportate da una rete di domini specchio pronti a essere riattivati.

Non è la prima volta che assistiamo a simili operazioni. Come già riportato da Red Hot Cyber e da altre testate di settore, un caso analogo ha recentemente coinvolto il gestore di password KeePass. Anche in quel caso, un annuncio fraudolento su Google Ads portava a un sito clone che distribuiva il malware “FakeBat”.

La tecnica MasquerAds è particolarmente insidiosa perché sfrutta la fiducia intrinseca che gli utenti ripongono nel motore di ricerca più usato al mondo. Come abbiamo già spiegato in un nostro precedente approfondimento sul pericolo dei Google Ads, i criminali riescono a superare i controlli automatizzati di Google utilizzando tecniche di cloaking, mostrando contenuti puliti ai bot di scansione e il sito malevolo solo agli utenti reali.

rvtooles.info non è robware.net (il sito ufficiale originale) o il portale ufficiale Dell.La cybersecurity non è solo una questione di software, ma di attenzione ai dettagli.