Non solo Argos, ma anche Metaenergia (altra azienda italiana del settore energetico) colpita dal ransomware nella giornata di oggi.

Questa volta la cyber-gang è differente in quanto mentre per la prima è stata opera dell’organizzazione criminale Conti, per la seconda è opera del gruppo ransomware Pysa.

Metaenergia opera dal 2009 nel mercato libero, fornendo energia elettrica, gas naturale ai segmenti corporate, business e domestico. Attiva su tutto il territorio nazionale, si distingue per efficienza e affidabilità, proponendo servizi su misura e assistenza personalizzata.

La mission di Metaenergia è perseguire l’eccellenza nella gestione e nella fornitura dei servizi, valorizzando le competenze per creare valore per i propri soci, soddisfazione dei clienti e crescita professionale dei collaboratori.

Questo è quanto si legge sul loro sito istituzionale.

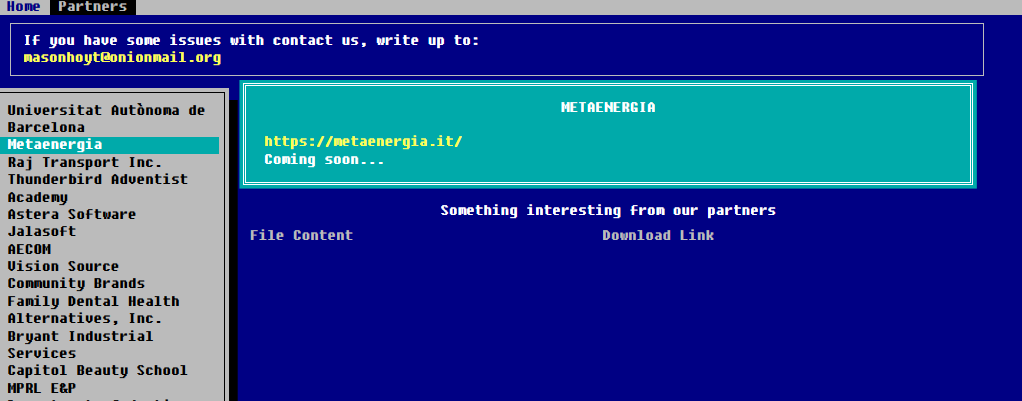

Al momento non abbiamo altre informazioni se non la pubblicazione sul DLS presente nel dark web di Pysa del link all’azienda italiana con la scritta “Coming soon…”

La sezione “File Content” che “Downoload Link” risultano disabilitate, sinonimo che con molta probabilità la cyber gang è in contatto con l’azienda e sono in corso le trattative sul riscatto.

Il ransomware Pysa

Di recente la cyber gang Pysa si sta facendo notare, avendo pubblicato molti dati di aziende internazionali, tra cui università, ma anche governi ed aziende sanitarie.

PYSA, che sta per “Protect Your System Amigo”, e come molte famiglie di ransomware conosciute, è classificato come strumento ransomware-as-a-service (RaaS).

Home page del sito nelle darknet di Pysa

Ciò significa che i suoi sviluppatori hanno affittato questo ransomware già pronto a organizzazioni criminali o “affiliati”, che potrebbero non essere tecnicamente abbastanza esperte per produrne di propri.

I clienti PYSA possono personalizzare il ransomware in base alle opzioni fornite dagli sviluppatori e distribuirlo a loro piacimento. PYSA è in grado di esfiltrare i dati dalle sue vittime prima di crittografare i file da riscattare.

Secondo Intel 471, una società di intelligence sulle minacce, PYSA/Mespinoza è un operatore RaaS di livello 2 poiché sta guadagnando reputazione nell’underground. Gli operatori hanno una pagina nelle underground chiamata “data leak site” (DLS) oppure “lista delle perdite”, in cui vogliono “svergognare” le vittime che decidono di non pagare il riscatto.

Bajram Zeqiri è un esperto di cybersecurity, cyber threat intelligence e digital forensics con oltre vent'anni di esperienza, che unisce competenze tecniche, visione strategica creare la resilienza cyber per le PMI. Fondatore di ParagonSec e collaboratore tecnico per Red Hot Cyber, opera nella delivery e progettazione di diversi servizi cyber, SOC, MDR, Incident Response, Security Architecture, Engineering e Operatività. Aiuta le PMI a trasformare la cybersecurity da un costo a leva strategica per le PMI.

Aree di competenza: Cyber threat intelligence, Incident response, Digital forensics, Malware analysis, Security architecture, SOC/MDR operations, OSINT research