Microsoft ha pubblicato un rapporto sull’entità degli attacchi informatici condotti dalla Federazione Russa ai datti nell’Ucraina dall’inizio del conflitto. Il rapporto rivela che diversi hacker sostenuti dalla Russia hanno preso di mira l’Ucraina, paralizzando i servizi critici della nazione.

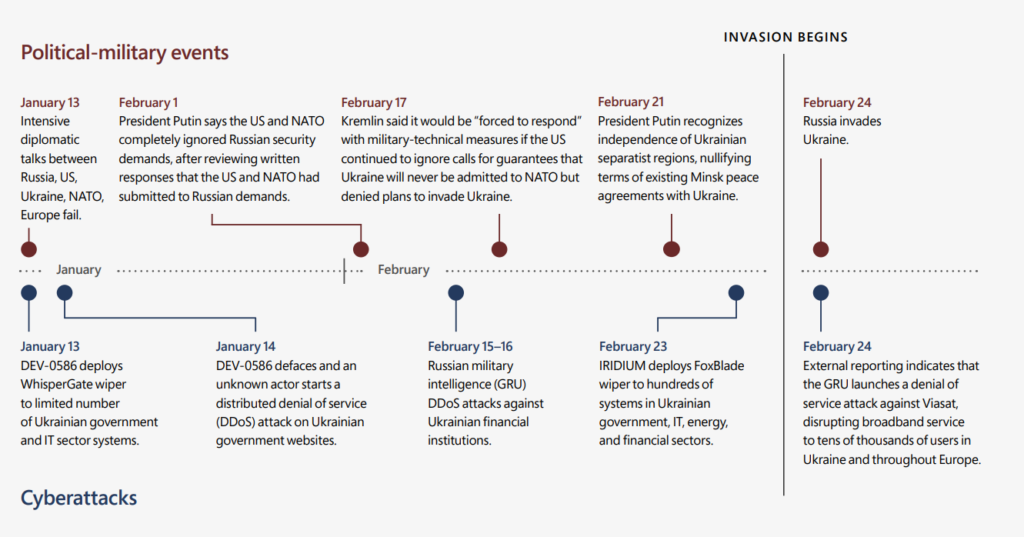

Il rapporto sottolinea che gli attacchi sono iniziati più o meno nello stesso momento dell’attacco militare russo all’Ucraina e hanno avuto lo scopo di aumentare il danno che la Russia era in grado di infliggere al suo vicino.

L’informazione è stata divulgata da Microsoft mercoledì in quello che viene chiamato un “Rapporto speciale” sull’Ucraina.

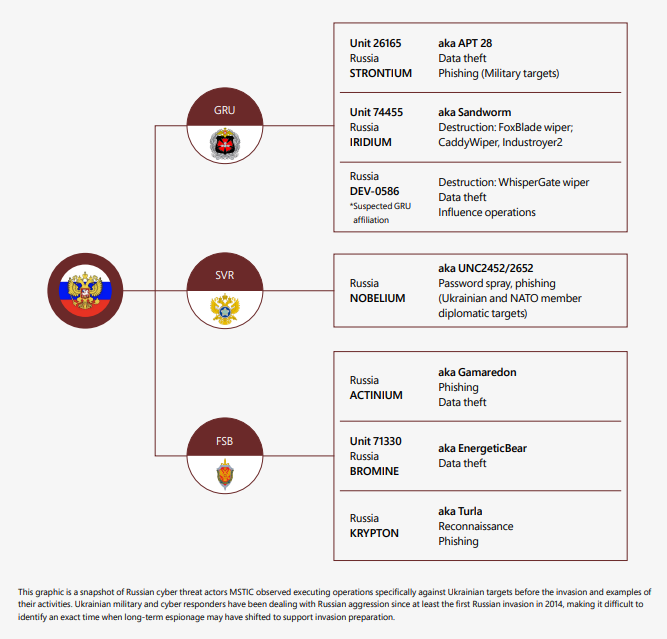

In esso, Microsoft registra che almeno 237 operazioni informatiche che sono state eseguite contro l’Ucraina dall’inizio dell’invasione. Accredita circa sei diversi gruppi hacker allineati alla Russia per tutti questi attacchi informatici.

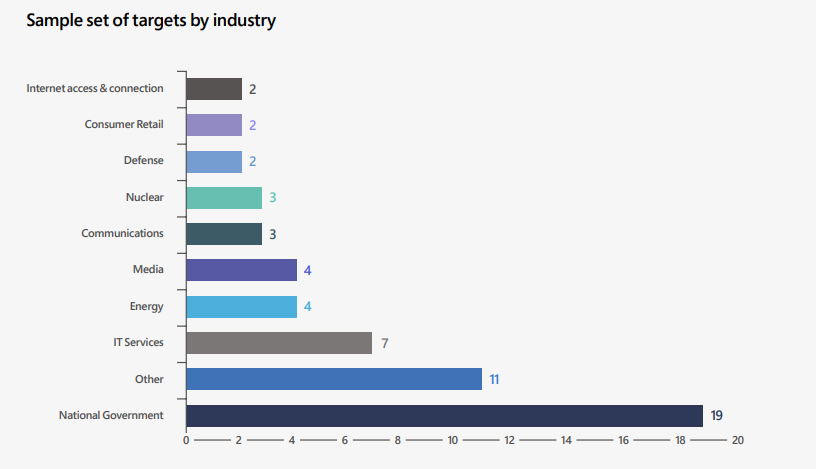

Tra i 40 attacchi “distruttivi” notati fino all’8 aprile, la maggior parte di questi national-state hanno preso di mira organizzazioni governative ucraine e organizzazioni di infrastrutture critiche nel paese, rivela il rapporto. Questi attacchi da parte di attori delle minacce russe hanno utilizzato diverse famiglie di malware, alcuni dei quali includono WhisperGate/ WhisperKill, FoxBlade, SonicVote, CaddyWiper, DesertBlade e FiberLake.

Il rapporto di Microsoft è piuttosto ampio, al punto che traccia la cronologia degli attacchi informatici contro l’Ucraina dall’inizio dell’invasione fino all’inizio di aprile, come abbiamo visto nell’immagine all’inizio dell’articolo.

Un’analisi approfondita di questa sequenza temporale rivela che gli attacchi informatici sostenuti dalla Russia sono stati tempestivi con gli attacchi militari verso l’Ucraina Il rapporto ne condivide alcuni esempi.

“Un attore russo ha lanciato attacchi informatici contro un’importante compagnia televisiva il 1° marzo, lo stesso giorno in cui l’esercito russo ha annunciato l’intenzione di distruggere obiettivi di “disinformazione” ucraini e ha diretto un attacco missilistico contro una torre della TV a Kiev”

sottolinea Microsoft.

Allo stesso modo, quando le forze russe hanno assediato la città di Mariupol verso la metà di marzo

“gli ucraini hanno iniziato a ricevere un’e-mail da un attore russo travestito da residente di Mariupol, accusando falsamente il governo ucraino di abbandonare i cittadini ucraini”

rivela il rapporto.

Citando questi e altri esempi simili, il vicepresidente di Microsoft Tom Burt afferma coraggiosamente in un blog, citando il rapporto, che gli attacchi informatici russi hanno lo scopo di “sostenere gli obiettivi strategici e tattici dell’esercito”.

Inoltre, fa luce anche su alcuni attacchi di spionaggio e campagne di disinformazione condotte da hacker russi in altri Stati membri della NATO.

Tuttavia, esiste ancora la possibilità che gli attacchi registrati siano solo una frazione delle effettive attività informatiche contro l’Ucraina.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…