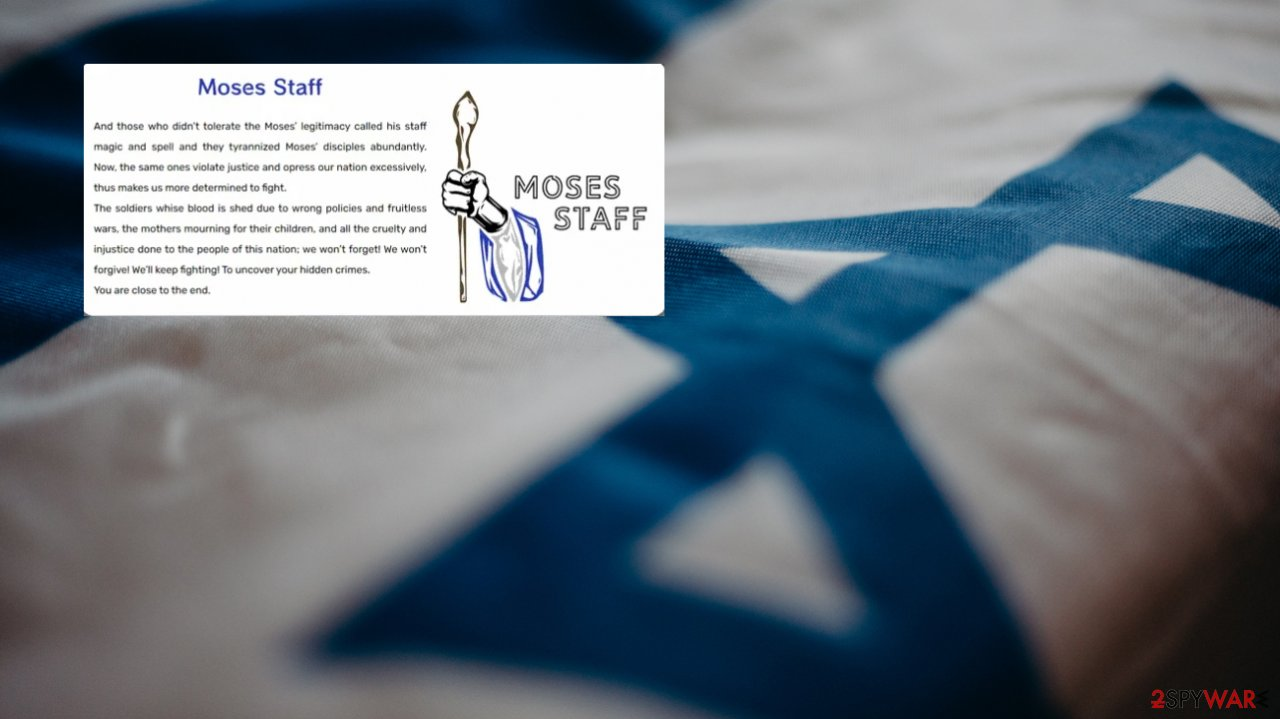

Moses Staff, è un gruppo di hacktivisti motivati politicamente, sta colpendo al cuore Israele su tre direttrici così fondamentali per il paese, tanto da averci costruito il futuro di una nazione ovvero: Sicurezza informatica, Intelligence e soldi.

Secondo Recorded Future, gli hacker di Moses Staff hanno una caratteristica importante, usano un toolkit per crittografare i dati, ma non chiedono un riscatto, si rifiutano di negoziare, il che conferma indirettamente la motivazione politica del gruppo.

“Invece di cercare di nascondere i loro attacchi e le successive fughe di dati come trattative di ransomware fallite, Moses Staff ammette apertamente che le loro intrusioni sono motivate politicamente”

Inoltre, gli hacker del Moses Staff hanno fatto trapelare alcune informazioni sull’unità di intelligence elettronica “8200″, che fa parte del Defense Intelligence Directorate (“AMAN”) delle forze di difesa israeliane.

È interessante notare che Telegram ha già bannato il canale Moses Staff 2 volte, ma ora è di nuovo attivo e le perdite sono di dominio pubblico.

Gli hacktivisti hanno rubato informazioni riservate dalle reti attaccate, dopodiché hanno crittografato i file delle loro vittime senza dare la possibilità di ripristinare l’accesso o negoziare un riscatto.

“Il gruppo dichiara apertamente di attaccare le organizzazioni israeliane con l’obiettivo di causare danni facendo trapelare dati sensibili rubati e crittografando le reti delle vittime senza chiedere un riscatto. Nella lingua degli stessi aggressori, il loro obiettivo è ‘combattere la resistenza ed esporre i crimini’ dei sionisti nei territori occupati'”

hanno affermato i ricercatori della società di sicurezza informatica Check Point.

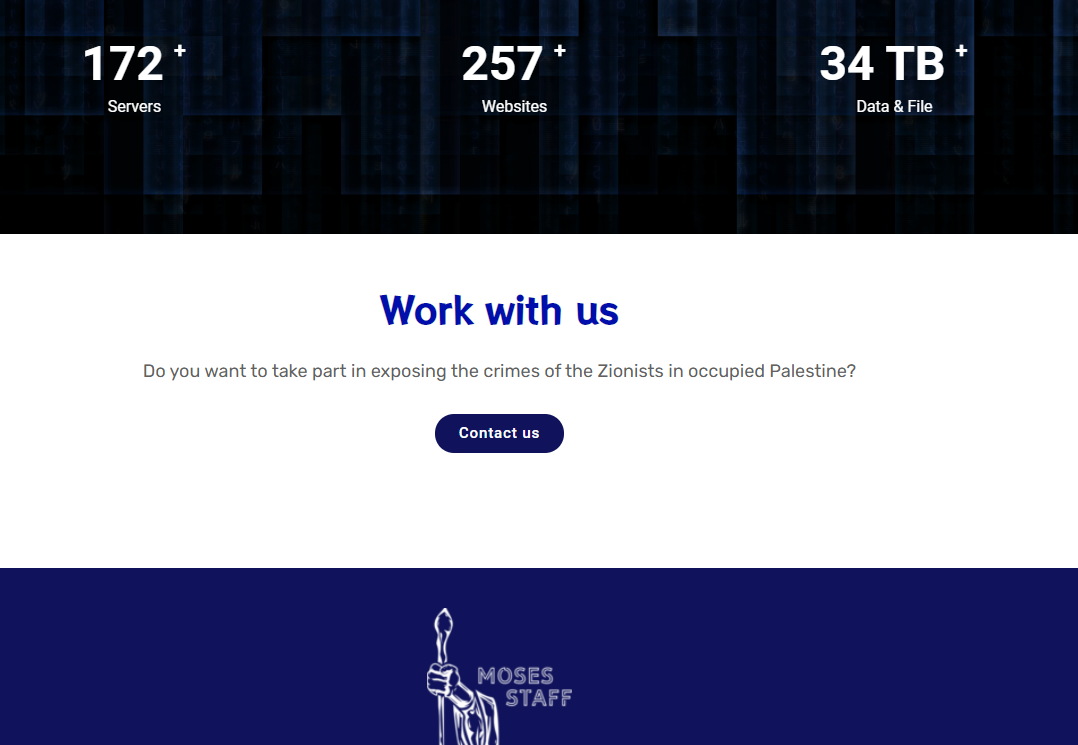

Ad oggi, 16 organizzazioni israeliane sono diventate vittime della fuga di notizie.

Gli aggressori utilizzano vulnerabilità note per compromettere i server aziendali e ottenere l’accesso iniziale. Dopo l’hacking, distribuiscono shell web personalizzate sui server attraverso le quali installano il malware.

Dopo aver ottenuto l’accesso alla rete dell’organizzazione attaccata, gli hacker utilizzano i movimenti laterali per distribuire ulteriormente il malware e quindi crittografare i computer utilizzando il PyDCrypt appositamente configurato.

Gli aggressori utilizzano la libreria open source DiskCryptor per crittografare i volumi e, inoltre, infettano il sistema con un bootloader che ne impedisce il caricamento senza una chiave di crittografia appropriata. L’obiettivo degli hacker è interrompere le operazioni e infliggere “danni irreversibili” alle vittime, hanno spiegato i ricercatori.

In alcuni casi, i file crittografati possono essere recuperati perché gli aggressori utilizzano un meccanismo a chiave simmetrico per generare le chiavi.

Gli specialisti di Check Point non hanno attribuito gli attacchi a nessun paese in particolare, poiché non hanno trovato prove sufficienti. Tuttavia, hanno scoperto che alcuni artefatti degli strumenti del gruppo erano stati caricati su VirusTotal dai palestinesi mesi prima del primo attacco.

Moses Staff ha una pagina Twitter e un canale Telegram per pubblicare i loro attacchi. Secondo il sito web del gruppo, ha attaccato 257 siti e rubato 34 TB di file e documenti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…